Open13

Model Context Protocol(MCP)

Model Context Protocol(MCP)は、まさに AI 界の USB-C なのです。

A2Aとかも出てきて違いもわからんし何がデファクトになるのかわからんが、とりあえずMCPはやっとこう

2024 年 11 月に Anthropic が発表

これをOpenAIが追認して事実上のデファクトに

Anthropicのポジションがわからん→OpenAI幹部が離反して作ったのか

MCP の主要機能

- リソース

- AI モデルが参照できるデータやコンテンツ

- ツール

- AI モデルが実行できる関数やアクション

- プロンプト

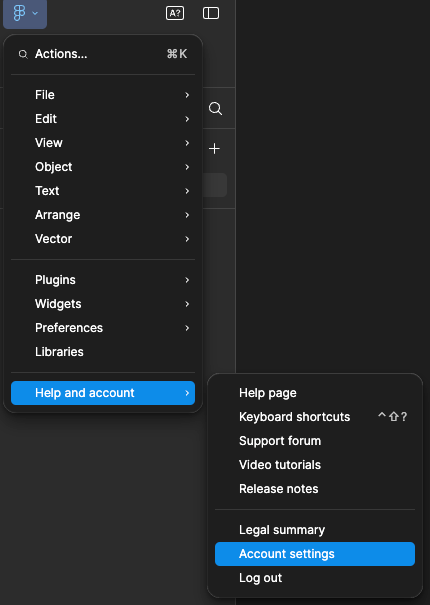

claude - Figma

claudeでGet Started押すとここに飛ぶ

これはMCPサーバを自作する人用…?

よさげ

claude_desktop_config.json

{

"mcpServers": {

"figma-developer-mcp": {

"command": "npx",

"args": ["-y", "figma-developer-mcp", "--stdio"],

"env": {

"FIGMA_API_KEY": "your_figma_api_key_here"

}

}

}

}

え、こんだけ?

"args":... "figma-developer-mcp"ってとこで対象MCP名を渡してる?というかnpx実行してるだけなのか?ただただMCPライブラリをインストールするコマンド書いてるだけっぽいな

巷のMCP

全然読めそうな量のコードやな…これが一番有名?

こんなのもあった

誰が作ってるんやろ…

Security > Personal access tokens

どの権限がいるねん→とりあえずread onlyつけとく

このエラーでた

お、フルパスにしたらいけたくさい。volta管理だからなんかパスがおかしいのか…?

おお、ちょっと違うけどほぼいい感じのHTML/CSS作ってきた

そしてブラウザ的なレンダリングまでしてくれてる

すげー

めちゃめちゃ簡単やん…

簡単な1セクションなら30秒くらい?

フルページだと時間かかる上にだいぶクオリティ落ちるな。この辺の調整がいるのか…

- ツール汚染攻撃(Tool Poisoning Attacks)

- ツール詐称と名前の衝突(Tool Name Conflicts)

- シャドウイング攻撃(Shadowing Tool Descriptions)

- インストーラースプーフィング(Installer Spoofing)

- コマンドインジェクション脆弱性(Command Injection Vulnerabilities)

- MCPラグプル攻撃(MCP Rug Pulls)

- トークン窃盗およびアカウント乗っ取り(Token Theft and Account Takeover)

- サンドボックス脱出(Sandbox Escape)

やっぱまだ黎明期で海千山千だから、ある程度コード読んだ方がいいかもな…あとはアクセストークンの権限管理をちゃんとしないと。。必要な権限が多すぎる場合はフォークすることも検討