10分で論文略読: The Byzantine Generals Problem (1982)

The Byzantine Generals Problem

- LAMPORT, Leslie; SHOSTAK, Robert; PEASE, Marshall. The Byzantine Generals Problem. In: ACM Transactions on Programming Languages and Systems, Vol.4, No.3. 1982.

1. Introduction

システムを構成するコンポーネントの故障は敵陣を包囲するビザンツ軍に例えることができる。この要件は:

- A. 忠実な将軍たちはすべて同じ作戦行動をとる。

- B. 少数の裏切り者たちは忠実な将軍たちに不正な作戦を採用させることができない。

A が成立するためには:

- 任意の 2 人の忠実な将軍は同じ値

v(i) - もし将軍

i v(i)

対話的整合性:

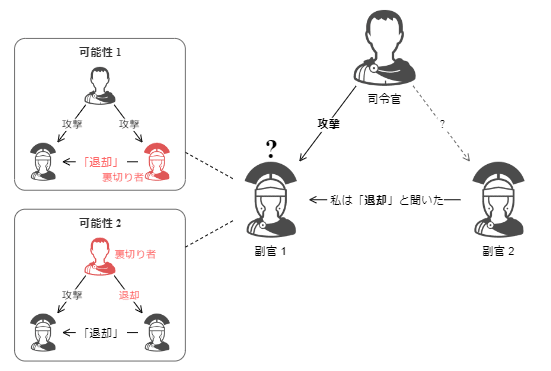

- IC1. すべての忠実な副官は同じ命令に従う。

- IC2. 司令官である将軍が忠実であれば、すべての忠実な副官は彼の送る命令に従う。

司令官が忠実であれば IC2 から IC1 を導くことができる。論文中の説明の多くは自明な IC2 から開始して司令官が裏切り者である場合の IC1 を証明する方法で説明している。

2. Impossibility Results

メッセージに署名を付けない構成では

例えば下限の

メッセージに署名を付けない構成では、裏切り者が

A Solution with Oral Messages

署名を付けないメッセージ (口伝メッセージ) での要件:

- A1. 送信されたメッセージは正しく配信される。

- A2. メッセージの受信者は誰がメッセージを送信したかを知っている。

- A3. メッセージの欠落を検出することができる。

アルゴリズム {\rm OM}(m)

{\rm OM}(0)

- 司令官は副官に命令を送信する。

- 副官は司令官から受信した値を使用する。受信しなかった場合は RETREAT (退却) とする。

{\rm OM}(m), m \gt 0

- 司令官は副官に命令を送信する。

- 各副官

i v_i i {\rm OM}(m-1) v_i n-2 -

i \ne j i j v_i i {\rm majority}(v_1,\ldots,v_{n-1})

定理 1. 任意の

に対して、 m より多い将軍と 3m 人の裏切り者が存在する場合、アルゴリズム m は IC1 と IC2 を満足する。 {\rm OM}(m)

A Solution with Signed Messages

署名付きメッセージ構成での追加の要件。

- A4. (a) 忠実な将軍の署名は偽造できず、署名さえたメッセージはいかなる変更も検出できる。(b) 誰でも将軍の署名の真偽を検証できる。

アルゴリズム {\rm SM}(m)

- 司令官は自信の値に署名してすべての副官に送る。

- 副官

i -

i v:0 v V_i -

V_i := \{v\} -

v:0:i

-

-

i j_k v:0:j_1:\cdots:j_k v V_i -

V_i := V_i \cup \{v\} -

k \lt m v:0:j_1:\cdots:j_k:i j_1,\cdots,j_k

-

-

- 各副官

i {\rm choice}(V_i)

- 集合

V v {\rm choice}(V)=v {\rm choice}(\emptyset) = {\rm RETREAT}

要素が順序集合に由来する場合は

定理 2. 任意の

に対して、裏切り者が最大 m 人であれば m はビザンチン将軍問題を解く。 {\rm SM}(m)

署名なしのアルゴリズム

Missing Communication Paths

すべてのノードが互いに接続している完全グラフであるという仮定を外す。

定義 1

- (a) ノード

i I=\{i_1,\ldots,i_p\} j \in I k \ne i k i \gamma_{j,k} \gamma_{j,k} k I - (b) すべてのノードの次数が

p p

署名なしのアルゴリズム

アルゴリズム {\rm OM}(m,p)

- 司令官に隣接する

p N N v -

N i i v_i i v_i k -

m=1 \gamma_{i,k} -

m \gt 1 G {\rm OM}(m-1,p-1)

-

-

N i \ne k i k k i v_i k {\rm majority}(v_{i_1},\ldots,v_{i_p})

定理 3. 任意の

と m \gt 0 に対して、裏切り者が最大でも p \ge 3m 人であればアルゴリズム m はビザンチン将軍問題を解く。 {\rm OM}(m,p)

署名なしケースの証明は

署名付きのケースでは、中継する裏切り者はメッセージを変更したり偽造することができないため、メッセージを中継しない動作しか行えない。つまり、忠実な将軍たちによってのみ形成される部分グラフが連結グラフであれば良い。

完全グラフ版のアルゴリズム

定理 4. 任意の

と m に対して、裏切り者が最大でも d 人であり、忠実な将軍の部分グラフの直径が m であるとき、 d はビザンチン将軍問題を解く。 {\rm SM}(m+d-1)

つまり、忠実な将軍の部分グラフが連結グラフであれば、

- 忠実な将軍のみを経由する最大

d - 司令官が忠実であれば、忠実な将軍のみを経由する最大

m+d

Reliable Systems

多数決による高信頼システムを構築するためには:

- 故障していないプロセッサはすべて同じ入力を使用しなければならない (従って同じ出力をする)。

- 入力ユニットが故障していない場合、すべてのプロセッサはそれが提供する値を入力として使用する (従ってそれらは正しい値を生成する)。

これらは IC1, IC2 と同じである。要件 A1~A4 をメッセージパッシングシステムのケースに置き換えた説明が続く。

Conclusion

完全グラフでは

高コストだが恣意的な不正動作に対して信頼性を達成することは本質的に困難であるため仕方がない。故障の条件を緩和すればコストは削減できるが、スペースシャトルやミサイル防衛システムのような極めて高い信頼性が要求される場合はやはりコストがかかるだろう。

Discussion