AIを用いたサイバー攻撃の最前線:次世代防御戦略の構築法

AIを用いたサイバー攻撃の最前線:次世代防御戦略の構築法

はじめに

サイバーセキュリティの世界は、AIの台頭によって劇的に変化しています。かつてないほど高度で洗練されたサイバー攻撃が日々発生し、従来の防御手法はその対応に苦慮しています。特に2024年から2025年にかけて、AIを活用したサイバー攻撃は質・量ともに急増し、企業や組織のセキュリティ担当者に新たな課題をもたらしています。

PwCが実施した「2025年 Cyber IQ調査」によると、経営層が最も懸念しているリスクは「サイバー攻撃」であり、特にAIを用いた新種の攻撃に対する危機感が高まっています。従来のセキュリティ対策は、既知の攻撃パターンやシグネチャに基づく検知が中心でしたが、AIが生成する新たな攻撃手法には十分に対応できていません。

本記事では、最新のAIを活用したサイバー攻撃の実態を解説するとともに、これらの脅威に対抗するための次世代防御戦略について詳しく解説します。セキュリティ担当者から経営層まで、組織全体でサイバーレジリエンスを高めるための実践的なアプローチを提示します。

AIを活用したサイバー攻撃の現状

高度化するAI攻撃の実態と事例

2025年現在、AIを活用したサイバー攻撃は、その精度、速度、規模において、従来の攻撃手法を大きく上回る脅威となっています。AIが悪用される主な領域としては、フィッシング攻撃の自動化・個人化、マルウェアの動的生成、防御システムの回避、脆弱性の自動発見などが挙げられます。

米国立標準技術研究所(NIST)のレポートによれば、AIを活用したサイバー攻撃のうち、56%はシステムへのアクセスと侵入フェーズに集中しており、特にCNN(畳み込みニューラルネットワーク)技術がアクセス手段として最も多く利用されています。

実際の事例としては、2024年に発生した生成AIを使ってランサムウェアを作成した犯罪者の検挙がありました。これは、技術的な専門知識がない攻撃者でも、AIの支援によって高度なマルウェアを作成できることを示す象徴的な事件でした。

マルチエージェント型AIによる攻撃

最新の脅威トレンドとして注目されているのが、マルチエージェント型AIによるサイバー攻撃です。これは複数のAIエージェントが連携して攻撃を実行するもので、単一のAIシステムよりも高度な協調行動が可能になります。

NTTデータの調査によれば、マルチエージェント型AIによる攻撃は、従来のサイバー攻撃とは比較にならないスピード感と効率性を持っており、2025年以降の新たな脅威として警戒が必要とされています。

マルチエージェント型AIの具体的な特徴としては:

- 複数のAIが役割分担して攻撃を実行(偵察、脆弱性特定、侵入、データ窃取など)

- 自律的な意思決定による攻撃戦略の動的調整

- 防御システムの反応に基づく適応的な攻撃手法の変更

- 人間の攻撃者の介入なしに24時間365日活動可能

このような協調型の攻撃は、単一の防御対策では防ぎきれない複合的な脅威をもたらしています。

AIを活用したフィッシング攻撃の高度化

フィッシング攻撃は、AIの活用により劇的に高度化しています。特に生成AIの言語能力の向上により、文法的に正確で説得力のあるフィッシングメールが大量に自動生成されるようになりました。

2025年初頭に報告された衝撃的な調査結果によれば、AIが作成したフィッシングメールのリンククリック率は50%を超え、人間の専門家が作成したメールと同等以上の成果を上げています。これは従来のフィッシングメールと比較して約350%も効果的であることを意味します。

AIフィッシングの特徴としては:

- ターゲットの個人情報や行動パターンを分析したパーソナライズされたコンテンツ

- 企業文化や専門用語を反映した自然な文体

- 標的の心理状態を分析した説得技術の活用

- 現在の出来事や状況に合わせたタイムリーな内容

このようなAIフィッシングは、従来の対策では検出が困難で、技術的フィルタリングだけでなく、人間側の意識向上も重要な課題となっています。

ランサムウェアとAIの関係

ランサムウェア攻撃もAIによって新たな段階に入っています。特にRaaS(Ransomware-as-a-Service)の台頭により、技術的なスキルを持たない犯罪者でも、AIを活用した高度なランサムウェア攻撃を仕掛けることが可能になりました。

Microsoftの2024年デジタル防衛レポートによれば、ランサムウェアに関連する攻撃の発生件数は前年比2.75倍に増加しています。ただし、適切な対策を講じている組織では、暗号化段階まで到達する攻撃の割合は2年前と比べて3分の1に減少しているという明るい兆しも見られます。

AIによるランサムウェア攻撃の進化には以下のような特徴があります:

- 自己修正と環境適応能力を持つマルウェアコードの生成

- 検出回避技術の自動最適化

- 標的組織の支払い能力に基づく身代金額の動的調整

- 暗号化するデータの重要度を自動評価する機能

特に注目すべきは、身代金要求の段階まで進んだ攻撃事例では、管理されていないデバイスが最初のアクセスポイントとして利用されている割合が90%を超えているという点です。これは、デバイス管理の重要性を改めて示しています。

ディープフェイクとソーシャルエンジニアリング

ディープフェイク技術を活用したソーシャルエンジニアリング攻撃も、2025年における重大な脅威となっています。音声や動画の精巧な偽造により、経営幹部や信頼されている人物になりすました攻撃が増加しています。

特に注目すべき事例としては、AIによる偽のビデオ会議を使用した詐欺が報告されています。攻撃者は企業内部のビデオ会議を装い、ディープフェイク技術で作成した映像と音声を使って、財務担当者から不正送金を引き出そうとします。

また、ボイスクローニング技術を使った音声詐欺も急増しています。SNSや公開動画から収集した音声サンプルをもとに、実際の人物の声を再現し、家族や知人を装って金銭を要求するケースが報告されています。

これらの攻撃は、技術的な対策だけでなく、組織内のコミュニケーションプロトコルの見直しや、確認プロセスの強化など、人的側面からの対策も必要とされています。

従来の防御手法の限界

シグネチャベースの検知の問題点

従来のサイバーセキュリティ対策の中心であったシグネチャベースの検知システムは、AIを活用した攻撃に対して明確な限界を示しています。シグネチャベースの検知は、既知の攻撃パターンやマルウェアの特徴に基づいて脅威を識別するアプローチですが、AIによって生成される新種の攻撃パターンやマルウェアには効果的に対応できません。

シグネチャベースの検知の主な問題点は:

- 未知の攻撃パターンに対する検知能力の欠如

- 多形性マルウェア(実行ごとにコードが変化するマルウェア)への対応困難

- AIが生成する洗練された攻撃手法の変化スピードについていけない

- 偽陽性(誤検知)と偽陰性(見逃し)のバランス調整が困難

特に生成AIを用いたマルウェアは、従来のシグネチャパターンを巧みに回避するよう設計されており、従来の検知システムがほぼ無力化されている状況も見られます。

人的リソースの限界

サイバーセキュリティの専門家不足は世界的な課題となっており、AIを活用した複雑な攻撃に対応するには人的リソースだけでは限界があります。サイバーセキュリティにおける人的リソースの課題には以下のような点があります:

- セキュリティ専門家の世界的な不足(需要と供給のギャップ)

- 膨大なアラートとイベントを人手で分析することの限界

- AIの進化スピードに対応するための継続的なスキルアップの難しさ

- 24時間365日の監視体制維持のコストと実現性

特に、日々発生する膨大なセキュリティアラートに対して、人間のアナリストだけでは対応が追いつかず、重要な脅威の見逃しや対応の遅延が発生するリスクが高まっています。

AIによる攻撃の特性に対応できない問題

AIを活用した攻撃には、従来の攻撃とは異なる特性があり、これらの特性に従来の防御システムが対応できていないという根本的な問題があります。

AIによる攻撃の主な特性は:

- 速度: 人間の対応能力をはるかに超えたスピードで攻撃を実行

- 規模: 同時に多数のターゲットに対して攻撃を展開する能力

- 適応性: 防御システムの対応に合わせて攻撃手法を動的に変更

- 自律性: 人間の介入なしに判断し行動する能力

- 学習能力: 過去の攻撃結果から学習し進化する能力

これらの特性に対抗するためには、同様にAIを活用した防御システムが必要であり、従来の静的なルールベースの防御アプローチでは根本的に不十分です。

次世代防御戦略

AI対AIの防御アプローチ

最も効果的な防御戦略は、「AI対AI」の防御アプローチです。つまり、AIを活用した攻撃に対抗するために、防御側もAIを積極的に活用するというアプローチです。

AI防御システムの主な利点:

- リアルタイムでの脅威検出と対応

- 膨大なデータからの異常パターン検出能力

- 既知・未知の脅威両方に対する検出能力

- 攻撃者のAIと同等以上の速度と適応性

- 学習能力による継続的な防御力の向上

特に注目すべきAI防御技術としては、異常検知モデル、振る舞い分析、予測的防御などがあります。例えば、Claude 3.5 Sonnetなどの高性能AIモデルを使用すると、フィッシングメールの検出率を97%以上に高めることができるという研究結果も報告されています。

ゼロトラストアーキテクチャの重要性

AIを活用した攻撃に対抗するためには、ゼロトラストアーキテクチャの採用が不可欠です。ゼロトラストとは「ネットワーク内のすべての人、すべてのものが疑わしい」という前提に基づくセキュリティ哲学であり、セキュリティの焦点を境界防御からデータ中心へと変えるアプローチです。

2025年においては、単層式の境界防御ではなく、リソース防護重点型のゼロトラスト防御が主流となっています。これは、守るべき経営資源(リソース)に焦点を当て、セキュリティ対策を実施することが重要であるという考え方です。

ゼロトラストアーキテクチャの主要コンポーネント:

- 継続的な認証: ユーザーとデバイスの常時検証

- 最小権限アクセス: 必要最小限のアクセス権限付与

- マイクロセグメンテーション: ネットワークの細分化による侵害範囲の限定

- 暗号化: 保存データと通信データの両方を暗号化

- 継続的な監視と分析: すべてのネットワークトラフィックとユーザー行動の監視

ゼロトラストの原則は、特にAIを活用した高度な攻撃に対して効果的であり、侵入されることを前提とした防御戦略を構築することで、ダメージを最小限に抑えることができます。

自動化防御システムの構築

AIを活用した攻撃の速度と規模に対抗するためには、防御プロセスの自動化が不可欠です。自動化防御システムは、人間の介入を最小限に抑えつつ、脅威の検出から対応までを迅速に実行することができます。

自動化防御システムの主要機能:

- 自動脅威インテリジェンス収集: グローバルな脅威情報の収集と分析

- 自動脆弱性スキャン: システム全体の継続的な脆弱性評価

- 自動パッチ管理: 重要なセキュリティパッチの優先順位付けと適用

- 自動インシデント対応: 脅威検出時の初期対応の自動化

- 自動報告と分析: セキュリティイベントの自動分析とレポート生成

特に注目すべきは、SOAR(Security Orchestration, Automation and Response)ツールの進化です。最新のSOARプラットフォームは、AIを組み込むことで、複雑なインシデント対応のワークフローを自動化し、対応時間を大幅に短縮することができます。

AIレッドチームによる脆弱性発見と対策

AIレッドチームは、敵対的な視点からシステムの脆弱性を特定するために有効なアプローチです。これは、実際の攻撃者のように考え、行動することでセキュリティの弱点を発見し、先手を打って対策することを目的としています。

AIレッドチームの定義:AIを利用したサービスに対して、リスク起因者(サイバー攻撃者、犯罪者、愉快犯など)の立場からエンジニアが高度な疑似攻撃を行うことで、脆弱性とそれに伴うビジネスリスクを特定する組織や取り組みを指します。

AIレッドチームのアプローチは、以下の3つのステップで構成されます:

- テスト計画: 対象のAIサービスの特性やシステムを踏まえ、蓋然性のあるリスクシナリオを特定し、テスト計画を立案

- テスト(疑似攻撃)の実施: 計画に基づき、エンジニアが疑似攻撃を実施し、脅威が成立し得るか、AIサービスに脆弱性やリスクがあるかを特定

- 対策定義: テストで検出した脆弱性やリスクを踏まえ、講じるべき対策を定義

特にAIシステムに対するテストとしては、データポイズニング攻撃(学習データに悪意あるデータを注入する攻撃)やメンバーシップ推論攻撃(AIモデルが特定のデータで訓練されたかを推測する攻撃)などが重要です。

AIレッドチームの活動は、グローバルでも重要視されており、G7サミットのAIに関する国際行動規範やEU AI規制法、米国の取り組みなど、世界各国でもその重要性が認識されています。

実践的な対策手順

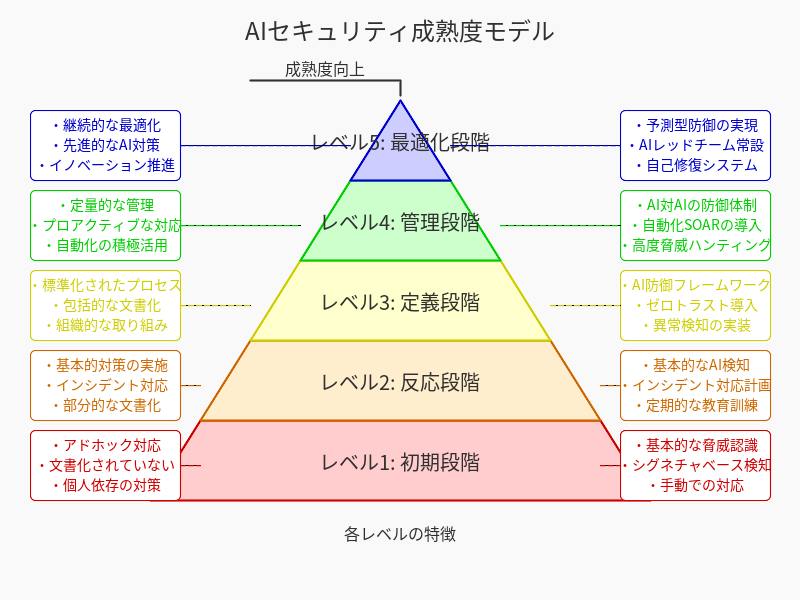

組織のAIセキュリティ成熟度評価

AI防御戦略を導入する前に、組織のAIセキュリティ成熟度を評価することが重要です。これにより、現状の課題を明確にし、効果的な対策の優先順位を決定することができます。

AIセキュリティ成熟度の評価項目:

- AI活用状況: 組織内でのAI技術の利用状況と管理体制

- データセキュリティ: 学習データやAIモデルの保護状況

- 脅威検知能力: 現状の防御システムのAI攻撃検知能力

- インシデント対応: AI関連のセキュリティインシデントへの対応能力

- 人材スキル: AI防御に必要な専門知識と経験を持つ人材の有無

評価の結果に基づいて、組織は自身の成熟度レベルを特定し、次のステップとして何に注力すべきかを判断することができます。

段階的なAI防御導入ロードマップ

AIセキュリティ成熟度の評価結果に基づき、段階的にAI防御を導入するロードマップを策定することが重要です。全てを一度に実装するのではなく、優先度の高い領域から順次導入していくアプローチが効果的です。

段階1: 基盤整備(0-3ヶ月)

- AI防御導入のための組織体制とガバナンスの確立

- 既存のセキュリティシステムの評価と課題の特定

- 対応すべき優先リスクの選定

- 短期的に実施可能な「クイックウィン」対策の実施

段階2: 基本防御の強化(3-6ヶ月)

- 基本的なAI脅威検知システムの導入

- ゼロトラストアーキテクチャの基本要素の実装

- セキュリティ自動化基盤の構築

- セキュリティチームのAI防御スキル向上のためのトレーニング

段階3: 高度防御の実装(6-12ヶ月)

- 高度なAI防御ソリューションの導入

- AIレッドチームによる脆弱性評価の実施

- セキュリティ対応の全面的な自動化

- インシデント対応プロセスのAI強化

段階4: 継続的改善(12ヶ月以降)

- 防御システムの効果測定と改善

- 新たな脅威に対応するための継続的なアップデート

- セキュリティナレッジの組織全体への浸透

- 業界標準や規制の変化への対応

このロードマップは、組織のリソースや優先度に合わせて柔軟に調整する必要があります。

多層防御の実装方法

AIを活用した攻撃に対抗するためには、単一の防御層ではなく、複数の防御層を組み合わせた多層防御(Defense in Depth)のアプローチが効果的です。

多層防御の主要コンポーネント:

-

ネットワークセキュリティ層

- 次世代ファイアウォール(NGFW)

- AIを活用した侵入検知/防止システム(IDS/IPS)

- ネットワークトラフィック分析(NTA)

-

エンドポイントセキュリティ層

- 挙動ベースのエンドポイント保護

- AI強化型のEDR(Endpoint Detection and Response)

- アプリケーション制御とサンドボックス技術

-

アイデンティティとアクセス管理層

- フィッシング耐性のある多要素認証(MFA)

- パスキーなどのパスワードレス認証

- コンテキストアウェアな継続的認証

-

データセキュリティ層

- データ損失防止(DLP)ソリューション

- 暗号化とマスキング

- データアクセス監視とガバナンス

-

クラウドセキュリティ層

- クラウドセキュリティポスチャー管理(CSPM)

- クラウドワークロード保護プラットフォーム(CWPP)

- クラウドアクセスセキュリティブローカー(CASB)

これらの層を適切に組み合わせることで、単一の防御層が突破されても、他の層で攻撃を防ぐことができます。Microsoftのサイバーセキュリティのニーズ階層構造を参考に、最も基本的なアイデンティティ保護から段階的に上位レイヤーへと防御を強化していくアプローチが推奨されています。

人材育成と意識向上策

技術的な対策だけでなく、人的要素も重要です。AIセキュリティに関する組織全体の意識向上と、専門チームのスキル開発が必要です。

セキュリティ人材の育成

- AIセキュリティ専門家の採用と育成

- 既存セキュリティチームのAI関連スキルの強化

- 外部専門家やマネージドサービスの活用

- 継続的な学習と資格取得の奨励

組織全体の意識向上

- 経営層向けのAIセキュリティリスク教育

- 一般従業員向けのAIフィッシング対策トレーニング

- シミュレーション訓練による実践的な経験の提供

- セキュリティ文化の醸成とインセンティブの設計

特に注目すべきは、AIを活用した教育手法です。例えば、個々のユーザーが最も影響を受けやすい攻撃タイプを特定するためのパーソナライズされた脆弱性プロファイルを作成し、それに基づいたターゲット教育を行うことで、効果的な意識向上を図ることができます。

ケーススタディ:効果的な防御の実例

実際に効果を上げた組織の事例

金融機関A社の事例

A社は、大手金融機関で、AIを活用したフィッシング攻撃と認証回避の試みが増加していました。そこで、以下の対策を実施しました:

- AIを活用した振る舞い分析システムの導入

- ゼロトラストアーキテクチャへの移行

- パスキーベースの認証への段階的移行

- AIレッドチームの定期的な脆弱性評価

結果として、フィッシング攻撃の検出率が45%から92%に向上し、不正アクセスの試みが80%減少しました。また、インシデント対応時間が平均65%短縮されました。

製造業B社の事例

B社は、重要インフラを運営する製造企業で、ランサムウェア攻撃のリスクに直面していました。以下の対策を実施しました:

- AIベースの異常検知システムの導入

- 管理されていないデバイスの特定と排除

- 自動パッチ管理システムの導入

- 従業員向けのAIフィッシング対策訓練

結果として、潜在的なランサムウェア攻撃の前兆を早期に検出できるようになり、実際に攻撃の初期段階で3件のインシデントを防止することに成功しました。また、パッチ適用の遅延が平均90%減少しました。

導入時の課題と解決策

AI防御ソリューションの導入には、いくつかの一般的な課題があります:

-

データプライバシーとコンプライアンスの問題

- 課題: AIセキュリティシステムは大量のデータを処理するため、プライバシー規制への準拠が課題となる

- 解決策: プライバシーバイデザインの原則に基づくシステム設計、匿名化技術の活用、法的要件の継続的なモニタリング

-

既存システムとの統合

- 課題: 新しいAI防御ソリューションと既存のセキュリティインフラストラクチャの統合

- 解決策: APIベースの統合アプローチ、段階的な導入プロセス、PoC(概念実証)からの開始

-

誤検知(偽陽性)の管理

- 課題: AIシステムは学習初期に誤検知が多く発生する可能性がある

- 解決策: 十分なトレーニングデータの確保、人間によるレビューと継続的な調整、フィードバックループの確立

-

専門知識の不足

- 課題: AI防御システムを運用するための専門知識を持つ人材の不足

- 解決策: 段階的なスキルアップ、マネージドサービスの活用、外部専門家との協業

これらの課題を認識し、適切に対処することで、AI防御ソリューションの導入をスムーズに進めることができます。

ROIと効果測定

AI防御ソリューションの導入にはコストがかかるため、投資対効果(ROI)を適切に測定することが重要です。効果的な測定のためのフレームワーク:

定量的指標

- インシデント対応時間の短縮率

- 検出された脅威の数と種類

- 防止されたインシデントの推定コスト削減額

- セキュリティ運用効率化によるFTE(フルタイム相当)節約

定性的指標

- セキュリティチームの信頼度向上

- 経営層の安心感

- レピュテーションリスクの低減

- コンプライアンス態勢の改善

具体的なROI計算の例:

- インシデント対応コスト削減額: $X

- データ侵害防止による損失回避: $Y

- システム導入・運用コスト: $Z

- ROI = (X + Y - Z) / Z × 100%

実際の事例では、AIサイバー防御ソリューションの導入により、3年間で200%〜350%のROIを達成した組織も報告されています。

まとめと将来展望

AIサイバー防御の今後の発展方向

AIを活用したサイバー防御は、今後も急速に進化していくでしょう。特に注目すべき発展方向として以下のようなトレンドが予想されます:

- 予測的セキュリティの進化: 過去のパターンだけでなく、将来の脅威を予測して先手を打つAI能力の向上

- 自己修復システムの普及: 攻撃を検知すると自動的に修復・回復するシステムの登場

- 量子コンピューティングへの対応: 量子時代のサイバーセキュリティにおけるAIの役割の拡大

- ディープラーニングの応用深化: よりコンテキストを理解したセキュリティ分析の実現

- 自律型セキュリティシステム: 人間の介入なしに完全自律的に動作するAIセキュリティエコシステム

これらの発展には、技術的な課題だけでなく、倫理的・法的・社会的な側面からの検討も必要です。

継続的な対応の重要性

AIを活用した攻撃と防御の世界は、常に進化するイタチごっこの状態にあります。このため、一度防御対策を実装して終わりではなく、継続的な改善と対応が不可欠です。

継続的な対応のためのフレームワーク:

- 継続的な脅威インテリジェンス: 最新の脅威トレンドと攻撃手法の常時モニタリング

- 定期的な脆弱性評価: AIレッドチームによる定期的な評価と対策

- 防御システムの定期的な更新: 新たな脅威に対応するための継続的なアップデート

- セキュリティ意識の継続的な向上: 従業員教育と訓練の定期的な実施

- 新技術の評価と導入: 新たな防御技術の継続的な評価と適用

特に重要なのは、単なる反応的なアプローチではなく、プロアクティブな姿勢でサイバーセキュリティに取り組むことです。

最終的な提言

最後に、組織がAIを活用したサイバー攻撃に対抗するための具体的な提言をまとめます:

-

AIセキュリティを経営課題として位置付ける

- 経営層のコミットメントと理解を得る

- セキュリティ投資を戦略的な経営判断として扱う

-

防御の多層化とゼロトラストの採用

- 境界防御だけに頼らない多層防御体制の構築

- ゼロトラストの原則に基づくセキュリティアーキテクチャの導入

-

AI対AIのアプローチを採用

- 防御側もAIを積極的に活用

- AIレッドチームによる定期的な脆弱性評価の実施

-

自動化の促進

- セキュリティプロセスの自動化による効率化と高速化

- 人的リソースを高度な意思決定と戦略立案に集中

-

コラボレーションの強化

- 業界内外での情報共有

- セキュリティコミュニティとの協力関係の構築

- 官民連携の推進

これらの提言を実践することで、組織はAIを活用した次世代のサイバー攻撃に対して、より強固なレジリエンスを構築することができるでしょう。

AIを活用したサイバー攻撃は今後もますます高度化することが予想されますが、同時に防御技術も進化していきます。両者のバランスを保ちながら、継続的に防御力を高めていくことが、デジタル時代における組織の持続可能な発展には不可欠です。

参考文献

- PwC Japan グループ (2025). 「2025年 Cyber IQ調査」

- NTT DATA (2025). 「サイバーセキュリティ最前線~サイバー攻撃×生成AIの最新動向~」

- NIST (2025). 「AIリスクマネジメントフレームワーク」

- Microsoft (2024). 「Microsoft デジタル防衛レポート 2024」

- 情報処理推進機構 (2024). 「情報セキュリティ白書 2024」

- NEC (2025). 「NEC スレットランドスケープ 2024」

Discussion