ACSC 2024 Writeup (Hardware)

2024/03/30~3/31にかけて開催されたACSC (Asian Cyber Security Challenge)というCTFに参加しました。

ACSCはICC (International Cybersecurity Challenge)の予選大会として位置づけられていて、条件を満たした上位15名はアジアチームの代表選手としてICCに出場できます。

ICCの詳細については(自分が書いた)レポートがあるので是非。

今回のACSCでは各ジャンルにおける1位のプレイヤーが代表選手になれるという条件が付いています。

そのジャンルの一つとして珍しくHardwareがあったので、Hardware問がたくさん出るのを楽しみに参加してみました。

An4lyz3_1t

Hardwareやるぜ!ってCTFで大体初心者向けに出されるのがUARTをデコードする問題。

防衛省サイバーコンテストでも出た。

波形はSaleae Logicでキャプチャされていて、かつそれ専用の形式で保存されているので、まずはSaleaeのLogic 2をダウンロードします。

次にUARTとしてデコードしようにもそれっぽいメニューが見当たらない。

UARTは線1本で通信するプロトコルなので1-Wireかなと思うもはずれ。

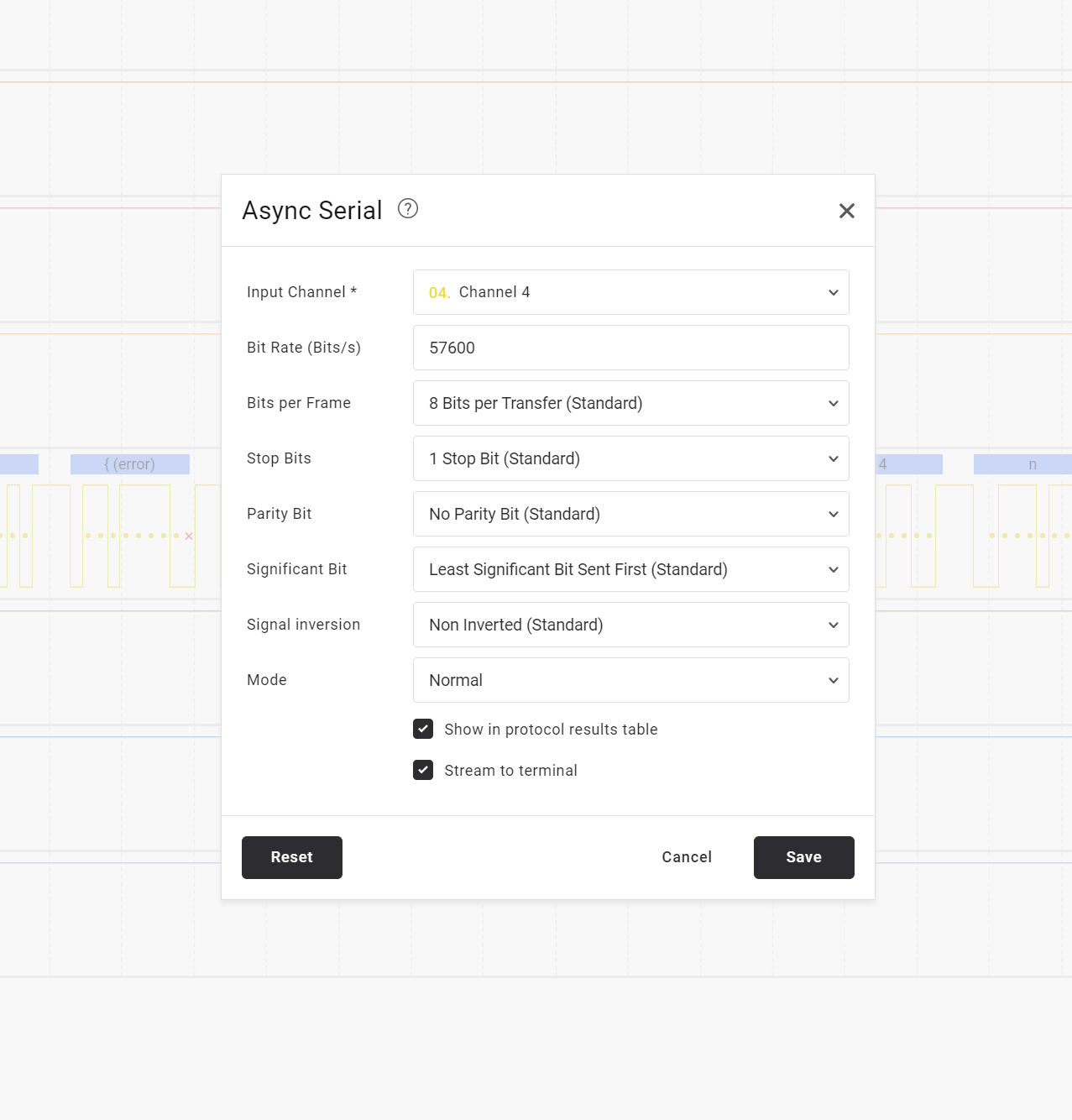

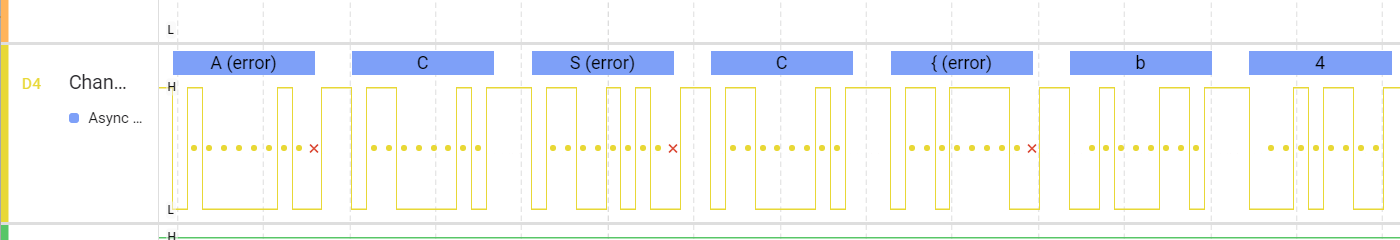

調べるとAsync Serialというのがそれに相当するらしく、あとはパラメータを合わせるターン。

なんか若干エラーは出ていたものの、上記のパラメータで正常にデコードできた。

恐らく波形の幅からボーレートを算出するのが普通な気もするが、Logic 2ではやり方がよくわからなかったので適当に典型ボーレートを試して当てました[1]。

ACSC{b4by4n4lyz3r_548e8c80e}

Vault

10桁PINのサイドチャネルアタックをしろという問題。

バイナリを読むに、1桁合ってるごとに0.1秒waitが入るのでそれを元に探索する。

timeコマンドだとうまくいかなかったから普通にスクリプトで時間計ったけど正解はなんだろう。シェルが提供されてる理由はあるはず。

from pwn import remote

import datetime

s = remote('vault.chal.2024.ctf.acsc.asia', 9999)

pin = b''

while True:

m = 0

digit = 0

for i in range(10):

test = pin + bytes([i + 0x30])

test = test.ljust(10, b'0')

s.recvuntil(b'$ ')

s.sendline(b'./chall')

a = datetime.datetime.now()

s.recvuntil(b'PIN: ')

s.sendline(test)

s.recvuntil(b'Access')

b = datetime.datetime.now()

diff = (b - a).microseconds + (b - a).seconds * 1000000

print(test, diff)

if diff > m:

m = diff

digit = i

result = s.recvline()

pin += bytes([digit + 0x30])

print(pin)

スクリプトだとPIN成功パターンの実装が無いけど許して。

ACSC{b377er_d3L4y3d_7h4n_N3v3r_b42fd3d840948f3e}

picopico

なんか怪しいUSBメモリがあったという体でRaspberry Pi Picoのファームを渡される。

勢いよくファームを読み始めたところで末尾の方にPythonのコードが散らばってることに気づく。

import time

L=len

o=bytes

l=zip

import microcontroller

import usb_hid

from adafruit_hid.keyboard import Keyboard

from adafruit_hid.keyboard_layout_us import KeyboardLayoutUS

from adafruit_hid.keycode import Keycode

w=b"\x10\x53\x7f\x2b"

a=0x04

K=43

if microcontroller.nvm[0:L(w)]!=w:

microcontroller.nvm[0:L(w)]=w

O=microcontroller.nvm[a:a+K]

h=microcontroller.nvm[a+K:a+K+K]

F=o((kb^fb for kb,fb in l(O,h))).decode("ascii")

S=Keyboard(usb_hid.devices)

C=KeyboardLayoutUS(S)

time.sleep(0.1)

S.press(Keycode.WINDOWS,Keycode.R)

time.sleep(0.1)

S.release_all()

time.sleep(1)

C.write("cmd",delay=0.1)

time.sleep(0.1)

S.press(Keycode.ENTER)

time.sleep(0.1)

S.release_all()

time.sleep(1)

C.write(F,delay=0.1)

time.sleep(0.1)

S.press(Keycode.ENTER)

time.sleep(0.1)

S.release_all()

time.sleep(0xFFFFFFFF)

Win-RとかcmdとかやってるのでBadUSBでした。恐らくその後ろで入力してるFがフラグなんだろうけど、スクリプト内には書かれていない。

NVRAM的な場所にあるらしいということはわかるが、NVRAMならファームから直接焼く領域じゃないしPicoにNVRAM的な場所が見当たらずに困る。

CircuitPythonの実装を読みに行きかけたところで、どうせファーム内にあるから探索すればいいということに気づき、スクリプトを書いたら案の定出た。

from tqdm import tqdm

data = open('./firmware.bin', 'rb').read()

window = 43

for i in tqdm(range(len(data))):

enc = data[i:i+window]

key = data[i+window:i+window*2]

result = []

for j in range(window):

result.append(enc[j] ^ key[j])

result2 = bytes(result)

if b'ACSC' in result2:

print(result2)

ACSC{349040c16c36fbba8c484b289e0dae6f}

PWR_Tr4ce

trmrさんありがとう問題

import numpy as np

textins = np.load('./textins.npy')

traces = np.load('./traces.npy')

print(len(textins))

print(len(traces))

humming = [bin(i).count("1") for i in range(256)]

sbox = (

0x63, 0x7c, 0x77, 0x7b, 0xf2, 0x6b, 0x6f, 0xc5, 0x30, 0x01, 0x67, 0x2b, 0xfe, 0xd7, 0xab, 0x76,

0xca, 0x82, 0xc9, 0x7d, 0xfa, 0x59, 0x47, 0xf0, 0xad, 0xd4, 0xa2, 0xaf, 0x9c, 0xa4, 0x72, 0xc0,

0xb7, 0xfd, 0x93, 0x26, 0x36, 0x3f, 0xf7, 0xcc, 0x34, 0xa5, 0xe5, 0xf1, 0x71, 0xd8, 0x31, 0x15,

0x04, 0xc7, 0x23, 0xc3, 0x18, 0x96, 0x05, 0x9a, 0x07, 0x12, 0x80, 0xe2, 0xeb, 0x27, 0xb2, 0x75,

0x09, 0x83, 0x2c, 0x1a, 0x1b, 0x6e, 0x5a, 0xa0, 0x52, 0x3b, 0xd6, 0xb3, 0x29, 0xe3, 0x2f, 0x84,

0x53, 0xd1, 0x00, 0xed, 0x20, 0xfc, 0xb1, 0x5b, 0x6a, 0xcb, 0xbe, 0x39, 0x4a, 0x4c, 0x58, 0xcf,

0xd0, 0xef, 0xaa, 0xfb, 0x43, 0x4d, 0x33, 0x85, 0x45, 0xf9, 0x02, 0x7f, 0x50, 0x3c, 0x9f, 0xa8,

0x51, 0xa3, 0x40, 0x8f, 0x92, 0x9d, 0x38, 0xf5, 0xbc, 0xb6, 0xda, 0x21, 0x10, 0xff, 0xf3, 0xd2,

0xcd, 0x0c, 0x13, 0xec, 0x5f, 0x97, 0x44, 0x17, 0xc4, 0xa7, 0x7e, 0x3d, 0x64, 0x5d, 0x19, 0x73,

0x60, 0x81, 0x4f, 0xdc, 0x22, 0x2a, 0x90, 0x88, 0x46, 0xee, 0xb8, 0x14, 0xde, 0x5e, 0x0b, 0xdb,

0xe0, 0x32, 0x3a, 0x0a, 0x49, 0x06, 0x24, 0x5c, 0xc2, 0xd3, 0xac, 0x62, 0x91, 0x95, 0xe4, 0x79,

0xe7, 0xc8, 0x37, 0x6d, 0x8d, 0xd5, 0x4e, 0xa9, 0x6c, 0x56, 0xf4, 0xea, 0x65, 0x7a, 0xae, 0x08,

0xba, 0x78, 0x25, 0x2e, 0x1c, 0xa6, 0xb4, 0xc6, 0xe8, 0xdd, 0x74, 0x1f, 0x4b, 0xbd, 0x8b, 0x8a,

0x70, 0x3e, 0xb5, 0x66, 0x48, 0x03, 0xf6, 0x0e, 0x61, 0x35, 0x57, 0xb9, 0x86, 0xc1, 0x1d, 0x9e,

0xe1, 0xf8, 0x98, 0x11, 0x69, 0xd9, 0x8e, 0x94, 0x9b, 0x1e, 0x87, 0xe9, 0xce, 0x55, 0x28, 0xdf,

0x8c, 0xa1, 0x89, 0x0d, 0xbf, 0xe6, 0x42, 0x68, 0x41, 0x99, 0x2d, 0x0f, 0xb0, 0x54, 0xbb, 0x16)

def addkey_subbytes(pt, guesskey):

return sbox[pt ^ guesskey]

def determine_key(index):

cpaoutput = [0] * 256

maxcpa = [0] * 256

for key in range(256):

sumnum = np.zeros(len(traces[0]))

sumden1 = np.zeros(len(traces[0]))

sumden2 = np.zeros(len(traces[0]))

hyp = np.zeros(len(traces))

for i in range(0, len(traces)):

hyp[i] = humming[addkey_subbytes(textins[i][index], key)]

h_mean = np.mean(hyp, dtype=np.float64)

t_mean = np.mean(traces, axis=0, dtype=np.float64)

for i in range(0, len(traces)):

sumnum = sumnum + (hyp[i] - h_mean) * (traces[i] - t_mean)

sumden1 += (hyp[i] - h_mean) ** 2

sumden2 += (traces[i] - t_mean) ** 2

cpaoutput[key] = sumnum / np.sqrt(sumden1 * sumden2)

maxcpa[key] = max(abs(cpaoutput[key]))

bestguess = np.argmax(maxcpa)

return chr(bestguess)

flag = ''

for i in range(16):

print(f'index: {i}')

flag += determine_key(i)

print(flag)

せっかくなので実装しようと思ったらCopilotが微妙に先回りして書いてくれるので何も学びにならなかった。

ACSC{Pwr!4n4lyz}

RFID Demod

ムズそうに見えてもCTFにおけるwavファイルはスペクトログラムかOOKが9割。

GNU Radioでいい感じに行けるかなと思ったらOOKは全然デコーダがなかった。

T5577(をサポートしているチップ)のデータシートを見ると、長いパルスが1、短いパルスが0として扱われることがわかる。

上の図の通信部分をバイナリに置き換えると 10010110001011000110101110010101101011 になる。

データシートによると最初の2ビットがopcode、次の1ビットがロックビット、最後の3ビットがアドレスなのでそれを除いた32ビット分が書き込んだデータになる。

hex(0b10110001011000110101110010101101)

'0xb1635cad'

ACSC{B1635CAD}

-

標本点が表示されるのでいい感じに調整できる ↩︎

Discussion