【PoC 用】Cloudflare ログの確認 Log Explorer

HTTP リクエストログの確認に Cloudflare ダッシュボード(または API)での Log Explorer を試せます。(2024 年 11 月時点 Beta でご要望などフィードバック募集中)

使用例の一つとして、Security Analytics を起点に、HTTP リクエストログを参照するフローを紹介します。

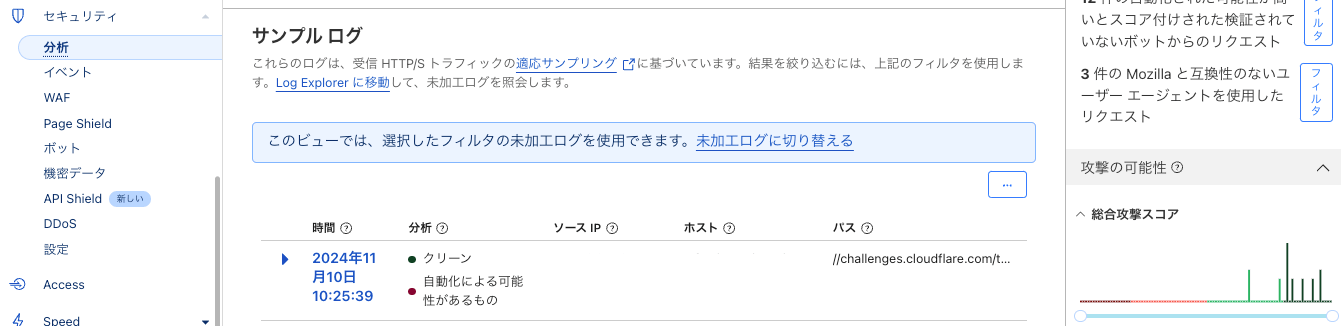

👉️ セキュリティ > 分析

スクロールダウンし、サンプルログを確認。

これらのログは、受信 HTTP/S トラフィックの適応サンプリングに基づいています。

ログのソース

ログのソースは GraphQL httpRequestsAdaptive です。

アダプティブサンプリングされたログです。

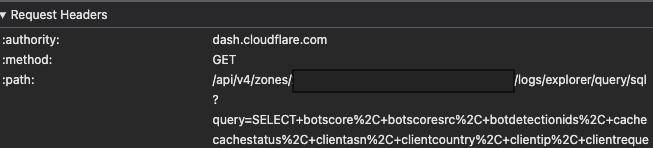

👉️ 未加工ログに切り替える

表示するログのソースが変わります。

(この例では見た目が一緒ですが、ダッシュボードが出しているリクエストを見ると違いがわかります)

これらのログには、選択したフィルタに一致するすべての受信 HTTP/S トラフィックが含まれます。

ログのソース

ログのソースは Log Explorer で、生(全)ログから SQL で検索してます。

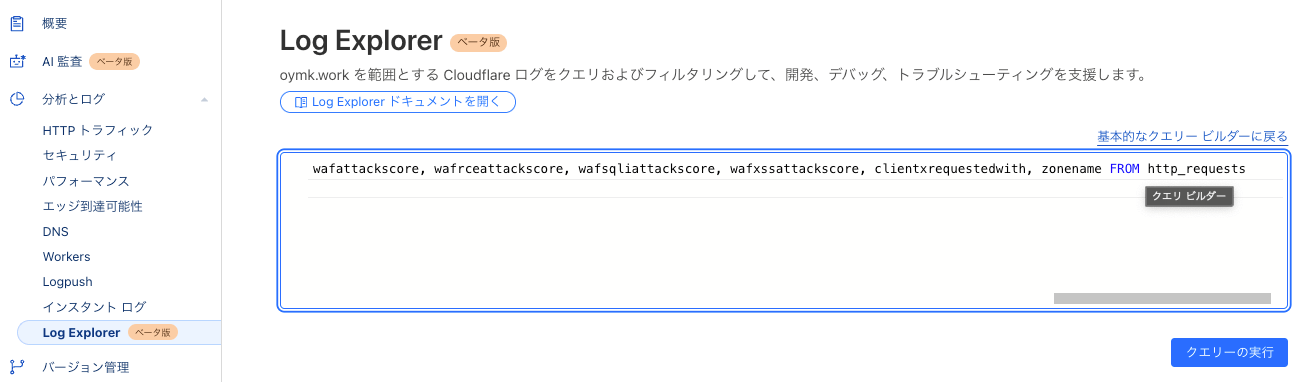

👉️ Log Explorer に移動

実際の SQL を確認、実行することができるインターフェースに移ります。

ここはカスタム SQL と名付けられていて、必要に応じクエリーを変更し、要望に応じたログを抽出することができます。

テーブル(データセット)が http_requests になっていることがわかります。

ただ、マニュアルでのクエリー作成になるので、カラム(フィールド)の抜き差しなど、ちょっと面倒です。

👉️ 基本的なクエリービルダーに戻る

簡素化されたクエリーインタフェースに移動します。

こちらはカスタム SQL と違い、ドロップダウンでフィールドを選択したり、より手軽に検索を作れます。

ここで整えたあとにカスタム SQL に移動し、お好みに編集できます。

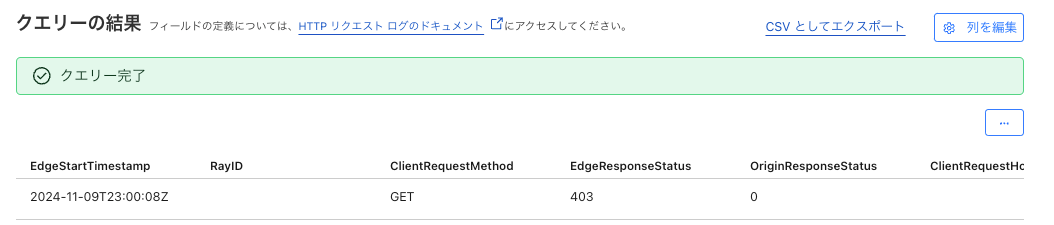

👉️ クエリーを実行

結果が表示されます。

CSV でエクスポートも可能です。

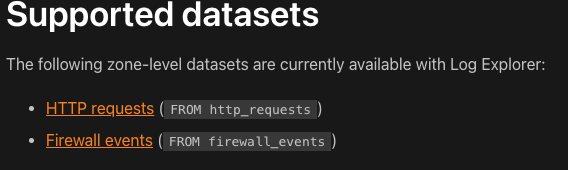

Log Explorer は HTTP リクエストログ http_requests だけでなく、ファイアウォールイベントログ firewall_events に対しても使えます。(2024 年 11 月時点)

👉️ データセット > ファイアウォールイベント

こちらも検索できました。

以上のように、Logpush に加え、Cloudflare 上でのアクセス分析も機能拡張が進みますので、今後の開発に期待です。

アプリケーション・セキュリティ・ログは、お客様の環境で何が起こっているかを理解する上で、パズルの一部に過ぎないことを弊社は理解しています。AnalyticsとLog Explorerのよりタイトでシームレスな統合、Zero Trustのログを含むデータセットの追加、カスタム保存期間の定義、カスタムアラートの統合など、今後の展開にご期待ください。

:

価格は、一般販売(GA)開始前に最終決定します。

横広く(データセット)縦深く(可視化やアナリティクス、通知)展開していきそうです。

Discussion