RFC 9340: 量子インターネットのアーキテクチャ原理

要旨

量子インターネットのビジョンは、地球上の任意の2地点間で量子通信を可能にすることで、既存のインターネット技術を強化することにある。この目標を達成するには、量子もつれというまったく新しい特性を考慮した量子ネットワーク・スタックをゼロから構築する必要がある。最初の量子もつれネットワークは実現されたが、ネットワークをどのように体系化し、利用し、管理するかについての実用的な提案はない。本文書では、量子インターネットのフレームワークを策定し、基本的なアーキテクチャ原則を紹介する。これは、一般的なガイダンスと一般的関心を目的としたものである。また、物理学者とネットワーク専門家の間で議論するための土台を提供することも意図している。本文書は、量子インターネット研究グループ(QIRG)の成果である

本文書の位置付け

本文書はインターネット標準化過程の仕様書ではなく、情報提供を目的で公開する。

本文書は、インターネット・リサーチ・タスクフォース(IRTF)の成果物である。IRTFは、インターネット関連の研究開発活動の成果を公開している。これらの成果は、展開に適さないかも知れない。このRFCは、インターネット・リサーチ・タスクフォース(IRTF)のQIRG研究グループの合意を表す。IRSGによって公開が承認された文書は、インターネット標準のいかなるレベルにも該当しない。RFC 7841のセクション2を参照のこと。

文書の現在の位置付け、正誤表、フィードバックの提供方法に関する情報は、<https://www.rfc-editor.org/info/rfc9340>で入手できる。

著作権表示

Copyright (c) 2023 IETFトラストおよび文書の著者として特定された人物。無断転載を禁じる。

本文書は、BCP 78および文書の発行日において有効なIETF文書に関するIETFトラストの法的規定(<https://trustee.ietf.org/license-info>)に従うものとする。これらの文書には、本文書に関するあなたの権利と制限が記載されているため、注意深く確認して欲しい。

1. はじめに

量子ネットワークは、重ね合わせ、量子もつれ、量子測定などの基本的な量子力学現象を利用することで、非量子(古典)ネットワークでは不可能な機能を実現する量子デバイスの分散システムという[Kimble08]。量子ネットワーク[Wehner18]の段階にもよるが、このようなデバイスは、一度に1つの量子ビット(キュービット)しか準備・測定できない単純なフォトニック・デバイスから、将来の大規模な量子コンピュータにまで及ぶ可能性がある。量子ネットワークは、古典ネットワークを置き換えるものではなく、むしろ、古典と量子のハイブリッド・ネットワークを形成するもので、他の方法では実現不可能な新しい機能をサポートすることを目的としている[VanMeterBook]。例えば、量子通信の最もよく知られた応用例である量子鍵配送(QKD)[QKD]は、対称暗号鍵のペアを作成し、配布することができる。そのプロセス全体の安全性は、特定の数学問題の解決困難さではなく、物理法則に依存する(従って、数学的に破られないことが証明できる)[Bennett14] [Ekert91]。QKDが可能な小規模ネットワークは、短距離(約100キロメートル)ですでに展開されている[Elliott03] [Peev09] [Aguado19] [Joshi20]。

量子ネットワーク・パラダイムは、分散量子コンピューティング[Cirac99] [Crepeau02]、クラウドにおける安全な量子コンピューティング[Fitzsimons17]、量子強化測定ネットワーク[Giovannetti04]、高精度の長基線望遠鏡[Gottesman12]など、量子暗号を超えたさまざまな新しいアプリケーションも期待されている。これらのアプリケーションはQKDよりもはるかに要求が厳しく、実行できるネットワークはまだ初期段階である。分散量子情報の送受信と操作が可能な完全量子マルチノード・ネットワークが初めて実現したのは、ごく最近のことである[Pompili21.1]。

このようなデバイスを物理的に実現し、接続し、速度と誤り耐性を向上させるために多くの努力が払われているが、本文書の執筆時点では、このようなネットワークをどのように運用するかについての提案は何もなされていない。古典ネットワークに例えるなら、物理的にデバイスを接続し、データを送信し始めることができる段階にあるが、量子ネットワークは、送信、受信、バッファ管理、接続の同期などはすべて、ソケットのような便利な高レベル・インタフェースを公開するネットワーク・スタックによって管理されるのではなく、低レベルのカスタム・ビルドされたハードウェア固有のインタフェースを使用して、アプリケーションが直接管理しなければならない。最近になって、このようなネットワーク・スタックの初の試みが実験室環境で実験的に実証された[Pompili21.2]。さらに、量子情報を伝送するための物理的なメカニズムは存在するが、そのような伝送を管理する堅牢なプロトコルは存在しない。

本文書は、量子インターネット研究グループ(QIRG)が作成し、量子ネットワークを紹介し、そのようなネットワークの設計と構築に関する一般的ガイドラインを提示する。全体として、ネットワーク・エンジニアや研究者向けの入門書として意図している。量子ネットワークをどのように実装すべきか、あるいはどのように実装されるかについて、結論めいたことを示すものではない。本文書は、QIRGメーリングリストやいくつかのIETFミーティングで議論されたものである。このテーマ(量子およびネットワーク領域)の専門家と、対象読者であるニューカマーの両者が参加するQIRGメンバーのコンセンサスを表している。

2. 量子情報

量子ネットワークのフレームワークを理解するには、量子情報理論の基礎知識が必要である。以下のセクションでは、量子ネットワークの動作原理を理解するために最低限必要な知識を紹介する。この解説は、古典ネットワークの読者を念頭に置いて書かれている。読者はこれまで量子物理学に触れたことがないことを想定している。量子情報システムの詳細な入門書については、[SutorBook]及び[NielsenChuang]を参照のこと。

2.1. 量子状態

量子系は量子状態によって記述される。量子状態は、その瞬間の系の完全な記述を提供する抽象オブジェクトである。量子回路など、系の時間的進化のルールと組み合わせると、常に系の完全な記述となる。コンピューティングやネットワークの目的にとって、量子状態に相当する古典的な同等物は、論理ビット値の文字列やストリームである。これらのビットは、ある瞬間にその文字列から読み取ることができる値を完全に記述し、論理回路のように時間的に進化するルールと組み合わせて、他の任意の時点での値を知ることができる。

古典的なビット1個と同じように、量子系も単純で、原子や光子といった1個の粒子から構成される。この場合、量子状態はその1個の粒子の完全な記述となる。同様に、ビット列が複数のビットから構成されるように、1個の量子状態を用いて、多数の粒子の集合(アンサンブル)を記述することもできる。しかし、量子状態は量子力学の法則に支配されているため、その振る舞いはビット列の動作とは大きく異なる。このセクションでは、これらの違いを理解するための重要な概念をまとめる。そして、本文書の残りの部分で、ネットワークへの影響について説明する。

2.2. 量子ビット

量子計算と古典計算の違いはビットレベルから始まる。古典コンピュータは、2進数のアルファベット0, 1で動作する。キュービットと呼ばれる量子ビットは同じ2進空間上に存在するが、古典ビットとは異なり、その状態は2つの可能性を持つ重ね合わせで存在する。

ここで、

測定の結果、量子ビットは重ね合わせ状態を失い、2つの基底状態

重ね合わせの特性は、量子ビットの基本的なゲート操作において重要な役割を果たす。量子ビットはその基底状態の重ね合わせ状態で存在することができるため、基本的な量子ゲートは重ね合わせのすべての状態に同時に作用することができる。例えば、NOTゲートを考えてみる:

「量子ビット」には2つの意味があることに注意することが重要である。最初の意味は、「量子ビット」は、量子状態が2つの基底状態の重ね合わせとして表現できる物理的な量子系を指し、この基底状態は、

2.3. 複数の量子ビット

複数の量子ビットが1つの量子状態で組み合わせると、可能な状態の空間は指数関数的に増大し、これらの状態はすべて重ね合わせ状態で共存できる。例えば、2量子ビット・レジスタの一般的な形式は以下のようになる:

ここで、係数はシングル量子ビットの状態と同じ確率振幅の解釈を持つ。各状態は、2量子ビット・レジスタの測定結果の可能性を表す。例えば、

シングル量子ビット・ゲートを実行すると、それぞれの重ね合わせ状態の関連する量子ビットに影響を与える。同様に、2量子ビット・ゲートも関連するすべての重ね合わせ状態に作用するが、その結果ははるかに興味深いものになる。

最初の量子ビットが重ね合わせ状態

ここで、

定数

ここで、2量子ビットの制御NOT(CNOT)ゲートを考えてみる。CNOTゲートは、制御量子ビットとターゲット量子ビットの2つの量子ビットを入力とし、制御量子ビットが設定されていれば、ターゲットにNOTゲートを適用する。真理値表は以下のようになる。

| IN | OUT |

|---|---|

| 00 | 00 |

| 01 | 01 |

| 10 | 11 |

| 11 | 10 |

表1:CNOT真理値表

ここで、最初の量子ビットが制御である状態に対してCNOTゲートが行うことを考えてみる。すべての重ね合わせ状態に対して、2量子ビット・ゲートを適用する:

この2量子ビットのゲート演算の何がそんなに興味深いのだろうか? 最終的な状態は量子もつれとなる。その量子状態を2つの個別の量子ビットの積として表すことは不可能である。つまり、どちらか一方の量子ビットの量子状態を、もう一方の量子ビットから独立した形で記述することはできない。両方の量子ビットからなる系の量子状態だけが、2量子ビット系の物理的に完全な記述となる。2つの個々の量子ビットの状態は、古典的に実現可能な範囲を超えて相関がある。どちらの量子ビットも明確な

測定が実行されると、2つの量子ビットは再び独立する。最終状態は

3. 基本リソースとしての量子もつれ

量子もつれは量子ネットワークの基本的な構成要素である。前のセクションの状態を考えてみよう:

2つの量子ビットのどちらも明確な

もつれた量子ビットには興味深い非局所的な特性がある。量子ビットの1つを別のデバイスに送ることを考えてみよう。このデバイスは原理的にはどこにでも存在できる。部屋の反対側でも、別の国でも、別の惑星でも存在できる。入ったノイズが無視できるほど小さければ、2つの量子ビットは測定が行われるまで永遠にもつれた状態のままである。物理的な距離は量子もつれには全く関係ない。

これが量子ネットワークの核心である。というのも、量子もつれがもたらす非古典相関関係を活用することで、古典通信だけでは実現できない、まったく新しいタイプのアプリケーション・プロトコルを設計することが可能になるからだ。このようなアプリケーションの例としては、量子暗号[Bennett14] [Ekert91]、ブラインド量子計算[Fitzsimons17]、分散型量子計算[Crepeau02]などがある。

量子もつれには2つの非常に特殊な特性があり、そこから量子ネットワークを可能にするアプリケーション種別について直感的に理解することができる。

1つ目は、量子もつれが古典相関関係よりも強い相関関係が可能になり、調整(coordination)を必要とするタスクの機会につながるという事実に由来する。簡単な例として、1つのビットの値に合意したい2つのノード間のコンセンサス問題を考えてみよう。各ノードが2つの量子ビットのうち1つを保持し、量子ネットワークを使って、

量子もつれの2つ目の特徴は、共有できないことである。つまり、2つの量子ビットが互いに最大に量子もつれしている場合、その2つの量子ビットが第3の量子ビットとも量子もつれされることは物理的に不可能である[Terhal04]。したがって、量子もつれは、一旦確立されると、2つのノード間で、ある種のプライベートで本質的に傍受不可能な接続を形成する。

量子もつれは、2つの量子ビット間の局所的な相互作用を通じて、あるいは量子ビットの生成方法(例えば、もつれた光子対)の産物として作成される。分散もつれ状態を作るには、量子ビットの1つを物理的にリモートノードに送ればよい。物理的に分離された量子ビットを直接、量子もつれにすることも可能だが、この場合も、分離された量子ビットが最初に量子もつれされた他の量子ビットとの間で局所的な相互作用が必要になる。したがって、量子ビットの伝送こそが、本物の量子ネットワークと古典ネットワークに接続された量子コンピュータの集合に境界線を引く。

量子ネットワークとは、量子ビットを交換し、量子もつれ状態をノード間で分散できるノードの集合と定義する。他の量子ノードと古典通信しかできない量子ノードは、量子ネットワークのメンバーではない。

より複雑なサービスやアプリケーションは、ネットワークによって分散された量子もつれ状態の上に構築することができる。例えば、[ZOO]を参照のこと。

4. 量子接続性の実現

このセクションでは、量子接続性の意味と、必要な物理プロセスについて抽象的なレベルで説明する。

4.1. 課題

量子ネットワークは、古典モデルを単純にすべて量子類似物を当てはめるだけでは構築できない。古典ビットを送るように、量子ビットをワイヤ経由で送るのは簡単ではない。古典的アプローチは量子の文脈には適さない、いくつかの技術的及び基本的な課題がある。

4.1.1. 測定の問題

古典コンピュータやネットワークでは、メモリに保存されたビットをいつでも読み出すことができる。これは、コピー、エラー検出と訂正など、さまざまな目的に役立つ。これが量子ビットでは不可能である。

量子ビットの状態を測定すると、その重ね合わせが破壊され、それによって量子ビットのもつれも破壊される。一旦、量子ビットが処理されると、その量子ビットを処理するプロトコルによって決定される計算の適切なポイントに到達するまで、その量子ビットを読み出すことはできない。そのため、古典コンピューティングで知られている同じ方法を、誤り検出や訂正の目的に使うことはできない。ただし、この問題を考慮した量子エラー検出及び訂正スキームも存在し、ネットワークがどのようにエラーを管理するかは、そのアーキテクチャに影響を与える。

4.1.2. 量子複製不可能定理

量子ビットの状態を直接読み取ることが不可能なため、量子ビットを見ずに単純にコピーできないかと考える人がいるかもしれない。残念ながら、これは量子力学では基本的に不可能である[Park70] [Wootters82]。

複製不可能定理は、任意の未知の量子状態の同一コピーを作成することは不可能だと述べている。したがって、信号の増幅や再送信に、古典ネットワークで機能したのと同じメカニズムを使うこともできない。これらはすべて、基礎となるデータをコピーする機能に依存しているからだ。どのような物理チャネルも常に損失を伴うため、量子ネットワーク内のノード接続は困難な課題であり、アーキテクチャはまさにこの問題を根本的に解決しなければならない。

4.1.3. 忠実度(フィデリティ)

一般的に、古典パケットは、途中のハードウェア・ノイズによってもたらされるエラーが発生することなく宛先に到着することが予期される。これは、さまざまなエラー検出及び訂正メカニズムを通じて、さまざまなレベルで検証されている。量子状態を読み取ったりコピーしたりすることはできないため、エラー検出と訂正はより複雑なものとなる。

量子状態の品質を表すために、忠実度と呼ばれる物理量を用いる[NielsenChuang]。忠実度は0から1の間の値を取り、値が高ければ高いほど優れており、0.5未満であればその状態は使うことができないことを意味する。量子状態が、私たちが作り出そうとした状態にどれだけ近いかを測定する。この値は、量子状態が私たちが望む状態とまったく同じ振る舞いをする確率を表す。忠実度は量子システムの重要な特性であり、特定の状態がさまざまなソースからのノイズ(ゲート・エラー、チャネル損失、環境ノイズ)の影響をどれだけ受けているかを定量化できる。

興味深いことに、量子アプリケーションは実行のために完全な忠実度を必要としない。忠実度がアプリケーション固有のしきい値を上回っている限り、アプリケーションは低いレートで動作するだけだ。従って、常に完璧な状態を提供することを保証するのではなく(技術的に困難な課題である)、アプリケーションは忠実度の最小しきい値を指定し、ネットワークはそれを提供するよう最善を尽くす。より高い忠実度は、ハードウェアにより高い忠実度の状態を生成させるか(忠実度を高めるためにレートを犠牲にできる場合がある)、量子誤り検出及び訂正メカニズムを採用することで実現できる([Mural16]及び[VanMeterBook]の第11章を参照)。

4.1.4. 直接伝送の不十分さ

概念的には、量子もつれ状態を分散させる最も簡単な方法は、損失を許容レベルまで下げるために十分な順方向量子誤り訂正(QEC)(セクション4.4.3.2 )を実行しながら、ノードを介して量子ビットの1つをもう一方の端に直接伝送することである。複製不可能定理と量子状態を直接測定できないにもかかわらず、量子通信の誤り訂正メカニズムは存在する[Jiang09] [Fowler10] [Devitt13] [Mural16]。しかし、QECは、リソース(必要な物理量子ビット)とその初期の忠実度の両方に対して非常に高い要求が課されている。実装は非常に難しく、QECが使われるようになるのは、量子ネットワークが実現できるようになった後の世代になると予想される([Mural16]の図2及び本文書のセクション4.4.3.3を参照)。それまでは、量子ネットワークは量子もつれスワッピング(セクション4.4.2)と量子テレポーテーション(セクション4.3)に依存する。この代替案は、任意の量子もつれ状態を分散させる必要はないという観察に基づいている。Bellペア状態[Briegel98]として知られている状態のうち、どれか1つを配送できれば十分である。

4.2. Bellペア状態

Bellペア状態とは、もつれた2量子ビット状態のことである:

ここで、定数

2つのノード間でBellペアを分散させることは、任意の量子状態をネットワークで伝送するよりもはるかに簡単である。状態が既知であるため、エラーの処理も容易になり、再試行と組み合わせた小規模な誤り訂正(セクション4.4.3.1で説明した量子もつれ蒸留など)が有効な戦略となる。

他の2量子ビット状態ではなくBellペアを使う理由は、Bellペアが2量子ビットの基底状態の中で、最大にもつれた状態だからである。最大もつれとは、これらの状態が可能なすべての2量子ビット状態の中で最も強い非古典的相関を持つことを意味する。さらに、シングル量子ビットの局所操作では量子もつれを増加させることはできないため、量子もつれの少ない状態は分散量子アルゴリズムに何らかの制約を課すことになる。そのため、Bellペアは分散量子アプリケーションの一般的な構成要素として特に有用である。

4.3. テレポーテーション

Bellペアを配送できればよいという考えは、他の任意のもつれ状態を配送できるという事実に依存している。これは量子状態テレポーテーション[Bennett93]によって実現できる。量子状態テレポーテーションは、送信したい未知の量子ビット状態を消費し、目的の送信先にそれを再作成する。この過程で元の状態は破壊されるため、これは複製不可定理に違反しない。

これを実現するには、テレポーテーションを開始する前に、送信元と送信先の間で量子もつれのペアを分散する必要がある。次に、送信元は、送信量子ビットをそのペアの端ともつれさせ、2つの量子ビットの読み出しを行う(これらの操作の合計はベル状態測定と呼ぶ)。これによって、Bellペアのもつれが消費され、送信元と送信先の量子ビットが独立した状態になる。この測定によって、2つの古典ビットが生成され、送信元は古典チャネルを介して送信先に送信する。受信した2つの古典ビットの値に基づいて、送信先は4つの可能な補正(パウリ補正と呼ばれる)のうちの1つをペアの端に実行し、送信したかった未知の量子ビット状態に変換する。古典チャネルで測定値を通信するというこの要件は、残念ながら量子もつれを光速を超える速度の情報伝送には使えないことを意味する。

送信された未知の量子状態がネットワーク自体に送り込まれることはない。したがって、ネットワークは、ネットワーク内の任意の2つのノード間でBellペアを確実に生成できる必要がある。このように、古典データ・プレーンと量子データ・プレーンの重要な違いは、古典データ・プレーンはユーザ・データを伝送するが、量子データ・プレーンはユーザがネットワークを介さずにユーザ・データを伝送するためのリソースを提供することである。

4.4. 量子もつれのライフサイクル

量子接続の問題をBellペアを生成する問題に還元することで、問題はより単純で基本的なケースに還元されるが、解決されたわけではない。このセクションでは、もつれのペアが最初にどのように生成され、その2つの量子ビットがどのようにエンドポイントに配送されるかを議論する。

4.4.1. 基本リンク生成

量子ネットワークでは、量子もつれは常に最初に局所的(ノードまたは補助要素)に生成され、その後、量子チャネルを通してリンク上を量子もつれされた量子ビットの一方または両方が移動する。この文脈では、光子(光の粒子)が量子もつれキャリアの自然な候補となる。光子は量子状態を高速で移動させるため、私たちはこれを飛行量子ビットと呼んでいる。この選択の根拠は、環境との適度な相互作用による適度なデコヒーレンスにつながる、標準的な光学コンポーネントによる便利な制御、高速で低損失の伝送など、光子によってもたらされる利点に関連している。しかし、光子は保存が難しいため、トランスデューサー(変換器)は飛行量子ビットの状態を情報処理や保存に適した量子ビット(多くの場合、物質量子ビットと呼ばれる)に転送しなければならない。

このプロセスは失敗する可能性があるため、量子もつれを効率的に生成して保存するには、成功した試行と失敗した試行を区別できなければならない。量子もつれ生成に成功したことを通知できる量子もつれ生成スキームは、ヘラルド(伝令付き)量子もつれ生成スキームと呼ばれる

リンクの両端にある2つのノードの協調動作を通じて、リンク上にヘラルド量子もつれを生成するための3つの基本的スキームが存在する[Cacciapuoti19]:

-

「中間点で」: このスキームでは、物質量子ビットを持つ2つのノードの中間に位置する量子もつれ光子ペアソースが、量子チャネルを介して各ノードに量子もつれ光子を送信する。そこで、トランスデューサーが呼び出され、飛行量子ビットから物質量子ビットに量子もつれを転送する。このスキームでは、トランスデューサーは転送が成功したかどうかを知ることができ、古典チャネル上でのメッセージ交換によって量子もつれ生成の成功を告げることができる。

-

「ソースで」: このスキームでは、2つのノードの一方が、そのノードの物質量子ビットの1つと量子もつれの飛行量子ビットを送信する。リンクのもう一方の端にあるトランスデューサーが、飛行量子ビットからその物質量子ビットの1つに量子もつれを転送する。前のスキームと同様に、トランスデューサーは転送が成功したかどうかを知ることができ、相手のノードに古典メッセージを送ることで量子もつれ生成の成功を告げることができる。

-

「両端ポイントで」: このスキームでは、両ノードが自身の物質量子ビットと量子もつれの飛行量子ビットを送信する。ノード間のどこかにある検出器が、飛行量子ビットの合同測定を行い、遠隔にある物質量子ビットが量子もつれ状態に確率的に投影される。検出器は量子もつれが成功したかどうかを知ることができ、古典チャネルを介して各ノードにメッセージを送信することで、量子もつれ生成の成功を告げることができる。

「中間点ソース」スキームは光子の損失に対してより堅牢だが、他のスキームでは、ノードが量子もつれペアの生成をより強力に制御できる。

光子は量子チャネルを特定の方向に移動するが、結果として生じる量子ビットのもつれペアには方向が関連付けられていないことに留意する。物理的には、ペアの上流端も下流端も存在しない。

4.4.2. 量子もつれスワッピング

リンクを介して直接量子もつれペアを生成する場合の問題は、チャネル長に応じて効率が低下することである。光ファイバで数十キロメートル、自由空間(衛星経由)で1,000 キロメートルを超えると、レートは事実上ゼロになり、複製禁止定理により、単純に信号を増幅することはできない。解決策は量子もつれスワッピング[Briegel98]である。

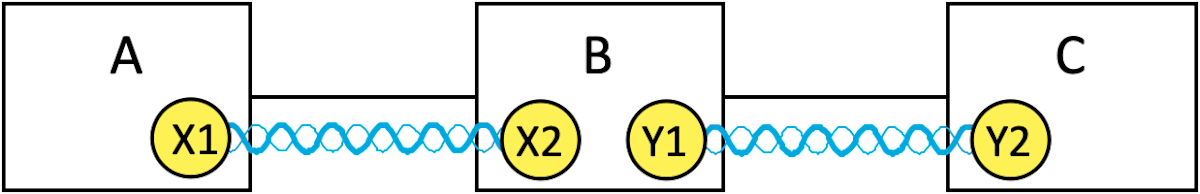

ネットワーク内の任意の2つのノード間のBellペアは、2つのエンドポイント間のパス上の各リンクに沿って生成されたペアを組み合わせることで構築できる。パス上の各ノードは、2つのリモートエンド間に新しい量子もつれペアを生成するため、接続されている2つのリンク上の2つのペアを消費することができる。このプロセスは量子もつれスワッピングと呼ばれる。図で表すと以下のようになる:

ここで、X1とX2は量子もつれペアXの量子ビットで、Y1とY2は量子もつれペアYの量子ビットである。量子もつれは「∞∞」で示される。上の図では、ノードAとBはペアXを共有し、ノードBとCはペアYを共有しているが、私たちはAとCの間に量子もつれを必要としている。

その目的を達成するには、ペアYを使って量子ビットX2を単純にテレポートする。それには、ノードBが量子ビットX2とY1に対してベル状態測定を行う必要があり、Y1とY2間の量子もつれが破壊される。しかし、X2は、X1との量子もつれを保持したまま、Y2の代わりに再作成される。最終結果を以下に示す:

ネットワークやアプリケーションのニーズによっては、この操作の結果もBellペアであるため、受信ノードでの最終的なパウリ補正は必要ないかもしれない。しかし、ノードBでの測定から読み取られる2つの古典ビットは、4つのBellペアのうちどれが実際に生成されたかという情報を運ぶため、依然として通信しなければならない。補正が実行されない場合、どのBellペアが受信されたかを受信者に通知しなければならない。

他の量子もつれペアを用いてBellペアをテレポートするこのプロセスは、量子もつれスワッピングと呼ぶ。量子もつれスワッピングを介して長距離量子もつれペアを生成する量子ノードは、学術文献では量子中継器(リピータ)と呼ばれている[Briegel98]。本文書でも同じ用語を使用する。

4.4.3.エラー管理

4.4.3.1. 蒸留

Bellペアの生成もスワッピング操作もノイズのない操作ではない。したがって、リンクと各スワップごとに、状態の忠実度は劣化する。しかし、蒸留(精製と呼ばれることもある)と呼ばれるプロセスを通じて、2つ以上の忠実度の低いペアから忠実度の高いBellペア状態を生成することは可能である[Dur07]。

量子状態を蒸留するには、2番目(場合によっては3番目)の量子状態を「テストツール」として使用し、最初の状態に関する命題をテストする(例: 「最初の状態の2つの量子ビットのパリティは偶数である」)。テストが成功すると、状態の信頼性が向上し、忠実度が向上する。テストツールの状態はその過程で破壊されるため、蒸留を使用するとリソースの需要が大幅に増加する。テストが失敗すると、テストされた状態も破棄しなければならない。蒸留は、QECに比べて忠実度やリソースに対する要求は低いが、分散プロトコルでは古典通信による往復遅延が発生する[Bennett96]。

4.4.3.2. 量子誤り訂正(QEC)

古典誤り訂正と同様に、QECは複数の物理的な(生の)量子ビットを用いて論理的な量子ビットを符号化し、セクション4.1.3[Jiang09] [Fowler10] [Devitt13] [Mural16]で説明したエラーから保護する。さらに、古典ものと同様に、QECは状態エラーを修正するだけでなく、失われた量子ビットを考慮することもできる。さらに、論理量子ビットを符号化するすべての物理量子ビットが同じノードにある場合、論理量子ビットが離れた量子ビットと量子もつれしていても、補正手順を局所的に実行できる。

QECは本来、量子ビットをノイズから保護するために提案された方式だが、QECは量子もつれ蒸留にも適用できる。このようなQECを応用した蒸留はコスト効率に優れているが、より高い基本忠実度が必要となる。

4.4.3.3. エラー管理スキーム

量子ネットワークは、採用されているエラー管理スキームに基づいて3つの「世代」に分類されている[Mural16]。これらの「世代」はカテゴリに近いもので、必ずしも時間の経過を意味するものではなく、互いに時代遅れになるものでもないが、後の世代ほどより高度な技術が必要になる。どの世代が使うかは、ハードウェア・プラットフォームとネットワーク設計の選択に依存する。

表2は世代をまとめたものである:

| 初代 | 第2世代 | 第3世代 | |

|---|---|---|---|

| 損失許容度 | ヘラルド量子もつれ生成 (双方向古典シグナリング) |

ヘラルド量子もつれ生成 (双方向古典シグナリング) |

QEC(古典シグナリングなし) |

| エラー許容度 | 量子もつれ蒸留 (双方向古典シグナリング) |

量子もつれ蒸留 (一方向古典シグナリング) または QEC(古典シグナリングなし) |

QEC(古典シグナリングなし) |

表2: 古典シグナリングと世代

世代は、損失耐性と誤り耐性のために分散プロトコルで必要とされる古典シグナリングの方向によって定義される。古典シグナリングは古典ビットを伝送するため、往復遅延が発生する。セクション4.4.3.1で説明したように、この遅延は量子ネットワークの性能に影響を与え、特に通信ノード間の距離が長くなるにつれて影響が大きくなる。

損失耐性とは、ノード間の量子ビット伝送損失を許容することである。セクション4.4.1で説明したように、ヘラルド量子もつれ生成は、ヘラルド信号を用いて量子もつれされた量子ビットの受信を確認する。直接接続された量子ノードのペアは、ヘラルド信号を受信するまで量子もつれペアの生成を繰り返し試みる。セクション4.4.3.2で説明したように、QECは失われた量子ビットを補完するためにを適用することができ、再試行が不要になる。さらに、補正手順は局所的な操作で構成されるため、ヘラルド信号は必要ない。ただし、伝送から測定までの光子損失率が50%未満の場合にのみ可能である。

誤り耐性とは、量子状態のエラーを許容することである。量子もつれ蒸留は、誤り耐性を向上させるために最も簡単に実装できるメカニズムだが、双方向の古典シグナリングが必要なため、往復遅延が発生する。一方、QECは局所的に状態エラーを修正できるため、量子ノード間で古典シグナリングを行う必要はない。この2つの両極端な方法の中間には、一方向の古典シグナリングを必要とするQECを適用した蒸留(QEC-applied distillation)もある。

3つの「世代」を要約すると:

- 第1世代の量子ネットワークは、損失耐性のためにヘラルディングを用い、誤り耐性のために量子もつれ蒸留を用いる。これらのネットワークは、利用可能な量子ゲートの数が限られていても実装できる。

- 第2世代の量子ネットワークは、誤り耐性(損失耐性ではない)のためにQECコードを用いて第1世代を改良している。当初、QECは量子もつれ蒸留にのみ適用され、一方向の古典的シグナリングを必要とした。その後、QECコードは、誤り耐性のために古典的シグナリングを必要としない論理的なBellペアを生成するために用いられる。ヘラルディングは、伝送損失を補償するために引き続き使用される。

- 第3世代の量子ネットワークは、セクション4.1.4で説明したように、QEC符号化された量子ビットを隣接ノードに直接伝送する。基本的なリンク・Bellペアは、ヘラルドや他の古典的シグナリングなしに作成できるようになった。さらに、これにより、Bellペアや量子もつれスワッピングに頼るのではなく、古典的なパケットのように量子ビットをエンドツーエンドで転送する直接伝送アーキテクチャも可能になる。

世代によってエラー管理方法に重要な違いがあるにもかかわらず、すべての量子ネットワークが一貫して同じ方法を使用することはまずない。これは、世代によってハードウェア要件が異なることと、ネットワークのアップグレードが現実的に必要となるためである。そのため、最終的には異なるエラー管理方式の境界が形成され始めることは避けられない。このことは、接続の設定とリアルタイム動作の両方において、境界を越える必要があるメッセージの内容と意味に影響を与える[Nagayama16]。

4.4.4. 配送

最終的には、Bellペアは2つのエンドノードのアプリケーション(または上位層プロトコル)に配信しなければならない。このような要件の詳細なリストは、本文書の範囲を越えている。少なくとも、エンドノードは、特定のBellペアを、この量子もつれされたペアの一部であるローカル・メモリ内の量子ビットにマッピングするための情報を必要とする。

5. 量子インターネットのアーキテクチャ

これまでのセクションから明らかなように、量子ネットワークが提供する基本的なサービスは、古典ネットワークのサービスとは大きく異なる。したがって、量子インターネットのアーキテクチャ自体が古典インターネットのアーキテクチャと大きく異なることは驚くべきことではない。

5.1. 課題

このサブセクションでは、量子ネットワークを構築する上での基本的な課題について説明する。ここでは、基本的な相違点のみを説明する。技術的な制限については、セクション5.4で説明する。

-

Bellペアはペイロードを運ぶパケットとは等価ではない。

イーサネット、インターネット・プロトコル(IP)、マルチ・プロトコル・ラベル・スイッチング (MPLS)ネットワークなど、ほとんどの古典ネットワークでは、ユーザデータはパケットにグループ化される。各パケットには、ユーザデータに加えて、ルータやスイッチがパケットを目的地に向けて転送するための制御情報を含む一連のヘッダも含まれる。パケットは、古典ネットワークの基本単位である。

量子ネットワークでは、量子ビットの量子もつれペアがネットワークの基本単位となる。これらの量子ビットはヘッダを持たない。そのため、量子ネットワークでは、すべての制御情報を別々の古典チャネルで送信する必要があり、リピータはメモリに格納された量子ビットと相関させる必要がある。さらに、1つのノードにある古典パケットとは異なり、Bellペアは2つのノードに分散した2つの量子ビットで構成される。これは、量子ネットワークの管理方法とプロトコルの設計方法に根本的な影響を与える。長距離のBellペアを作るには、ノードは量子メモリに量子ビットを保持し、制御情報が交換されるまで次の操作に進むのを待つ必要がある。このシグナリングにより、Bellペアの両端を保持するノード間の距離に依存した追加の遅延が発生する。量子もつれ蒸留などのエラー管理は、このような制御情報交換の典型的な例である[Nagayama21] (セクション4.4.3.3も参照)。 -

「保存して転送」と「保存してスワップ」の量子ネットワークでは、異なる状態管理技術が必要である。

セクション4.4.1で説明したように、量子リンクは、古典ネットワークの有向フレームとは対照的に、無向性のネットワーク・リソースであるBellペアを提供する。この現象論的な違いが、量子ネットワークと古典的なネットワークのアーキテクチャ上の違いにつながっている。量子ネットワークでは、複数の基本リンクのBellペアを組み合わせて1つのエンドツーエンドのBellペアを作成するが、古典ネットワークでは、一方のエンドからもう一方のエンドまでホップ・バイ・ホップでメッセージを配信する。

古典ネットワークは、あるインタフェースでデータを受信し、ローカル・バッファに格納した後、別の適切なインタフェースにデータを転送する。量子ネットワークはBellペアを格納し、データ・プレーンで転送する代わりに量子もつれスワッピングを実行する。このような量子ネットワークは、「ストア・アンド・スワップ」ネットワークである。「ストア・アンド・スワップ」ネットワークは、無向性であるため、Bellペアの生成順序を気にする必要はない。しかし、順序は重要ではないが、正しい量子もつれペアがスワップされ、中間測定結果(セクション4.4.2を参照)が他のノードの正しい量子ビットにシグナリングされ、相関することが非常に重要である。そうでなければ、最終的なエンドツーエンドの量子もつれペアは、期待されたエンドポイントの量子もつれは、期待されたエンドポイント間で生成されないか、期待とは異なる量子状態になる。例えば、アリスがボブの量子ビットと量子もつれされた量子ビットを受け取るのではなく、アリスの量子ビットはチャーリーの量子ビットと量子もつれされる。この違いにより、量子ネットワークの制御アルゴリズムや最適化は、ステートレスなパケット単位の転送とは対照的に、スワッピングはステートレスであるという意味で、古典ネットワークとは異なってくる。セクション4.4.3.3で説明したように、第3世代の量子ネットワークは、「ストア・アンド・スワップ」に加えて、「ストア・アンド・フォワード」アーキテクチャをサポートできるようになることに留意する。 -

量子もつれペアは、両方の量子ビットの位置が分かっている場合にのみ有効である。

古典ネットワークのパケットは、論理的には、どの時点でも1つの場所にしか存在しない。パケットがヘッダであれペイロードであれ、何らかの方法で変更された場合、この情報はネットワーク内の他の誰かに伝達される必要はない。パケットは単に以前と同じように転送される。

対照的に、量子もつれとは、2つ以上の量子ビットが物理的に分散した状態で存在する現象である。一方の量子ビットを操作すると、そのペアの相互状態が変化する。ある量子ビットの所有者は、その状態はただ読み出すことはできないので、ペアのもう一方の量子ビットの所有者とすべての行動を調整しなければならない。したがって、量子もつれ量子もつれペアの一部である量子ビットの所有者は、その相手の位置を知っていなければならない。この文脈における位置とは、明示的な空間的位置である必要はない。関連するペア識別子、ペア所有者間の通信手段、ペアIDと個々の量子ビットの関連付けがあれば十分である。 -

量子もつれを生成するには、一時的な状態が必要である。

古典ネットワークにおけるパケット転送は、ほとんどステートレスな操作である。パケットを受信すると、ルータは転送テーブルを検索し、適切な出力からパケットを送信する。パケットを記憶しておく必要はない。

量子ノードは、受信した量子ビットをメモリに保持し、その量子ビットに対して判断を下すことができなければならない。量子ビットはヘッダを持たないため、量子もつれされたペアを受信しても、それに基づいてリピータが判断できるような制御情報は伝達されない。関連する制御情報は、古典チャネルを介して個別に到着する。このことは、制御情報とそれが関連する量子ビットは、一般的に同時に到着しないから、リピータが一時的な状態を保存しておかなければならないことを意味する。

5.2. 古典通信

本文書では、古典通信が果たすべき役割として、以下の2つをすでに取り上げた。

- 量子もつれスワッピングやテレポートなどの分散プロトコルの一部として、古典情報ビットを伝達する。

- ルーティングのようなバックグラウンド・プロトコルや、エンドツーエンドの量子もつれ生成を設定するためのシグナリング・プロトコルなど、ネットワーク内の制御情報を伝達する。

古典通信は、量子ネットワークの重要な構成要素である。量子ネットワーク内のすべてのノードは、(一般的な管理領域の範囲内で)古典接続性を持っていると想定される。そのため、量子ノードは古典データ・プレーンと量子データ・プレーンの2つのデータ・プレーンを並行して管理する必要がある。さらに、古典チャネルで受信した制御情報を量子データ・プレーンが管理する量子ビットに適用できるように、ノードは2つのプレーン間で情報を相関させることができなければならない。

5.3. ネットワークの抽象モデル

5.3.1. コントロール・プレーンとデータ・プレーン

量子ネットワークのコントロール・プレーンのプロトコルは、ネットワーク・トポロジの検出、リソース管理、データ・プレーンのテーブルへのデータ入力など、古典プロトコルと同様の役割を持つ。これらのプロトコルのほとんどは、量子データの操作を必要とせず、古典メッセージのやり取りだけで動作する。コントロール・プレーンの機能の中には、量子データの処理を必要とするもあるかもしれない[QI-Scenarios]。量子コントロール・プレーンは、古典コントロール・プレーンの責務と重複する部分が多いため、独立したコントロール・プレーンを定義するメリットがあるかどうかは不明で、量子コントロール・プレーンの分離が必要かどうかという問題は、本文書の範囲外である。

しかし、データ・プレーンの分離はもっと明確で、古典データ・プレーンと量子データ・プレーンの2つのデータ・プレーンが存在することになる。古典データ・プレーンは古典パケットを処理して転送する。量子データ・プレーンは、量子もつれペアを処理し交換する。第3世代の量子ネットワークでは、Bellペアの交換に加え、量子ビットを転送することもできる。

コントロール・プレーンのメッセージに加えて、基本リンク生成に使用されるヘラルド・メッセージ(セクション4.4.1)など、個々の量子もつれペアの粒度で動作する制御情報メッセージもある。機能的には、これらのメッセージはコントロール・プレーン・メッセージよりも古典パケットのヘッダに近いため、量子データ・プレーンの一部であると考えられる。したがって、量子データ・プレーンには、個々の量子ビットや量子もつれペアの粒度での古典的な制御情報の交換も含まれる。

5.3.2. 量子ネットワークの要素

私たちは量子リピーターが量子ネットワークのコアとなる構成要素であることを確認した。しかし、量子リピーターは量子ネットワークの機能において、量子もつれスワッピング以上の役割を果たす必要がある。その主な役割は以下の通りである:

- 隣接ノード間でリンク・ローカル量子もつれを作成する。

- 量子もつれスワッピングによって、リンク・ローカルなペアから長距離ペアまで量子もつれを拡張する。

- 生成されたペアの忠実度を管理するために蒸留を行う。

- ネットワークの管理(ルーティングなど)に参加する。

ネットワーク内のすべての量子リピーターが同じとは限らない。ここでさらに詳しく説明する:

-

量子ルータ(制御可能な量子ノード): 量子ルータは、コントロール・プレーンを持つ量子中継器で、ネットワークの管理に参加し、要求されたエンドツーエンドのペアを生成するために、どの量子ビットを交換するかを決定する。

-

自動化された量子ノード: 自動化された量子ノードは、データ・プレーンのみの量子中継器で、ネットワークのコントロール・プレーンには参加しない。複製不可能定理により、増幅の使用が禁止されているため、このような自動化ノードを複数連結することで長距離リンクを確立する。

-

エンドノード: 量子ネットワークのエンドノードは、量子もつれペアを受信して処理できなければならないが、量子もつれスワッピングを行う必要はない(したがって、必ずしも量子中継器である必要がない)。また、エンドノードは量子メモリを持つ必要はない。ある種の量子アプリケーションは、量子ビットを受信するとすぐにエンドノードがその量子ビットを測定することで実現できるからだ。

-

非量子ノード: 量子ネットワーク内のすべてのノードが量子データ・プレーンを持つ必要はない。非量子ノードとは、古典ネットワークのトラフィックを処理できるデバイスのことである。さらに、量子ネットワークで使われる2種類のリンクを特定する必要がある:

-

量子リンク: 量子リンクとは、直接接続された2つの量子中継器間で量子もつれペアを生成するために使用できるリンクである。これには、セクション4.4.1に記載しているように、このリンクには追加の中間点要素が含まれる場合がある。また、量子リンク上の量子もつれ生成を調整のためだけに使われる専用の古典チャネルが含まれる場合もある。

-

古典リンク: 古典リンクは、古典ネットワークのトラフィックを伝送できるネットワーク上の任意のノード間のリンクである。

なお、光スイッチのような受動要素は量子状態を破壊しないことに留意する。そのため、複数の量子ノードを光ネットワーク経由で相互に接続し、量子ルータで量子もつれスワッピングを行うことで、ルーティングではなく光スイッチングを実行することができる。この場合、基本的なリンク量子もつれ生成プロセスとの調整が必要であり、短距離の制限を克服するために中継器が必要となる。しかし、これはローカル・エリア・ネットワークでは実現可能なアーキテクチャである。

5.3.3. すべてをまとめる

一般的な量子ネットワークにおける2ホップ・パスは以下のように表すことができる:

ネットワークに接続された2つのエンドノード(EN)上で実行されるアプリケーション(App)は、ある時点で、ネットワークがその使用のために量子もつれペアを生成するを必要がある。これには、ネットワークが接続の両端を識別するために使用できる通信エンドポイントを両ENとも開く必要があるため、EN間のネゴシエーションが必要になる場合がある(場合によっては事前に)。2つのENは、この目的を達成するために、ネットワークで利用可能な古典チャネル(CC)を使用する。

ネットワークは、エンドツーエンドの量子もつれペアを生成する要求を受信すると、古典リンク(CL)を使用して、この要求を満たすために必要なリソースを調整し、要求する。これは、事前の制御情報(ルーティング・テーブルなど)とシグナリング・プロトコルの組み合わせかも知れないが、これがどのように実現するかの詳細は、活発な研究課題である。これがどのように見えるかについての思考実験はセクション7にある。

制御情報の配信中または配信後に、ネットワークは、個々の量子リンク(QL)上で量子もつれを生成したり、量子中継器(QR)で量子もつれスワッピングを実行したり、さらにスワップ結果や他の制御情報を送信するためのシグナリングなど、必要な量子操作を実行する。Bellペアはユーザデータを伝送しないため、これらの操作のいくつかは、要求を受信する前に、要求を予測して実行することができる。

ここで、「シグナリング」は非常に広い意味で使われ、量子もつれ生成制御に必要なさまざまなタイプのメッセージングをカバーすることに留意する。例えば、ヘラルド量子もつれ生成には、隣接ノード間の非常に正確なタイミング同期が必要である。そのため、量子もつれ生成とヘラルディングのトリガーは、[Pompili21.2]で説明しているネットワーク・スタックのデモンストレーションのように、おそらく物理的に分離されたCL上で起こるかも知れない。タイミング要件がそれほど厳しくない高次のシグナリング(例えば、コントロール・プレーン・シグナリング)は、独自のCL上で起こるかも知れない。

量子もつれペアは、準備が整うと、関連するペア識別子とともにアプリケーションに配信される。しかし、準備が整ったからといって、必ずしもすべてのリンクペアと量子もつれスワッピングが完了しているとは限らない。それは、アプリケーションによっては、不完全なペアで実行を開始することがあるからだ。この場合、残りの量子もつれスワップは、ネットワークを介してもう一方の端にアクションを伝播し、ENでの修正操作が必要になることもある。

5.4. 物理的制約

上記のモデルは、ハードウェア実装の詳細を効果的に抽象化している。しかし、実用的なネットワークを構築するには、ある種の物理的制約を考慮する必要がある。これらのいくつかは基本的な制約であり、どんなにテクノロジーが進歩しても、常に対処する必要がある。その他の制約は、新しいテクノロジーの初期段階で生じるものもある。ここでは、非常に抽象的なシナリオを検討し、物理学の文献へのポインタとして[Wehner18]を参照する。

5.4.1. メモリの寿命

離散演算が不完全であることに加え、量子ビットをメモリに保存することも非常に難しい。永続的な保存を実現する上での主な難しさは、量子システムを環境から分離することが非常に難しいことである。環境は制御できないノイズ源をシステムに導入し、状態の忠実度に影響を与える。このプロセスはデコヒーレンスとして知られている。最終的には、状態の忠実度があまりにも低下すると、状態を破棄しなければならなくなる。

メモリの寿命は特定の物理的な設定に依存するが、量子ネットワーク・ハードウェアで達成可能な最高値は、2020年現在、数秒のオーダーだが[Abobeih18]、量子ネットワークに接続されていない量子ビットでは1分の寿命も実証されている[Bradley19]。これらの値は、さまざまなテクノロジーの寿命を通じて大幅に増加しており、今後も増加し続けるはずだ。しかし、近い将来、量子ネットワークが実現されるとすれば、例えばクリティカルパスのレイテンシを短縮するなどして、短いメモリ寿命に対応できるようにする必要がある。

5.4.2. レート

2つの接続されたノード間のリンク上での量子もつれ生成は、あまり効率的なプロセスではなく、成功するには多くの試行が必要である[Hensen15] [Dahlberg19]。例えば、量子もつれ生成に加えて、生成された量子ビットを保存及び処理することもできる窒素空孔中心ノード間の達成可能な最高成功率は、10Hzのオーダーである。メモリ寿命が短いことと相まって、ネットワーク全体の接続性を構築するタイミング・ウィンドウが非常に厳しくなる。

他のプラットフォームでは、より高い量子もつれレートが示されているが、これは通常、量子メモリがなかったり、処理能力が限られていたりと、他のハードウェア能力を犠牲にしている[Wei22]。とはいえ、現在のレートは、単純な実験的概念実証を超える実用的なアプリケーションには不十分である。しかし、量子ネットワーク技術の進歩に伴い、このレートは時間の経過とともに向上していくと予想される[Wei22]。

5.4.3. 通信量子ビット

量子ビットを保存できるほとんどの物理アーキテクチャは、通信量子ビットと呼ばれる利用可能な量子ビットのサブセットのみを用いて量子もつれを生成することしかできない[Dahlberg19]。通信量子ビットを用いてBellペアが生成されると、その状態をメモリに転送することができる。これにより、ネットワークに追加の制限が課す場合がある。特に、あるノードが通信量子ビットが1つしかない場合、2つのリンクで同時にBellペアを生成することはできない。一度に1つのリンクで量子もつれを生成しなければならない。

5.4.4. 均一性(Homogeneity)

現在のところ、既存の量子ネットワークの実装はすべて均一であり、互いにインタフェースすることはない。一般的に、異なる量子情報処理技術を組み合わせることは非常に困難である。

量子ネットワーキング・ハードウェアを実装するための物理ハードウェア・プラットフォームには、さまざまなものがある。これらさまざまなテクノロジーは、量子ビットをメモリに保存し操作する方法や、隣接する量子ビットとのリンクを介して量子もつれを生成する方法が異なる。例えば、光素子や原子のアンサンブルに基づくハードウェア[Sangouard11]は、量子もつれを高速で生成するのに非常に効率的だが、量子もつれが生成されると、処理能力が制限される。一方、窒素空孔ベースのプラットフォーム[Hensen15]やイオン・トラップ・プラットフォーム[Moehring07]は、量子ビットをより高度に制御できるが、量子もつれを高速で生成するのが難しくなる。

各プラットフォームの弱点を克服するためには、さまざまな技術を組み合わせることで、完全に機能するネットワークを構築することができる。例えば、エンドノードは、複雑なアプリケーションを可能にするために、優れた量子ビット処理能力を持つ技術を用いて実装できるが、自動化された量子ノードは、処理ロジックがはるかに単純な線形チェーンに沿って「繰り返す」だけの役割を果たすため、処理能力を犠牲にして、長距離での高い量子もつれレートをを実現する技術で実装することができる[Askarani21]。

この点は、量子コンピュータ(つまり、量子ネットワークのエンドノード)が量子中継器とは異なるハードウェア・プラットフォームに基づいていることが多いため、両者間の結合(変換)が必要になるという事実によってさらに悪化する。これは、光ネットワークへの接続が難しい超伝導技術に基づく量子コンピュータに特に当てはまる。しかし、量子ネットワークに有望なプラットフォームを構成するイオン・トラップ型量子コンピュータであっても、長距離(数百キロメートル)を高速で量子もつれを生成するのに優れた他のプラットフォームと接続する必要がある。

6. アーキテクチャ原則

量子ネットワークの接続性を実現する最も実用的な方法は、Bellペアと量子もつれスワッピング中継器技術を使うことであることを考えると、そのようなネットワークの機能的、堅牢性、効率的、そして最も重要なことは機能するネットワークを構築するにはどのような原則を導けばよいのだろうか? さらに、現在利用可能なハードウェアが課す制約の下で機能し、将来の技術に不必要な負担をかけないようにするには、どのようにネットワークを設計すればよいのだろうか?

量子ネットワークはまったく新しい技術であり、その寿命を通じて何度も繰り返し変更される可能性がある。本文書は、決定的なルールとしてではなく、コミュニティが作成した原則と意見に基づいた、第一世代の量子ネットワークのための一般的な推奨ガイドラインとして機能しなければならない。このような初期段階でコミュニティが文書を作成することのメリットは、量子インターネットを成功させるには、量子情報とネットワーク・アーキテクチャの両方の専門知識が必要である。

6.1. 量子インターネットの目標

どのような原則を示すにしても、その概要を説明する際には、トレードオフは避けられないため、どのような目標を達成したいのか自問しなければならない。では、どのような目標が量子ネットワーク・アーキテクチャの原動力となるのだろうか? 以下のリストは、コンピュータ・ネットワークの歴史にヒントを得たもので、必然的に古典インターネット[Clark88]向けに作成されたものに類似したものになる。ただし、目標は似ているかも知れないが、関連する課題は根本的に異なることが多い。また、このリストは、時間の経過やユーザのニーズに応じて進化する可能性が高い。

-

分散量子アプリケーションをサポートする

この目標はごく当たり前のことのように思えるが、量子ネットワークと古典ネットワークの重要な違いを浮き彫りにする、微妙だが重要なポイントを示している。結局のところ、量子データ伝送は量子ネットワークの目標ではなく、より高度な量子アプリケーション・プロトコルの構成要素の1つに過ぎない[Wehner18]。伝送は、確かにすべての量子アプリケーションの構成要素として使用できるが、最も基本的なものではない。例えば、最もよく知られている量子アプリケーション・プロトコルである量子もつれに基づくQKDは、量子もつれされたBellペアの古典相関よりも強い相関と固有の秘密性に依存しているだけで、任意の量子状態を伝送する必要はない[Ekert91]。

量子インターネットの主な目的は、分散型量子アプリケーション・プロトコルをサポートすることであり、それらが適切かつ効率的に動作することが最も重要である。したがって、量子ネットワーク・プロトコルの開発を推進するには、アプリケーションにとって意味のある性能指標を開発することが重要である。例えば、Bellペア生成率は、その忠実度も考慮しなければ意味がない。一般的に、忠実度の低いペアを生成する方がはるかに簡単だが、忠実度が低すぎると量子アプリケーションは何度も再試行を余儀なくされたり、中止しなければならない場合がある。さまざまな既知の量子アプリケーションの要件に関するレビューは [Wehner18]で、ユースケースの概要は[QI-Scenarios]で確認できる。 -

明日の分散量子アプリケーションをサポートする

インターネットの原則の中で唯一の永久存続すべき原則は、絶え間ない変化の原則[RFC1958]である。技術の変化は継続的であり、量子インターネットの規模や能力は桁違いに変化する。そのため、量子インターネットのアーキテクチャは、この変化に受け入れることができるという明確な目標がある。私たちは、数十年にわたり古典インターネットの進化を目の当たりにし、何がうまくいき、何がうまくいかなかったかを見てきた。量子インターネットでは、NCPからTCP/IPへのフラグ・デイや、IPv4からIPv6へのアップグレードのような数十年を要するアップグレードの必要性を回避することが極めて重要である。

そのため、汎用的な量子中継ネットワークのアーキテクチャを提案する際には、新しいデバイスやソリューションが利用可能になったときに、それらを統合できることが重要である。初期段階のハードウェアやアプリケーションへの配慮から、アーキテクチャが制約されるべきではない。例えば、都市規模のネットワークでQKDを効率的に実行することはすでに可能であり、そのようなネットワークはすでに商業的に利用可能である。しかし、これらは量子中継器に基づいていないため、より高度なアプリケーションに簡単に移行することはできない。 -

不均質性をサポートする

実用的な量子中継器ハードウェアを実現するための提案は複数あり、どれも長所と短所がある。中には、より難しい量子もつれスワップ操作を犠牲にして、個々のリンクでBellペア生成率が高くなるものもある。他のプラットフォームは全体的に優れているかもしれないが、構築がより困難である。

物理的な境界に加え、エラーの管理方法にも違いがあるかも知れない(セクション4.4.3.3)。これらの違いは、接続のセットアップとリアルタイムの操作両方において、境界を越えるメッセージの内容と意味に影響する。

最適なネットワーク構成は、提供されるサービスを最適化するために、複数のプラットフォームの利点を活用することになるだろう。したがって、最初からさまざまなハードウェアとテクノロジのサポートを組み込むことが明確な目標となる。 -

ネットワーク・レベルでのセキュリティを確保する

量子ネットワークにおけるセキュリティの問題は、古典インターネットと同様に重要で、特に量子もつれによって強化されたセキュリティが重要な推進要因の1つである。

幸いなことに、アプリケーションの観点からは、基礎となる実装が量子暗号の理論モデルに対応している(または十分に近似している)限り、量子暗号プロトコルは、送信された量子ビットや生成された量子もつれの機密性や整合性をネットワークで保証する必要はない(ただし、古典チャネルには、認証などの要件が課される場合がある[Wang21])。その代わりに、アプリケーションは古典ネットワークを活用して、量子もつれされた量子ビットの処理から得られた結果のエンドツーエンドのセキュリティを確立する。しかし、エンドツーエンドの保証を確立するには古典ネットワークが必要だが、セキュリティは量子もつれの特性に依存していることに留意することが重要である。例えば、QKDでは、誤り訂正に古典的な情報整合[Tang19]を使用し、最終的な安全な鍵を生成するためにプライバシー増幅[Elkouss11]を用いるが、これらのプロトコルに入力される生のビットは、量子もつれされた量子ビットの測定から取得したものでなければならない[Ekert91]。別のアプリケーション例として、セキュア委任量子コンピューティングがある。クライアントはサーバに量子ビットを送信し、符号化された状態で測定するよう(古典メッセージで)要求することで、サーバから計算を隠蔽する。次に、クライアントはサーバから受け取った結果をデコードして、計算結果を取得する[Broadbent10]。繰り返しになるが、安全な計算という目標を達成するために古典ネットワークが使用される一方で、リモート計算は厳密に量子化される。

とはいえ、アプリケーションはそれ自身のエンドツーエンドのセキュリティを確保することができるが、ネットワーク自体を保護し、混乱を抑えるためには、ネットワーク・プロトコル自体がセキュリティを意識したものでなければならない。アプリケーションのセキュリティは保たれているが、攻撃者が存在する場合、必ずしも運用可能であったり、効率的になったりするわけではない。例えば、攻撃者がQKDを使って鍵を確立しようとする2者間のすべての量子ビットを測定できた場合、秘密鍵を生成できない。量子ネットワークにおけるセキュリティ上の懸念については、[Satoh17]や[Satoh20]で詳しく述べられている。 -

監視しやすくする

ネットワークを管理、性能評価、デバッグを行うためには、ネットワークに接続されたデバイスの機密性と完全性を保護するメカニズムが確実に確立されていることを確認しながら、ネットワークを監視する能力が必要である。量子ネットワークはこの分野に新たな課題をもたらすため、量子ネットワーク・アーキテクチャの目標は、この課題を容易にすることであるべきだ。

量子情報の基本単位である量子ビットは、読み出すとその内容が不可逆的に破壊されるため、能動的に監視することはできない。この事実が意味することの1つは、個々のペアの忠実度を測定することが不可能だということである。忠実度は、生成されたBellペアを継続的に監視する必要がある統計量としてのみ意味を持ち、トモグラフィーや他の方法で使用するために、いくつかのBellペアを犠牲にする必要がある。

さらに、量子もつれペアの一方の端が与えられると、古典メタデータを追加することなく、もう一方の量子ビットがどこにあるかを知ることは不可能である。この情報を量子ビット自体から抽出することは不可能である。このことは、量子もつれペアを追跡するには、古典情報の交換が必要であることを意味する。この情報には、(i) 分散アプリケーションが同じペアの量子ビットに対するアクションを調整できるようにする量子もつれペアへの参照、(ii) Bellペアの最終状態を識別するために必要な各量子もつれスワップからの2つのビットが含まれる(セクション4.4.2)。 -

可用性とレジリエンスを確保する

実用的で利用可能なネットワークは、古典的であろうと量子的であろうと、損失や障害が発生しても動作を継続でき、接続を無効にしようとする悪意のあるアクターに対して堅牢でなければならない。考慮しなければならない量子ネットワークと古典ネットワークの違いは、量子ネットワークが2種類のデータ・プレーン(量子と古典)と2種類のチャネル(量子と古典)で構成されていることである。したがって、可用性とレジリエンスについては、古典ネットワークよりも高度な処理が必要になる可能性が高い。

プライバシーはセキュリティに関連しているが、プライバシーの利点はユースケースに依存するため、明確な目標としては挙げられていないことに留意する。例えば、QKDは対称鍵の配布に対してのみセキュリティを強化する[Bennett14] [Ekert91]。データの処理、操作、共有、暗号化、復号化は完全に古典のままであり、量子ネットワークを使うことで得られるプライバシーのメリットは限定的である。一方、ブラインド量子計算のようなアプリケーションでは、サーバが計算の内容やその入力と出力を知られることなく、ユーザはリモートサーバで量子計算を実行することができる[Fitzsimons17]。したがって、プライバシーはアプリケーションごとに考慮する必要がある。量子ネットワークのユースケースの概要は、[QI-Scenarios]に記載されている。

6.2. 量子インターネットの原則

原則は目標をサポートするものだが、それ自体が目標ではない。目標は私たちが築きたいものを定義するもので、原則は私たちがそれをどのように達成するかのガイドラインを提供するものである。また、目標はネットワーク・アーキテクチャの成功の指標を定義するための基礎にもなるが、原則自体は成功と失敗を区別するものではない。量子ネットワークの設計上の考慮事項の詳細については、[VanMeter13.1]や[Dahlberg19]を参照のこと。

-

量子もつれは基本的なサービスである

量子ネットワークが提供する重要なサービスは、ネットワーク内のノード間の量子もつれを分配することである。すべての分散型量子アプリケーションは、この重要なリソースの上に構築されている。クラスター化量子コンピューティング、分散型量子コンピューティング、分散型量子センシング・ネットワーク、ある種の量子セキュア・ネットワークなどのアプリケーションはすべて、量子もつれをリソースとして利用している。アプリケーション(例えばQKD)によっては、量子もつれの量子ビットを単純に測定し、共有秘密鍵[QKD]を取得するだけのものもある。他のアプリケーション(例えば、分散型量子コンピューティング)では、分散型CNOTゲート[DistCNOT]や任意の量子ビット状態のテレポーテーション[Teleportation]など、量子もつれの量子ビットに対して、より複雑な抽象化と演算を構築する。

量子ネットワークは、多部構成の量子もつれ状態(3つ以上の量子ビットの量子もつれ状態)[Meignant19]を分散させることもできる。これは、会議の鍵合意[Murta20]、分散型量子コンピューティング[Cirac99]、秘密共有[Qin17]、クロック同期[Komar14]などのアプリケーションに有用だが、エンドノード間に分散された複数の量子もつれペアからも多部構成の量子もつれ状態を構築することも可能であることは注目に値する。 -

Bellペアは区別できない

同じ2つのノード間の任意の2つのBellペアは、どちらも必要な忠実度のしきい値を満たしていれば、アプリケーションの目的上は区別できない。この観察は、例えばアプリケーションの需要を満たすためにリソースをプロビジョニングする目的で、ネットワーク内のリソースをより最適に割り当てることを可能にする鍵となる可能性が高い。しかし、ペアを構成する量子ビット自体は区別できないわけではなく、ペアを操作する2つのノードは、同じBellペアに属する量子ビットを操作していることを確認するために協調しなければならない。 -

忠実度はサービスの一部である

通信エンドポイントにBellペアを配信できることに加え、Bellペアは十分な忠実度を持たなければならない。ほとんどのエラーがアプリケーションに到達する前に効果的に除去される古典ネットワークとは異なり、多くの量子アプリケーションは不完全な量子もつれさえあれば機能する。しかし、一般的に量子アプリケーションは、Bellペアの忠実度のしきい値を下回ると動作できなくなる。アプリケーションによって、動作可能な忠実度の要件は異なる。アプリケーションの要件に応じてリソースの使用量のバランスを取るのは、ネットワークの責任である。ネットワークにとっては、アプリケーションの要件に関係なく、すべてのアプリケーションに高い忠実度のペアを保証するよりも、アプリケーションが要求するしきい値をわずかに上回る低い忠実度のペアを提供する方が安価かも知れない。 -

時間は高価なリソースである

不足しているリソースは時間だけではない(通信量子ビットやメモリも同様である)。しかし、最終的には、量子メモリの寿命が量子ノードの拡張ネットワークを運用する上で最も困難な条件を課している。現在のハードウェアは、Bellペアの生成率が低く、メモリ寿命が短く、限られた数の通信量子ビットしか利用できない。これらすべての要因を組み合わせることで、あるノードで短い待機キューが発生するだけでも、Bellペアがデコヒーレンスしたり、エンドツーエンドのペアがアプリケーションの忠実度のしきい値を下回ったりする可能性がある。したがって、理想的には、アイドル時間を最小限に抑えることだが、より長い寿命を持つ量子メモリに一時的に保存するための量子状態を移動することによって、量子状態を保持する量子ビットのアイドル時間の管理は慎重に行う必要がある。 -

能力と制限に関しては柔軟に対応する

この目標は2つの重要なポイントを含んでいる:- まず、現世代のハードウェアが課す物理的な制約の下で機能できるアーキテクチャでなければならない。近い将来のハードウェアは、量子もつれ生成レートが低く、量子メモリはせいぜい一握りの量子ビットしか保持できず、デコヒーレンス率が高いため、生成されたペアの多くが使用できなくなるだろう。

- 第二に、将来登場するかも知れないハードウェア上で、ネットワークの運用が困難にならないようなアーキテクチャでなければならない。中継器の物理的な機能は向上していくだろうし、テクノロジーを再展開することは極めて難しい。

7. 古典ネットワークから着想を得た思考実験

最後に、MPLSにヒントを得た量子ネットワーク・アーキテクチャについて説明する。これはアーキテクチャの提案ではなく、機能的な量子ネットワークに必要なコンポーネントを考えるための思考実験である。古典MPLSは、ネットワーク・コミュニティではよく知られており、理解されているため、これをベースとしている。

リモート・エンドポイント間でエンドツーエンドのBellペアを作成することは、ステートフルな分散タスクであり、多くの事前調整を必要とする。そのため、量子ネットワークではコネクション指向のアプローチが最も自然だと考えられる。コネクション指向の量子ネットワークでは、2つの量子アプリケーションのエンドポイントがエンドツーエンドのBellペアを作成する場合、最初に量子仮想回線(QVC)を作成する必要がある。例えるなら、MPLSネットワークでは、エンドポイントがトラフィックを交換する前にラベル・スイッチ・パス(LSP)を確立する必要がある。コネクション指向の量子ネットワークは、複数のエンドポイントを持つ仮想回線をサポートして、多部構成の量子もつれを作成することもできます。例えるなら、MPLSネットワークにもマルチキャスト用のマルチポイントLSPの概念がある。

量子アプリケーションがQVCを作成する際、エンドツーエンドのBellペア/秒(BPPS)での必要容量や、Bellペアの必要な忠実度などのサービス品質(QoS)パラメータを指定することができる。例えるなら、MPLSネットワークではアプリケーションが新しいLSPを作成する際に、必要な帯域幅をビット/秒(BPS)単位で指定したり、他の制約を指定したりする。

アプリケーションによってQoS要件は異なる。例えば、QKDのように量子もつれされた量子ビットを処理する必要がなく、測定と結果の保存だけが必要なアプリケーションでは、大量の量子もつれが必要になるかも知れないが、個々のペアの遅延ジッターは許容される。一方、分散型/クラウド型量子コンピューティング・アプリケーションでは、必要な量子もつれペアの数は少なくなるが、代わりに、デコヒーレンスが発生する前にすべてをまとめて処理できるように、一度にすべての量子もつれペアを生成する必要がある。

量子ネットワークは、新しいQVCごとに最適なパス(つまり、ルータとリンクの最適な順序)を計算するルーティング機能が必要である。ルーティング機能は集中型と分散型がある。後者の場合、量子ネットワークには分散ルーティング・プロトコルが必要である。例えるなら、古典ネットワークでは、Open Shortest Path First (OSPF)や Intermediate System to Intermediate System (IS-IS)などのルーティング・プロトコルが使われる。ただし、量子ネットワークでは、忠実度などの非古典的な特徴を考慮して、「最短パス」/「最小コスト」の定義が異なる可能性があることに留意する[VanMeter13.2]。

初期の量子ネットワークではリソースの可用性が非常に乏しいため、トラフィック・エンジニアリング(TE)機能が有益であると考えられる。TEがなければ、QVCは常に最短パスを使用する。この場合、量子ネットワークは、各量子エンドポイントが必要な速度や忠実度でBellペアを取得できることを保証できない。これは、古典ネットワークにおける「ベスト・エフォート」サービスに類似している。

TEを使用すると、QVCは、ルータとリンクの容量、他の仮想回線ですでに消費しているリソースを考慮して、要求されたリソース(BPPSの帯域幅など)が確実に利用できることを保証されているパスを選択する。例えるなら、OSPFとIS-ISの両方に、使用済みリソースと使用可能なリソースを追跡するためのTE拡張があり、最適なパスを計算するときに、リソースの可用性や他の制約を考慮する制約付き最短パス・ファースト(CSPF)を使用することができる。

TEの使用は、コール・アドミッション・コントロール(CAC)の使用を意味する。ネットワークは、事前に要求されたサービス品質を保証できない仮想回線を拒否する。あるいは、ネットワークは優先度の低い回線をプリエンプトして、新しい回線のためのスペースを確保する。

量子ネットワークにはシグナリング機能が必要である。QVCのパスが計算されると、シグナリングを使ってパス上の各量子ルータのデータ・プレーンに「転送ルール」がインストールされる。シグナリングは、MPLSのリソース予約プロトコル(RSVP)のように分散して行われることもある。あるいは、OpenFlowのような集中型のシグナリングもある。

量子ネットワークには、転送ルールを指定するためにハードウェアの抽象化が必要である。これにより、コントロール・プレーン(ルーティングとシグナリング)をデータ・プレーン(Bellペアの実際の作成)を分離することができる。転送ルールは、「局所的なBellペアの作成」、「Bellペアのスワップ」、「Bellペアの蒸留」といった抽象的な構成要素を使って指定される。例えるなら、古典的ネットワークでは、一致条件(テーブル内のヘッダ・フィールドの検索など)とアクション(フィールドの変更や特定のインタフェースへのパケットの転送など)に基づいて抽象化されている。量子ネットワークのデータ・プレーンの抽象化は、テクノロジーの根本的な違いや量子ネットワークのステートフルな性質により、古典ネットワークとは大きく異なる。実際、相互運用可能な量子ネットワーク・プロトコルを設計する際の最大の課題の1つは、適切な抽象化を選択するだろう。

量子ネットワークでは、コントロール・プレーンのトラフィック(ルーティング及びシグナリング・メッセージ)は古典チャネルを介して交換されるが、データ・プレーンのトラフィック(実際のBellペア量子ビット)は別の量子チャネルを介して交換される。これは、コントロール・プレーンのトラフィックとデータ・プレーンのトラフィックが同じチャネルを共有し、1つのパケットにユーザ・フィールドとヘッダ・フィールドの両方が含まれるほとんどの古典ネットワークとは対照的である。しかし、量子ネットワークの仕組みには、古典的な類似点がある。Generalized MPLS(GMPLS)ネットワークは、コントロール・プレーンのトラフィックとデータ・プレーンのトラフィックに別々のチャネルを使用する。さらに、GMPLSネットワークは、データ・プレーン・ヘッダが存在しないデータ・プレーンをサポートする(例えば、高密度波長分割多重(DWDM)や時分割多重(TDM)ネットワーク)。

8. セキュリティに関する考慮事項

セキュリティはアーキテクチャの明確な目標として挙げられており、この問題はセクション6.1で取り上げている。しかし、これは情報文書であるため、この目標を達成するための具体的なメカニズムは提案していない。

9. IANAに関する考慮事項

本文書はIANAアクションを持たない。

10. 参考規格

[Abobeih18] Abobeih, M.H., Cramer, J., Bakker, M.A., Kalb, N., Markham, M., Twitchen, D.J., and T.H. Taminiau, "One- second coherence for a single electron spin coupled to a multi-qubit nuclear-spin environment", Nature communications Vol. 9, Iss. 1, pp. 1-8, DOI 10.1038/s41467-018-04916-z, June 2018, <https://www.nature.com/articles/s41467-018-04916-z>.

[Aguado19] Aguado, A., Lopez, V., Lopez, D., Peev, M., Poppe, A., Pastor, A., Folgueira, J., and V. Martin, "The Engineering of Software-Defined Quantum Key Distribution Networks", IEEE Communications Magazine Vol. 57, Iss. 7, pp. 20-26, DOI 10.1109/MCOM.2019.1800763, July 2019, <https://ieeexplore.ieee.org/document/8767074>.

[Askarani21] Askarani, M.F., Chakraborty, K., and G.C. do Amaral, "Entanglement distribution in multi-platform buffered- router-assisted frequency-multiplexed automated repeater chains", New Journal of Physics Vol. 23, Iss. 6, 063078, DOI 10.1088/1367-2630/ac0a35, June 2021, <https://iopscience.iop.org/article/10.1088/1367-2630/ac0a35>.

[Aspect81] Aspect, A., Grangier, P., and G. Roger, "Experimental Tests of Realistic local Theories via Bell's Theorem", Physical Review Letters Vol. 47, Iss. 7, pp. 460-463, DOI 10.1103/PhysRevLett.47.460, August 1981, <https://journals.aps.org/prl/abstract/10.1103/PhysRevLett.47.460>.

[Bennett14] Bennett, C.H. and G. Brassard, "Quantum cryptography: Public key distribution and coin tossing", Theoretical Computer Science Vol. 560 (Part 1), pp. 7-11, DOI 10.1016/j.tcs.2014.05.025, December 2014, <https://www.sciencedirect.com/science/article/pii/S0304397514004241?via%3Dihub>.

[Bennett93] Bennett, C.H., Brassard, G., Crépeau, C., Jozsa, R., Peres, A., and W.K. Wootters, "Teleporting an unknown quantum state via dual classical and Einstein-Podolsky- Rosen channels", Physical Review Letters Vol. 70, Iss. 13, pp. 1895-1899, DOI 10.1103/PhysRevLett.70.1895, March 1993, <https://journals.aps.org/prl/abstract/10.1103/PhysRevLett.70.1895>.

[Bennett96] Bennett, C.H., DiVincenzo, D.P., Smolin, J.A., and W.K. Wootters, "Mixed-state entanglement and quantum error correction", Physical Review A Vol. 54, Iss. 5, pp. 3824-3851, DOI 10.1103/PhysRevA.54.3824, November 1996, <https://journals.aps.org/pra/abstract/10.1103/PhysRevA.54.3824>.

[Bradley19] Bradley, C.E., Randall, J., Abobeih, M.H., Berrevoets, R.C., Degen, M.J., Bakker, M.A., Markham, M., Twitchen, D.J., and T.H. Taminiau, "A Ten-Qubit Solid-State Spin Register with Quantum Memory up to One Minute", Physical Review X Vol. 9, Iss. 3, 031045, DOI 10.1103/PhysRevX.9.031045, September 2019, <https://journals.aps.org/prx/abstract/10.1103/PhysRevX.9.031045>.

[Briegel98] Briegel, H.-J., Dür, W., Cirac, J.I., and P. Zoller, "Quantum Repeaters: The Role of Imperfect Local Operations in Quantum Communication", Physical Review Letters Vol. 81, Iss. 26, pp. 5932-5935, DOI 10.1103/PhysRevLett.81.5932, December 1998, <https://journals.aps.org/prl/abstract/10.1103/PhysRevLett.81.5932>.

[Broadbent10] Broadbent, A., Fitzsimons, J., and E. Kashefi, "Measurement-Based and Universal Blind Quantum Computation", Springer-Verlag 978-3-642-13678-8, DOI 10.1007/978-3-642-13678-8_2, June 2010, <https://link.springer.com/chapter/10.1007/978-3-642-13678-8_2>.

[Cacciapuoti19] Cacciapuoti, A.S., Caleffi, M., Van Meter, R., and L. Hanzo, "When Entanglement Meets Classical Communications: Quantum Teleportation for the Quantum Internet", IEEE Transactions on Communications Vol. 68, Iss. 6, pp. 3808-3833, DOI 10.1109/TCOMM.2020.2978071, June 2020, <https://ieeexplore.ieee.org/document/9023997>.

[Cirac99] Cirac, J.I., Ekert, A.K., Huelga, S.F., and C. Macchiavello, "Distributed quantum computation over noisy channels", Physical Review A Vol. 59, Iss. 6, 4249, DOI 10.1103/PhysRevA.59.4249, June 1999, <https://journals.aps.org/pra/abstract/10.1103/PhysRevA.59.4249>.

[Clark88] Clark, D., "The design philosophy of the DARPA internet protocols", SIGCOMM '88: Symposium proceedings on Communications architectures and protocols, pp. 106-114, DOI 10.1145/52324.52336, August 1988, <https://dl.acm.org/doi/abs/10.1145/52324.52336>.

[Crepeau02] Crépeau, C., Gottesman, D., and A. Smith, "Secure multi- party quantum computation", STOC '02: Proceedings of the thiry-fourth [sic] annual ACM symposium on Theory of computing, pp. 643-652, DOI 10.1145/509907.510000, May 2002, <https://dl.acm.org/doi/10.1145/509907.510000>.

[Dahlberg19] Dahlberg, A., Skrzypczyk, M., Coopmans, T., Wubben, L., Rozpędek, F., Pompili, M., Stolk, A., Pawełczak, P., Knegjens, R., de Oliveira Filho, J., Hanson, R., and S. Wehner, "A link layer protocol for quantum networks", SIGCOMM '19 Proceedings of the ACM Special Interest Group on Data Communication, pp. 159-173, DOI 10.1145/3341302.3342070, August 2019, <https://dl.acm.org/doi/10.1145/3341302.3342070>.

[Devitt13] Devitt, S.J., Munro, W.J., and K. Nemoto, "Quantum error correction for beginners", Reports on Progress in Physics Vol. 76, Iss. 7, 076001, DOI 10.1088/0034-4885/76/7/076001, June 2013, <https://iopscience.iop.org/article/10.1088/0034-4885/76/7/076001>.

[DistCNOT] "Distributed CNOT", Quantum Network Explorer by QuTech, 2023, <https://www.quantum-network.com/applications/7/>.

[Dur07] Dür, W. and H.J. Briegel, "Entanglement purification and quantum error correction", Reports on Progress in Physics Vol. 70, Iss. 8, pp. 1381-1424, DOI 10.1088/0034-4885/70/8/R03, July 2007, <https://iopscience.iop.org/article/10.1088/0034-4885/70/8/R03>.

[Ekert91] Ekert, A.K., "Quantum cryptography based on Bell's theorem", Physical Review Letters Vol. 67, Iss. 6, pp. 661-663, DOI 10.1103/PhysRevLett.67.661, August 1991, <https://journals.aps.org/prl/abstract/10.1103/PhysRevLett.67.661>.

[Elkouss11] Elkouss, D., Martinez-Mateo, J., and V. Martin, "Information Reconciliation for Quantum Key Distribution", Quantum Information and Computation Vol. 11, No. 3 and 4, pp. 0226-0238, DOI 10.48550/arXiv.1007.1616, March 2011, <https://arxiv.org/abs/1007.1616>.

[Elliott03] Elliott, C., Pearson, D., and G. Troxel, "Quantum cryptography in practice", SIGCOMM 2003: Proceedings of the 2003 conference on Applications, technologies, architectures, and protocols for computer communications, pp. 227-238, DOI 10.1145/863955.863982, August 2003, <https://dl.acm.org/doi/abs/10.1145/863955.863982>.

[Fitzsimons17] Fitzsimons, J.F. and E. Kashefi, "Unconditionally verifiable blind quantum computation", Physical Review A Vol. 96, Iss. 1, 012303, DOI 10.1103/PhysRevA.96.012303, July 2017, <https://journals.aps.org/pra/abstract/10.1103/PhysRevA.96.012303>.

[Fowler10] Fowler, A.G., Wang, D.S., Hill, C.D., Ladd, T.D., Van Meter, R., and L.C.L. Hollenberg, "Surface Code Quantum Communication", Physical Review Letters Vol. 104, Iss. 18, 180503, DOI 10.1103/PhysRevLett.104.180503, May 2010, <https://journals.aps.org/prl/abstract/10.1103/PhysRevLett.104.180503>.

[Giovannetti04] Giovannetti, V., Lloyd, S., and L. Maccone, "Quantum- Enhanced Measurements: Beating the Standard Quantum Limit", Science Vol. 306, Iss. 5700, pp. 1330-1336, DOI 10.1126/science.1104149, November 2004, <https://www.science.org/doi/10.1126/science.1104149>.

[Gottesman12] Gottesman, D., Jennewein, T., and S. Croke, "Longer- Baseline Telescopes Using Quantum Repeaters", Physical Review Letters Vol. 109, Iss. 7, 070503, DOI 10.1103/PhysRevLett.109.070503, August 2012, <https://journals.aps.org/prl/abstract/10.1103/PhysRevLett.109.070503>.

[Hensen15] Hensen, B., Bernien, H., Dréau, A.E., Reiserer, A., Kalb, N., Blok, M.S., Ruitenberg, J., Vermeulen, R.F.L., Schouten, R.N., Abellán, C., Amaya, W., Pruneri, V., Mitchell, M.W., Markham, M., Twitchen, D.J., Elkouss, D., Wehner, S., Taminiau, T.H., and R. Hanson, "Loophole-free Bell inequality violation using electron spins separated by 1.3 kilometres", Nature Vol. 526, pp. 682-686, DOI 10.1038/nature15759, October 2015, <https://www.nature.com/articles/nature15759>.

[Jiang09] Jiang, L., Taylor, J.M., Nemoto, K., Munro, W.J., Van Meter, R., and M.D. Lukin, "Quantum repeater with encoding", Physical Review A Vol. 79, Iss. 3, 032325, DOI 10.1103/PhysRevA.79.032325, March 2009, <https://journals.aps.org/pra/abstract/10.1103/PhysRevA.79.032325>.

[Joshi20] Joshi, S.K., Aktas, D., Wengerowsky, S., Lončarić, M., Neumann, S.P., Liu, B., Scheidl, T., Currás-Lorenzo, G., Samec, Z., Kling, L., Qiu, A., Razavi, M., Stipčević, M., Rarity, J.G., and R. Ursin, "A trusted node-free eight- user metropolitan quantum communication network", Science Advances Vol. 6, no. 36, eaba0959, DOI 10.1126/sciadv.aba0959, September 2020, <https://www.science.org/doi/10.1126/sciadv.aba0959>.

[Kimble08] Kimble, H.J., "The quantum internet", Nature Vol. 453, Iss. 7198, pp. 1023-1030, DOI 10.1038/nature07127, June 2008, <https://www.nature.com/articles/nature07127>.

[Komar14] Kómár, P., Kessler, E.M., Bishof, M., Jiang, L., Sørensen, A.S., Ye, J., and M.D. Lukin, "A quantum network of clocks", Nature Physics Vol. 10, Iss. 8, pp. 582-587, DOI 10.1038/nphys3000, June 2014, <https://www.nature.com/articles/nphys3000>.

[Meignant19] Meignant, C., Markham, D., and F. Grosshans, "Distributing graph states over arbitrary quantum networks", Physical Review A Vol. 100, Iss. 5, 052333, DOI 10.1103/PhysRevA.100.052333, November 2019, <https://journals.aps.org/pra/abstract/10.1103/PhysRevA.100.052333>.

[Moehring07] Moehring, D.L., Maunz, P., Olmschenk, S., Younge, K.C., Matsukevich, D.N., Duan, L.-M., and C. Monroe, "Entanglement of single-atom quantum bits at a distance", Nature Vol. 449, Iss. 7158, pp. 68-71, DOI 10.1038/nature06118, September 2007, <https://www.nature.com/articles/nature06118>.

[Mural16] Muralidharan, S., Li, L., Kim, J., Lütkenhaus, N., Lukin, M.D., and L. Jiang, "Optimal architectures for long distance quantum communication", Scientific Reports Vol. 6, pp. 1-10, DOI 10.1038/srep20463, February 2016, <https://www.nature.com/articles/srep20463>.

[Murta20] Murta, G., Grasselli, F., Kampermann, H., and D. Bruß, "Quantum Conference Key Agreement: A Review", Advanced Quantum Technologies Vol. 3, Iss. 11, 2000025, DOI 10.1002/qute.202000025, September 2020, <https://onlinelibrary.wiley.com/doi/10.1002/qute.202000025>.

[Nagayama16] Nagayama, S., Choi, B.-S., Devitt, S., Suzuki, S., and R. Van Meter, "Interoperability in encoded quantum repeater networks", Physical Review A Vol. 93, Iss. 4, 042338, DOI 10.1103/PhysRevA.93.042338, April 2016, <https://journals.aps.org/pra/abstract/10.1103/PhysRevA.93.042338>.

[Nagayama21] Nagayama, S., "Towards End-to-End Error Management for a Quantum Internet", arXiv 2112.07185, DOI 10.48550/arXiv.2112.07185, December 2021, <https://arxiv.org/abs/2112.07185>.

[NielsenChuang] Nielsen, M.A. and I.L. Chuang, "Quantum Computation and Quantum Information", Cambridge University Press, 2010, <http://mmrc.amss.cas.cn/tlb/201702/W020170224608149940643.pdf>.

[Park70] Park, J.L., "The concept of transition in quantum mechanics", Foundations of Physics Vol. 1, Iss. 1, pp. 23-33, DOI 10.1007/BF00708652, March 1970, <https://link.springer.com/article/10.1007/BF00708652>.

[Peev09] Peev, M., Pacher, C., Alléaume, R., Barreiro, C., Bouda, J., Boxleitner, W., Debuisschert, T., Diamanti, E., Dianati, M., Dynes, J.F., Fasel, S., Fossier, S., Fürst, M., Gautier, J.-D., Gay, O., Gisin, N., Grangier, P., Happe, A., Hasani, Y., Hentschel, M., Hübel, H., Humer, G., Länger, T., Legré, M., Lieger, R., Lodewyck, J., Lorünser, T., Lütkenhaus, N., Marhold, A., Matyus, T., Maurhart, O., Monat, L., Nauerth, S., Page, J.-B., Poppe, A., Querasser, E., Ribordy, G., Robyr, S., Salvail, L., Sharpe, A.W., Shields, A.J., Stucki, D., Suda, M., Tamas, C., Themel, T., Thew, R.T., Thoma, Y., Treiber, A., Trinkler, P., Tualle-Brouri, R., Vannel, F., Walenta, N., Weier, H., Weinfurter, H., Wimberger, I., Yuan, Z.L., Zbinden, H., and A. Zeilinger, "The SECOQC quantum key distribution network in Vienna", New Journal of Physics Vol. 11, Iss. 7, 075001, DOI 10.1088/1367-2630/11/7/075001, July 2009, <https://iopscience.iop.org/article/10.1088/1367-2630/11/7/075001>.

[Pompili21.1] Pompili, M., Hermans, S.L.N., Baier, S., Beukers, H.K.C., Humphreys, P.C., Schouten, R.N., Vermeulen, R.F.L., Tiggelman, M.J., dos Santos Martins, L., Dirkse, B., Wehner, S., and R. Hanson, "Realization of a multinode quantum network of remote solid-state qubits", Science Vol. 372, No. 6539, pp. 259-264, DOI 10.1126/science.abg1919, April 2021, <https://www.science.org/doi/10.1126/science.abg1919>.

[Pompili21.2] Pompili, M., Delle Donne, C., te Raa, I., van der Vecht, B., Skrzypczyk, M., Ferreira, G., de Kluijver, L., Stolk, A.J., Hermans, S.L.N., Pawełczak, P., Kozlowski, W., Hanson, R., and S. Wehner, "Experimental demonstration of entanglement delivery using a quantum network stack", npj Quantum Information Vol. 8, 121, DOI 10.4121/16912522, October 2022, <https://www.nature.com/articles/s41534-022-00631-2>.

[QI-Scenarios] Wang, C., Rahman, A., Li, R., Aelmans, M., and K. Chakraborty, "Application Scenarios for the Quantum Internet", Work in Progress, Internet-Draft, draft-irtf-qirg-quantum-internet-use-cases-15, 10 March 2023, <https://datatracker.ietf.org/doc/html/draft-irtf-qirg-quantum-internet-use-cases-15>.

[Qin17] Qin, H. and Y. Dai, "Dynamic quantum secret sharing by using d-dimensional GHZ state", Quantum information processing Vol. 16, Iss. 3, 64, DOI 10.1007/s11128-017-1525-y, January 2017, <https://link.springer.com/article/10.1007/s11128-017-1525-y>.

[QKD] "Quantum Key Distribution", Quantum Network Explorer by QuTech, 2023, <https://www.quantum-network.com/applications/5/>.

[RFC1958] Carpenter, B., Ed., "Architectural Principles of the Internet", RFC 1958, DOI 10.17487/RFC1958, June 1996, <https://www.rfc-editor.org/info/rfc1958>.

[Sangouard11] Sangouard, N., Simon, C., de Riedmatten, H., and N. Gisin, "Quantum repeaters based on atomic ensembles and linear optics", Reviews of Modern Physics Vol. 83, Iss. 1, pp. 33-80, DOI 10.1103/RevModPhys.83.33, March 2011, <https://journals.aps.org/rmp/abstract/10.1103/RevModPhys.83.33>.

[Satoh17] Satoh, T., Nagayama, S., Oka, T., and R. Van Meter, "The network impact of hijacking a quantum repeater", Quantum Science and Technology Vol. 3, Iss. 3, 034008, DOI 10.1088/2058-9565/aac11f, May 2018, <https://iopscience.iop.org/article/10.1088/2058-9565/aac11f>.

[Satoh20] Satoh, T., Nagayama, S., Suzuki, S., Matsuo, T., Hajdušek, M., and R. Van Meter, "Attacking the Quantum Internet", IEEE Transactions on Quantum Engineering, vol. 2, pp. 1-17, DOI 10.1109/TQE.2021.3094983, September 2021, <https://ieeexplore.ieee.org/document/9477172>.

[SutorBook] Sutor, R.S., "Dancing with Qubits", Packt Publishing, November 2019, <https://www.packtpub.com/product/dancing-with-qubits/9781838827366>.

[Tang19] Tang, B.-Y., Liu, B., Zhai, Y.-P., Wu, C.-Q., and W.-R. Yu, "High-speed and Large-scale Privacy Amplification Scheme for Quantum Key Distribution", Scientific Reports Vol. 9, DOI 10.1038/s41598-019-50290-1, October 2019, <https://www.nature.com/articles/s41598-019-50290-1>.

[Teleportation] "State teleportation", Quantum Network Explorer by QuTech, 2023, <https://www.quantum-network.com/applications/1/>.

[Terhal04] Terhal, B.M., "Is entanglement monogamous?", IBM Journal of Research and Development Vol. 48, Iss. 1, pp. 71-78, DOI 10.1147/rd.481.0071, January 2004, <https://ieeexplore.ieee.org/document/5388928>.

[VanMeter13.1] Van Meter, R. and J. Touch, "Designing quantum repeater networks", IEEE Communications Magazine Vol. 51, Iss. 8, pp. 64-71, DOI 10.1109/MCOM.2013.6576340, August 2013, <https://ieeexplore.ieee.org/document/6576340>.

[VanMeter13.2] Van Meter, R., Satoh, T., Ladd, T.D., Munro, W.J., and K. Nemoto, "Path selection for quantum repeater networks", Networking Science Vol. 3, Iss. 1-4, pp. 82-95, DOI 10.1007/s13119-013-0026-2, December 2013, <https://link.springer.com/article/10.1007/s13119-013-0026-2>.

[VanMeterBook] Van Meter, R., "Quantum Networking", ISTE Ltd/John Wiley and Sons. Inc., Print ISBN 978-1-84821-537-5, DOI 10.1002/9781118648919, April 2014, <https://onlinelibrary.wiley.com/doi/book/10.1002/9781118648919>.

[Wang21] Wang, L.-J., Zhang, K.-Y., Wang, J.-Y., Cheng, J., Yang, Y.-H., Tang, S.-B., Yan, D., Tang, Y.-L., Liu, Z., Yu, Y., Zhang, Q., and J.-W. Pan, "Experimental authentication of quantum key distribution with post-quantum cryptography", npj Quantum Information Vol. 7, pp. 1-7, DOI 10.1038/s41534-021-00400-7, May 2021, <https://www.nature.com/articles/s41534-021-00400-7>.

[Wehner18] Wehner, S., Elkouss, D., and R. Hanson, "Quantum internet: A vision for the road ahead", Science Vol. 362, Iss. 6412, DOI 10.1126/science.aam9288, October 2018, <https://www.science.org/doi/full/10.1126/science.aam9288>.

[Wei22] Wei, S.-H., Jing, B., Zhang, X.-Y., Liao, J.-Y., Yuan, C.-Z., Fan, B.-Y., Lyu, C., Zhou, D.-L., Wang, Y., Deng, G.-W., Song, H.-Z., Oblak, D., Guo, G.-C., and Q. Zhou, "Towards Real-World Quantum Networks: A Review", Laser and Photonics Reviews Vol. 16, 2100219, DOI 10.1002/lpor.202100219, January 2022, <https://onlinelibrary.wiley.com/doi/10.1002/lpor.202100219>.

[Wootters82] Wootters, W.K. and W.H. Zurek, "A single quantum cannot be cloned", Nature Vol. 299, Iss. 5886, pp. 802-803, DOI 10.1038/299802a0, October 1982, <https://www.nature.com/articles/299802a0>.

[ZOO] "The Quantum Protocol Zoo", November 2019, <https://wiki.veriqloud.fr/>.

謝辞

カルロ・デッレ・ドンネ、マシュー・スクリプツィク、アクセル・ダールベルグ、マティアス・ファン・デン・ボッシュ、パトリック・ジェラール、チョンガン・ワン、スコット・フルラー、ジョーイ・サラザール、ジョセフ・タッチ、その他QIRGコミュニティ全体に対し、本文書に対する非常に有益なレビューとコメントを提供してくれたことに感謝する。

WKとSWは、量子技術に関するEUフラッグシップである量子インターネット・アライアンス(No. 820445)からの資金提供に感謝する。

rdvは、FA2386-19-1-4038の助成番号の下、空軍科学研究局からの支援に感謝する。

著者のアドレス

ヴォイチェフ・コズロフスキ

QuTech

Building 22

Lorentzweg 1

2628 CJ Delft

オランダ

メールアドレス: w.kozlowski@tudelft.nl

ステファニー・ウェナー

QuTech

Building 22

Lorentzweg 1

2628 CJ Delft

オランダ

メールアドレス: sdcwehner@tudelft.nl

ロドニー・ヴァン・メーター

Keio University

5322 Endo, Fujisawa, Kanagawa

252-0882

日本

メールアドレス: rdv@sfc.wide.ad.jp

ブルーノ・ライスマン

個人

メールアドレス: brunorijsman@gmail.com

アンジェラ・サラ・カッチャプオティ

University of Naples Federico II

Department of Electrical Engineering and Information Technologies

Claudio 21

80125 Naples

イタリア

メールアドレス: angelasara.cacciapuoti@unina.it

マルチェロ・カレフィ

University of Naples Federico II

Department of Electrical Engineering and Information Technologies

Claudio 21

80125 Naples

イタリア

メールアドレス: marcello.caleffi@unina.it

永山翔太

Mercari, Inc.

Roppongi Hills Mori Tower 18F

6-10-1 Roppongi, Minato-ku, Tokyo

106-6118

日本

メールアドレス: shota.nagayama@mercari.com

更新履歴

- 2024.6.24

Discussion