Defender CSPM の Permissions Management 機能

はじめに

Microsoft Defender for Cloud における強化版 CSPM 機能である Defender CSPM では特権 ID 管理ソリューションの Permissions Management の一部機能が利用可能です。

Permissions Management をすべて使用する場合には別途ライセンスが必要になるのですが、一部機能は Defender CSPM の費用に含まれています。(詳細は機能マトリクスをご確認ください) こちらについて、使い方など説明します。

有効化

有効化はこちらが参考になります。

Defender CSPM を有効化するときの注意点としてアプリに権限を付与する設定が裏で動くため、

Azure の場合: 所有者ロール (もしくはセキュリティ管理者ロール + Microsoft.Authorization/roleAssignments/write)

AWS・GCP の場合: セキュリティ管理者ロールと Entra ロールの Application.ReadWrite.All (アプリケーション登録ができる権限)

が必要になります。

下記は Azure のシナリオです。

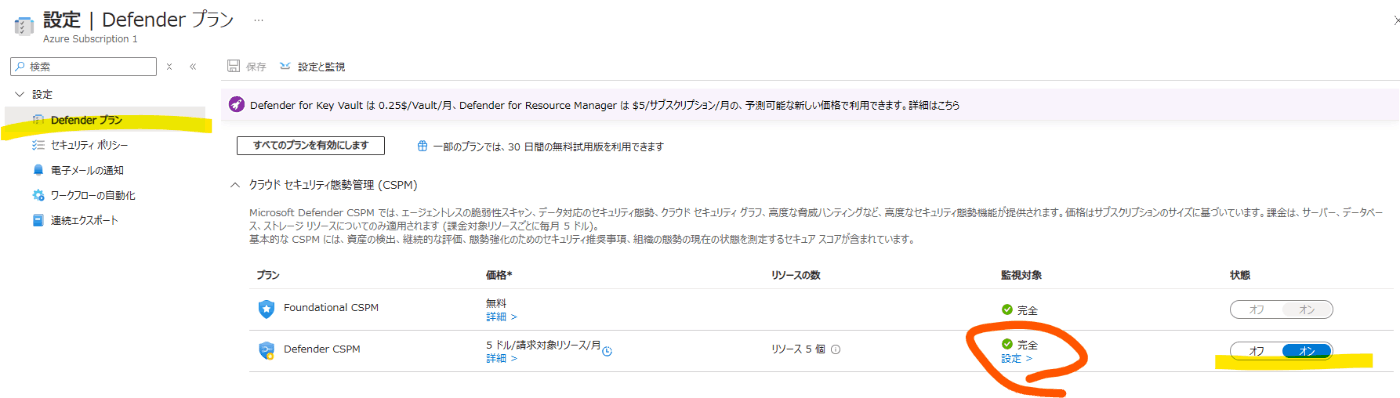

Defender for Cloud の [環境設定] からサブスクリプションを選択し、[Defender プラン] を表示、[Defender CSPM] を ON にします。そのあと、[設定 >] をクリックします。

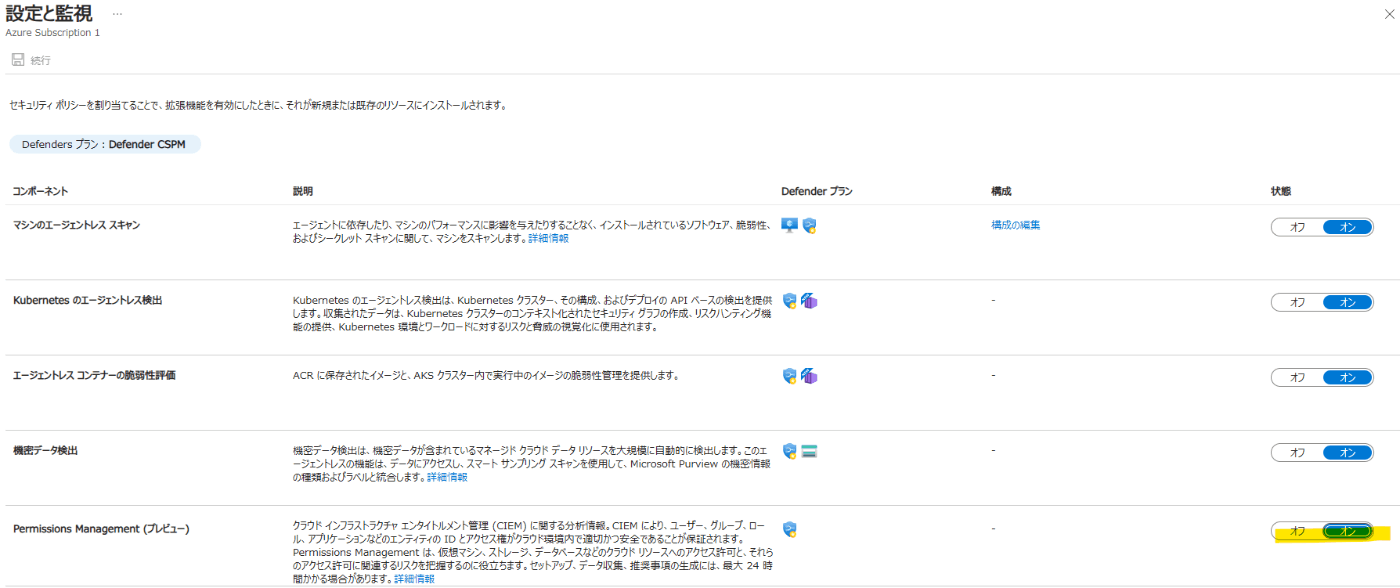

[Permissions Management (プレビュー)] を有効にして [続行] をクリック、Defender プランのページに戻り、[保存] をクリックします。

確認

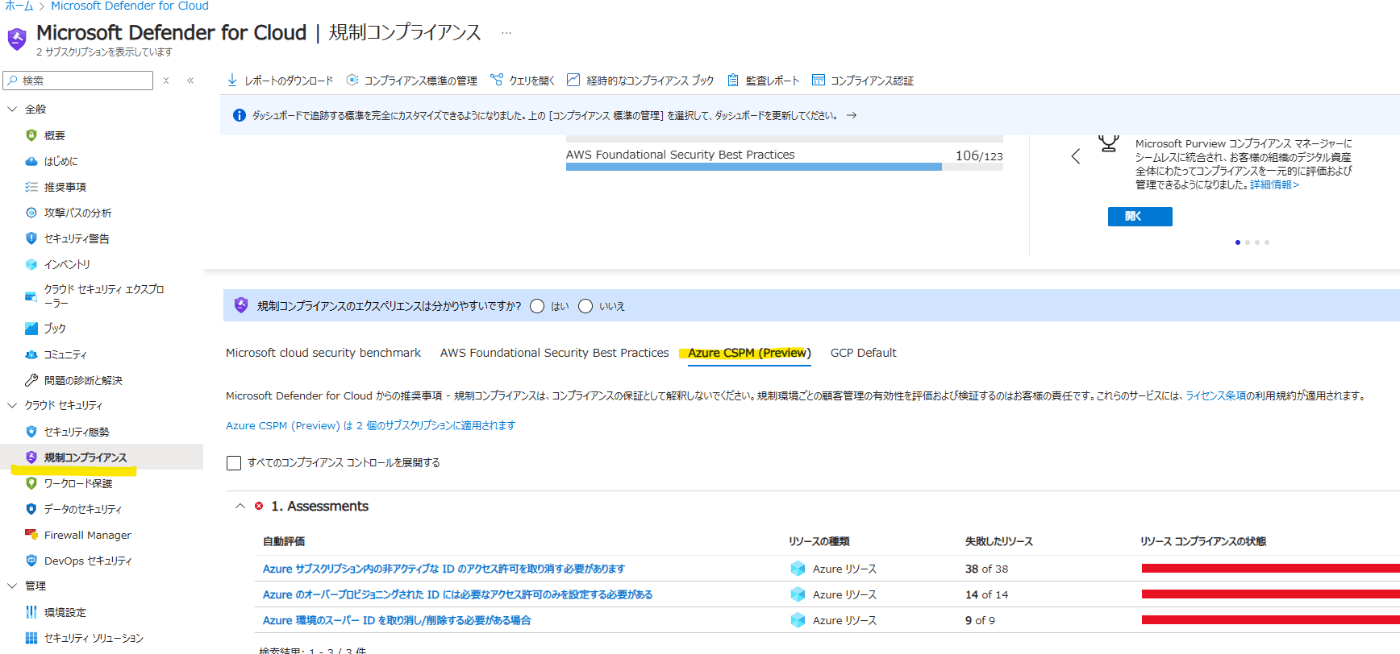

Azure で確認できる推奨事項は以下の 3 つです。

| 推奨事項 | 概要 |

|---|---|

| Azure のオーバープロビジョニングされた ID には必要なアクセス許可のみを設定する必要がある | 権限を与えすぎているアカウントをリストアップ |

| Azure サブスクリプション内の非アクティブな ID のアクセス許可を取り消す必要があります | 使用していないアカウントをリストアップ |

| Azure 環境のスーパー ID を取り消し/削除する必要がある場合 | 特権を持っているアカウントをリストアップ |

規制コンプライアンスのページから確認します。

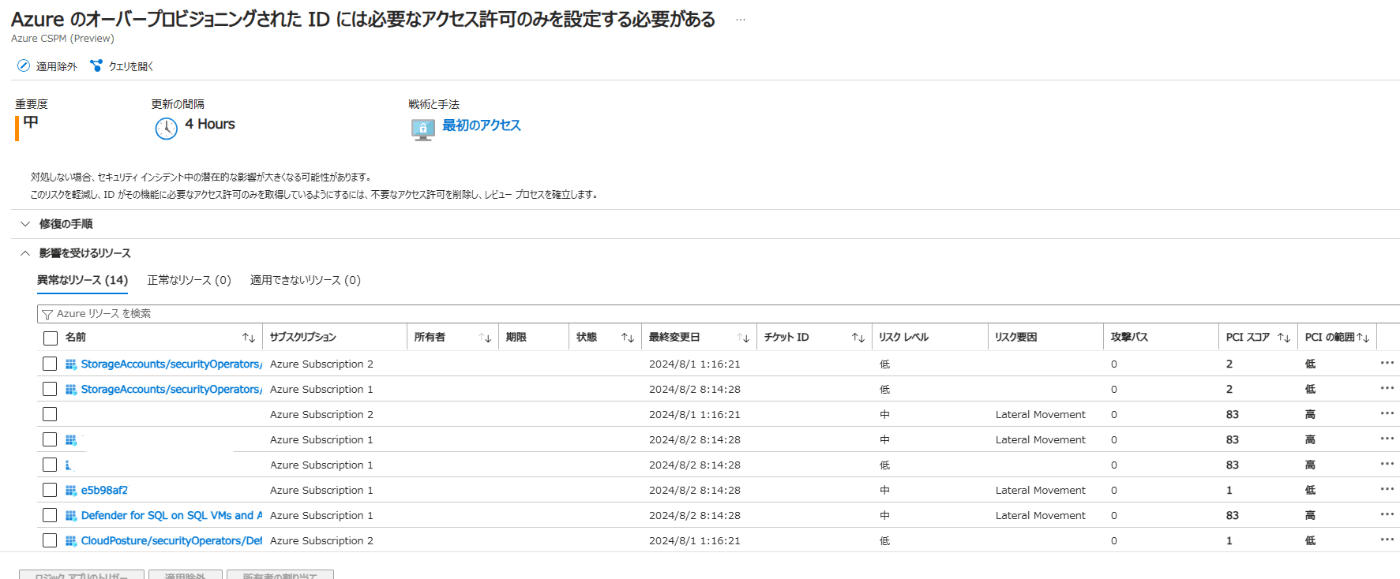

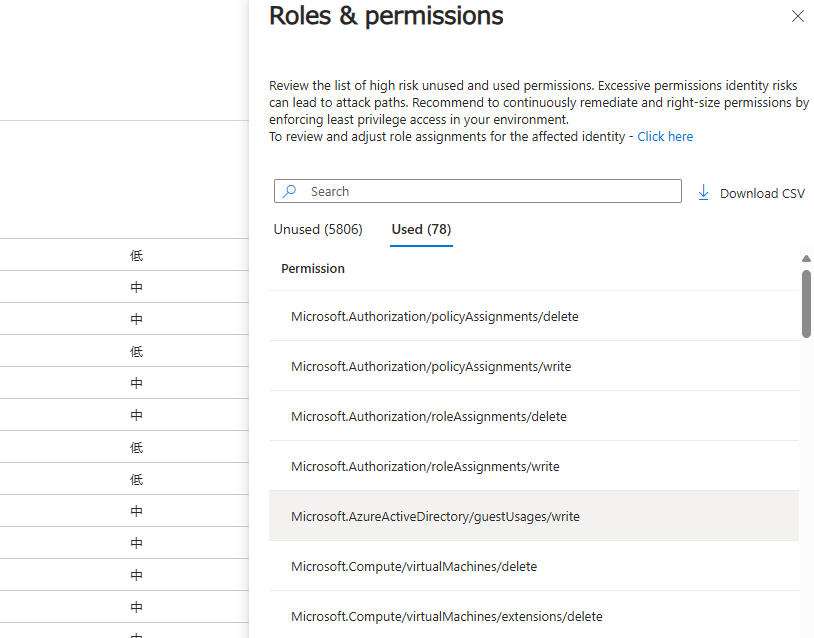

Azure のオーバープロビジョニングされた ID には必要なアクセス許可のみを設定する必要がある

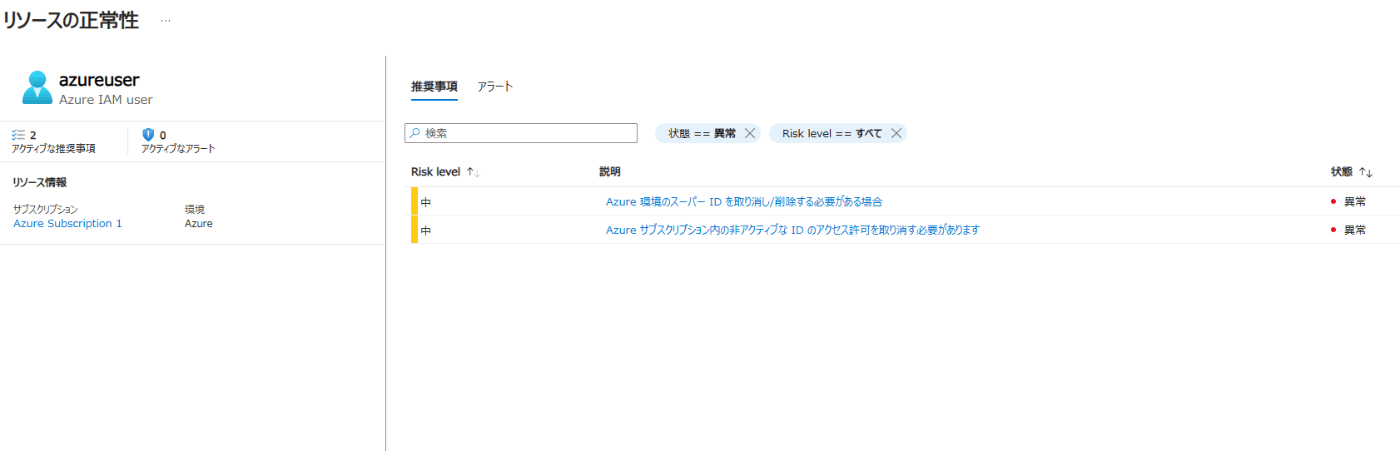

以下のようにユーザー アカウントとサービス プリンシパルがまとめて一覧で表示されます。ユーザー アカウントは残念ながら現時点ではオブジェクト ID 表記になっています。

クリックすると使用・未使用の権限が確認可能で、こちらをもとに適切な権限に絞るといった検討をすることが可能になります。

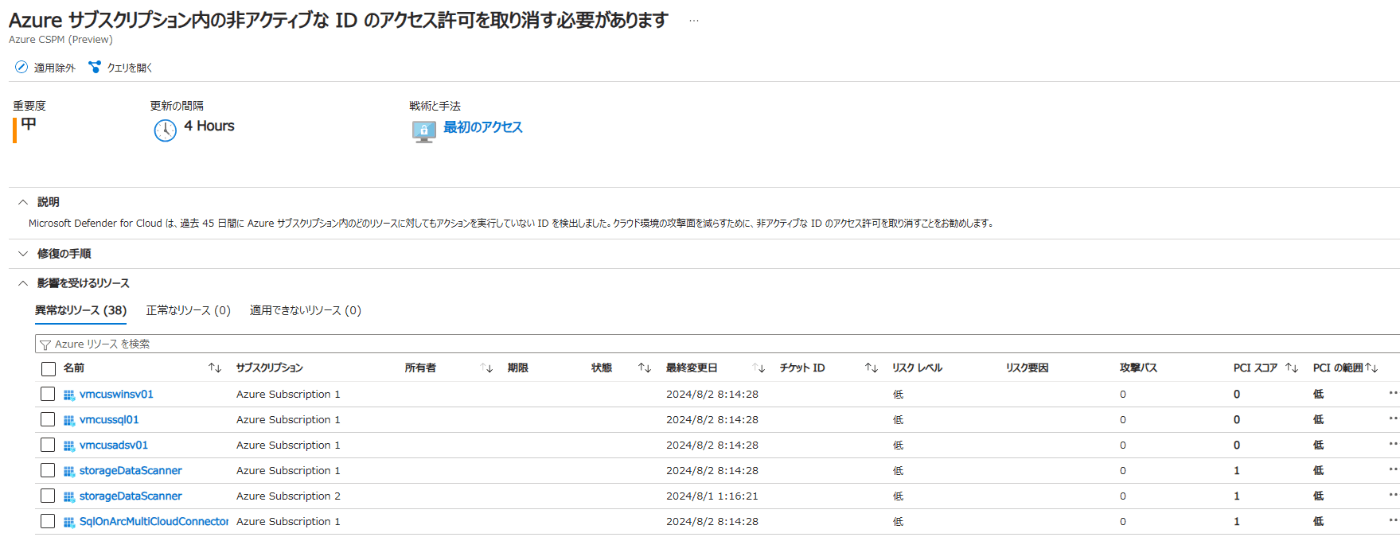

Azure サブスクリプション内の非アクティブな ID のアクセス許可を取り消す必要があります

同じく一覧が表示されます。

こちらはクリックすると、個々の ID のページに遷移します。

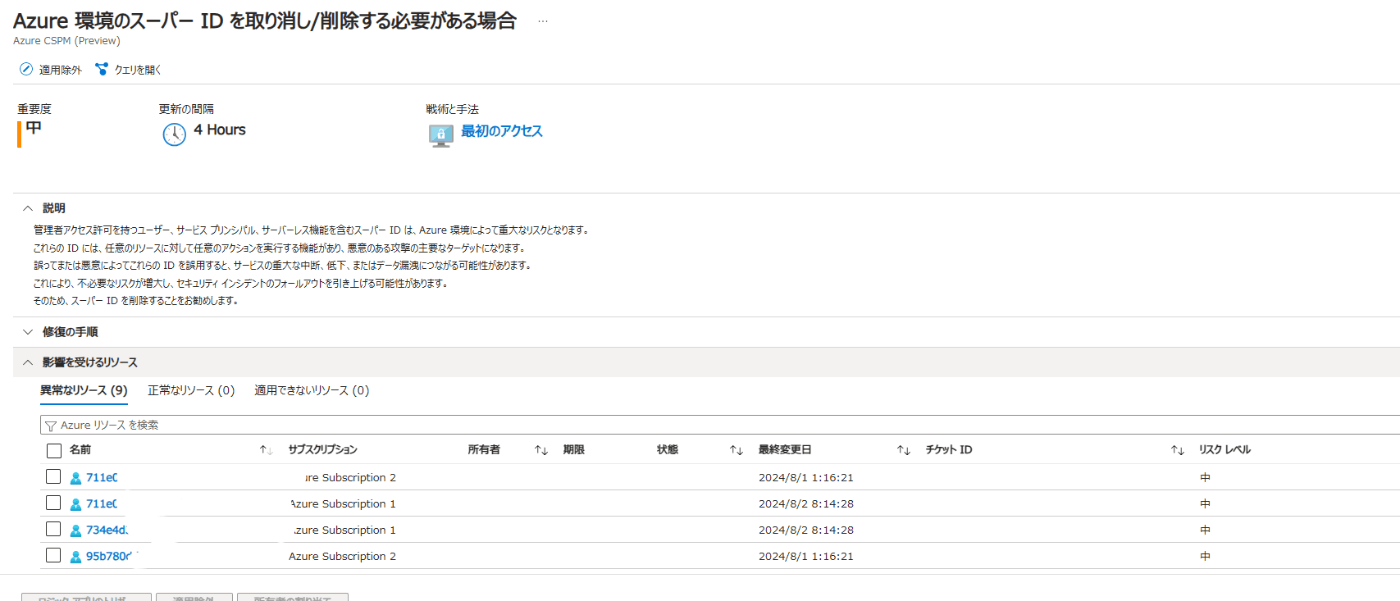

Azure 環境のスーパー ID を取り消し/削除する必要がある場合

同じく一覧が表示され、クリックすると個々の ID のページに遷移します。

まとめ

かなり簡易的な機能のみであるものの、未使用アカウントや過剰な権限を持つアカウントを洗い出せる点は非常にメリットがあります。Defender CSPM をお使いの方はぜひ活用してみてください。

Discussion