ACKをApsaraDB for MongoDBとともに使ってみる

前の記事はこちら! ApsaraDB for MongoDBを使ってみる【AlibabaCloud 接続編】

ACKについて詳しく

ACKはAlibabaのマネージドKubernetesプラットフォームだが、

- ACK クラスター

- ACK サーバーレス クラスター

- ACK エッジ クラスター

の3種類ある。

ACK クラスターは最も一般的に使用されており、ほとんどのシナリオに適しています。

ACK サーバーレス クラスターは、迅速なスケーリングと個々のタスクまたは複数の並列タスクの処理を必要とするアジャイル ワークロードの処理に適しています。

ACK エッジ クラスターは、モノのインターネット (IoT) やコンテンツ配信ネットワーク (CDN) などのエッジ コンピューティング サービスを処理するのに最適です。

引用:ACK クラスターの概要

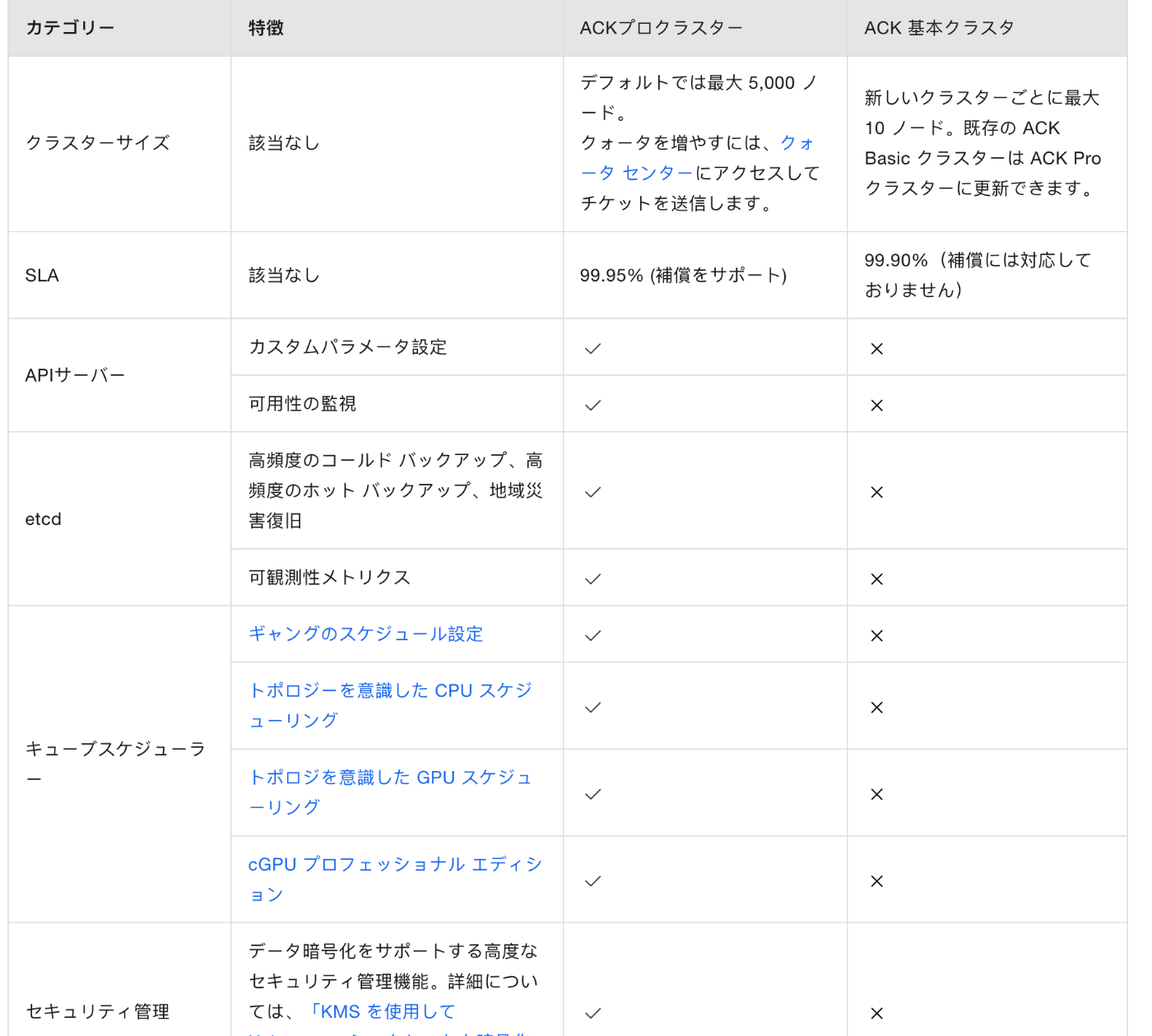

ACK クラスターには種類があり、ACK Pro(本番稼働用)、ACK Basic(個人テスト環境用)、ACK dedicated(手動管理用)から選べるみたい。

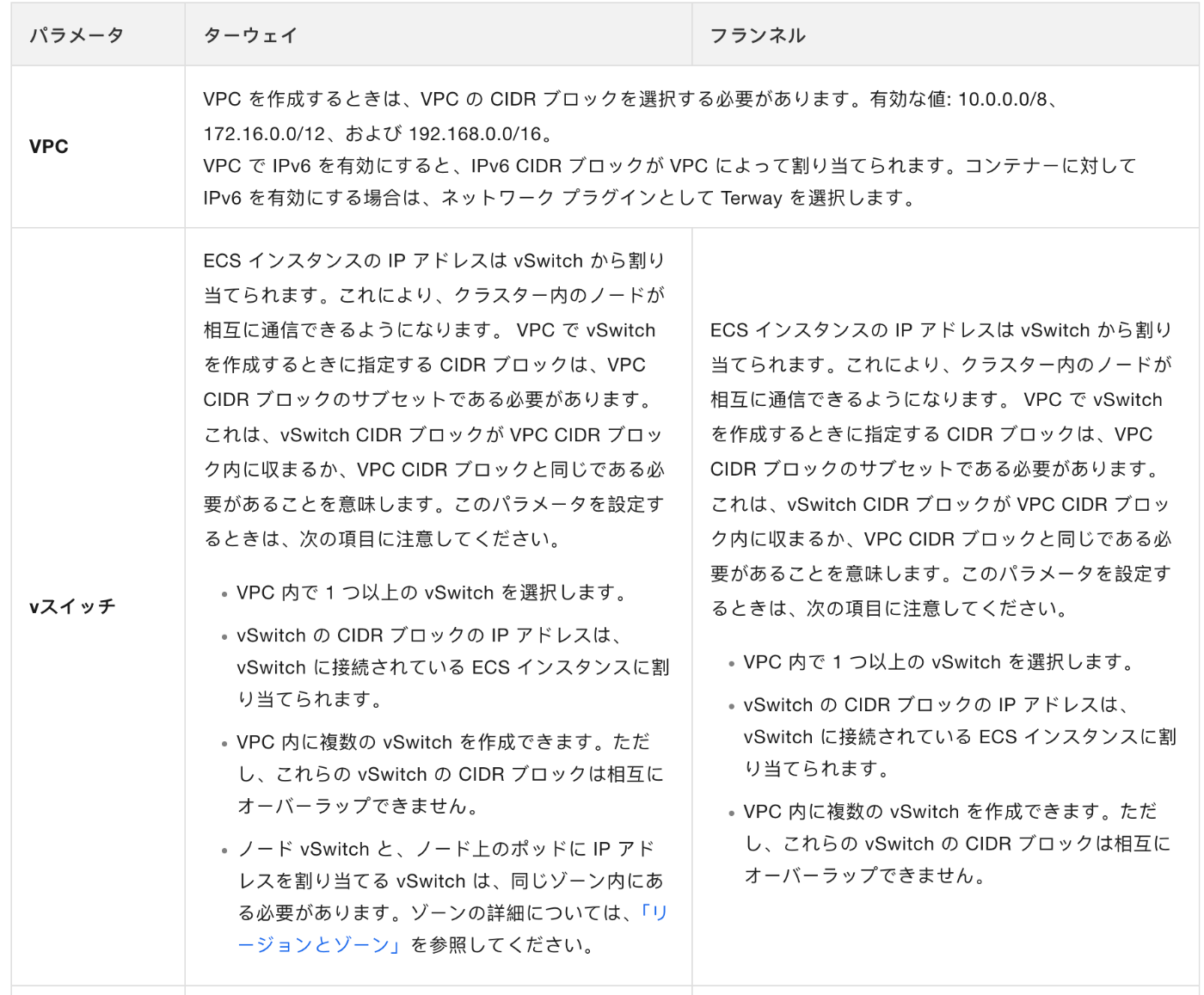

GKEやAWSとの違いで気になるのがネットワークで、

- Terway

- Frannel

の2種類から選べる。

違いは以下。

ネットワーク ポリシーと帯域幅管理を備えた高性能ネットワーク ソリューションを提供したい場合、または IP アドレスの無駄を避けたい場合は、Terway を使用することをお勧めします。ネットワーク ポリシーやきめ細かいアクセス制御を使用せずにコンテナー ネットワークを体験したい場合は、Flannel を使用することをお勧めします。

だそうで、基本的にTerwayを選んでおけばよさそう。

NATの有無、IPアドレスの有効活用、ノードごとにCIDRを割り当てるか、LBがNodePortを経由するかどうか らへんが大きな違いっぽい。

TerwayはENIのモードが2種類あって、

- 共有ENI

- 排他的 ENI

にわけられる。

共有 ENI モードでは、複数のポッドが同じ ENI を共有します。ただし、各ポッドには個別の IP アドレスが割り当てられます。このモードでは、ノード上のポッド デプロイメントの密度が向上し、ENI の需要が軽減されます

排他的 ENI モードでは、各ポッドに個別の ENI および IP アドレスが割り当てられます。各ポッドにはネットワーク インターフェイスがあります。ポッドのネットワーク パフォーマンスは、従来の仮想マシンに近いです。このモードは、高スループットかつ低遅延のネットワークなどの高性能ネットワークに適しています。

排他的ENIモードのがネットワークパフォーマンスが高いけど、1ノードがサポートできるpodの数が共有ENIモードよりも少ないので、ケースによって使い分ける感じ。

普通のシステムなら共有ENIモードでよさそう。

共有ENIモードだとトランクENIを選ぶことができる。

ポッドごとに静的IPアドレス、個別のvSwitch、および個別のセキュリティグループを指定できるみたい。

痒い所に手が届く感じ。

Terway IPVLAN モードというものがあって、

Terway IPVLAN モードは、IPVLAN および Extended Berkeley Packet Filter (eBPF) テクノロジーに基づいて、ポッドとサービスに高性能ネットワークを提供します。

- ミドルウェアとマイクロサービス

- ゲームおよびライブストリーミングアプリケーション

- ハイパフォーマンスコンピューティング

で使えるみたい。

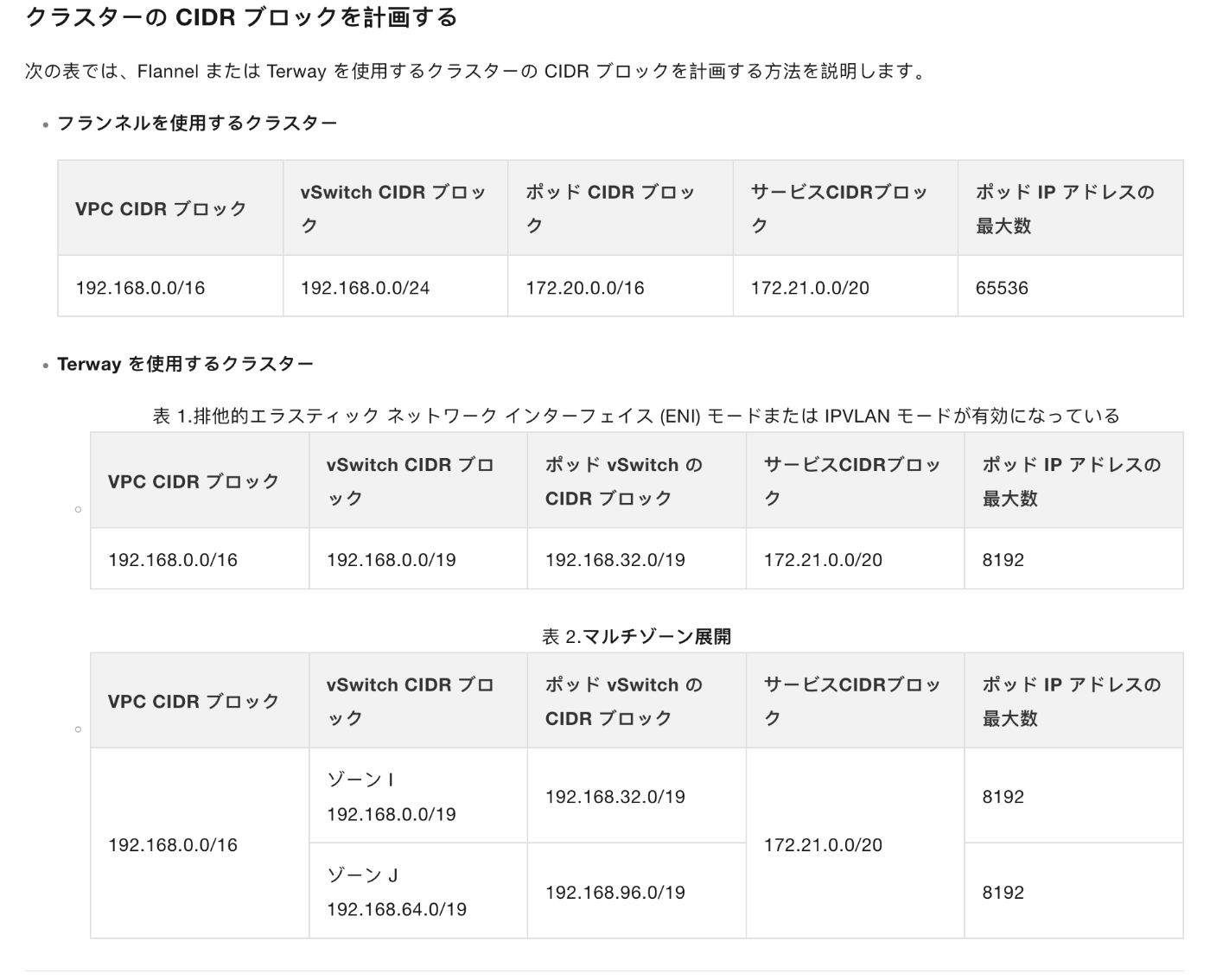

ちなみに、TerwayとFrannelそれぞれのCIDR ブロックの設計について詳しく載ってるのがここ。

可視化してくれてたりしてめっちゃわかりやすい!!!まじすごい!

ネットワークゆるふわ理解勢としてはありがたい。

vpcとvswitchの設計例もあるのでなるほどね〜〜となれる。

これを参考にしていけばええんや!

こうみると、

今回はzoneは1個でいいかなって感じなので、vswitchとpod vswitchは1個ずつの1セットでいいかもだ。

それでいこう〜。

とりあえずコンソールからACKクラスタをつくってみる

vpc,vSwitch,pod vSwitchは先ほどApsaraDB for MongoDBで作ったものを流用する。

権限付与とキーペア生成を行う。

アドオンたくさんある!

ここらへんの権限まわりを全て付与して作成!

ちなみにSLSの有効化が出てきたけど、リンクとんでも有効化するとこに飛ばなかったので自分でログサービスに飛んで有効化した

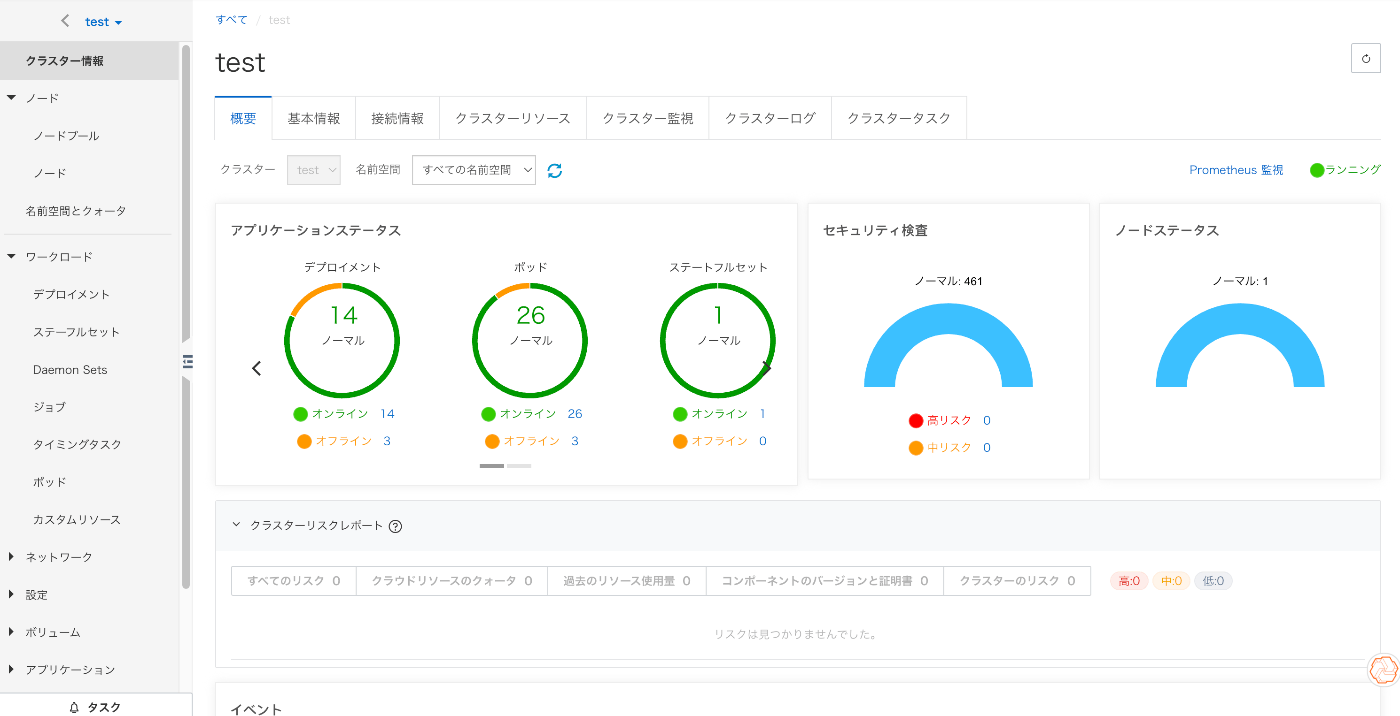

できた!

先ほど作ったAPIをpodデプロイして、疎通させてみる。

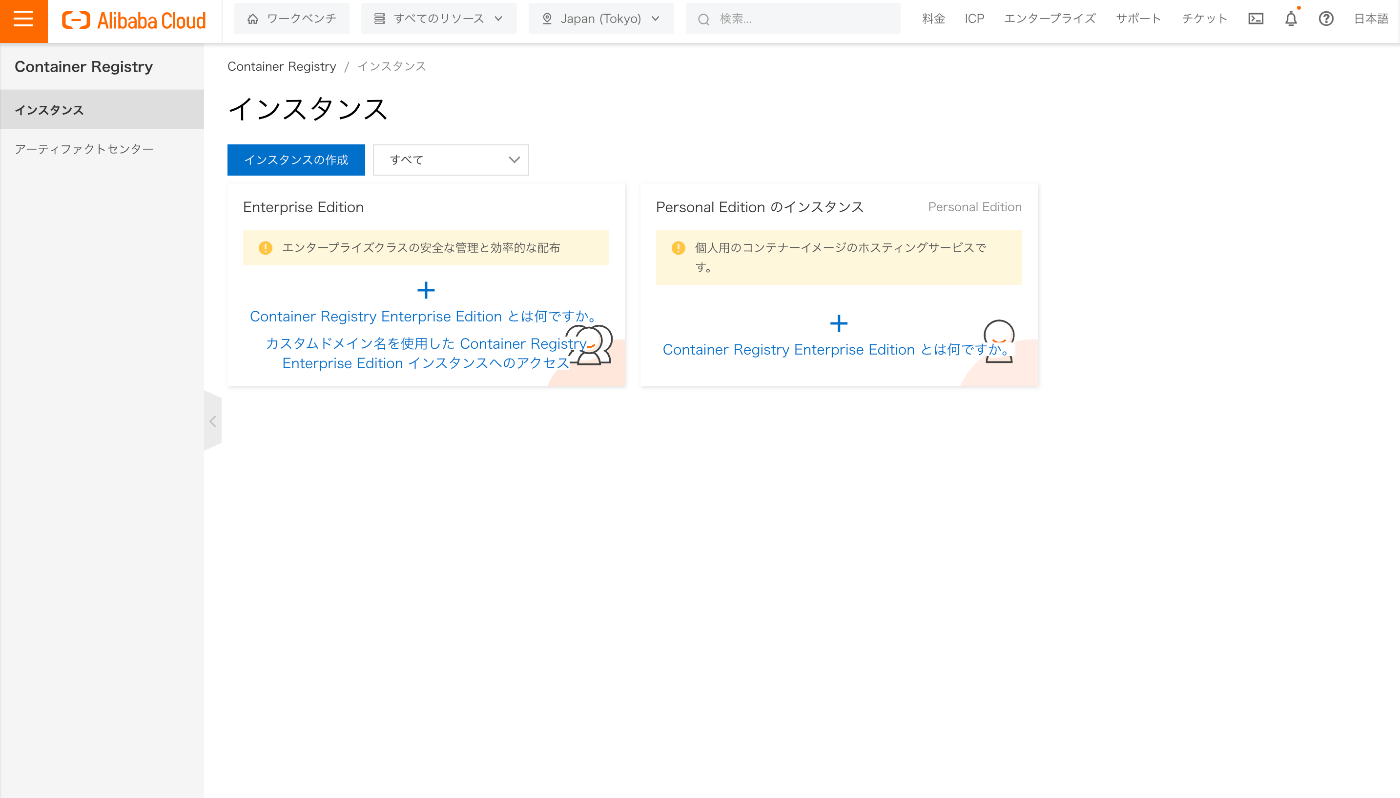

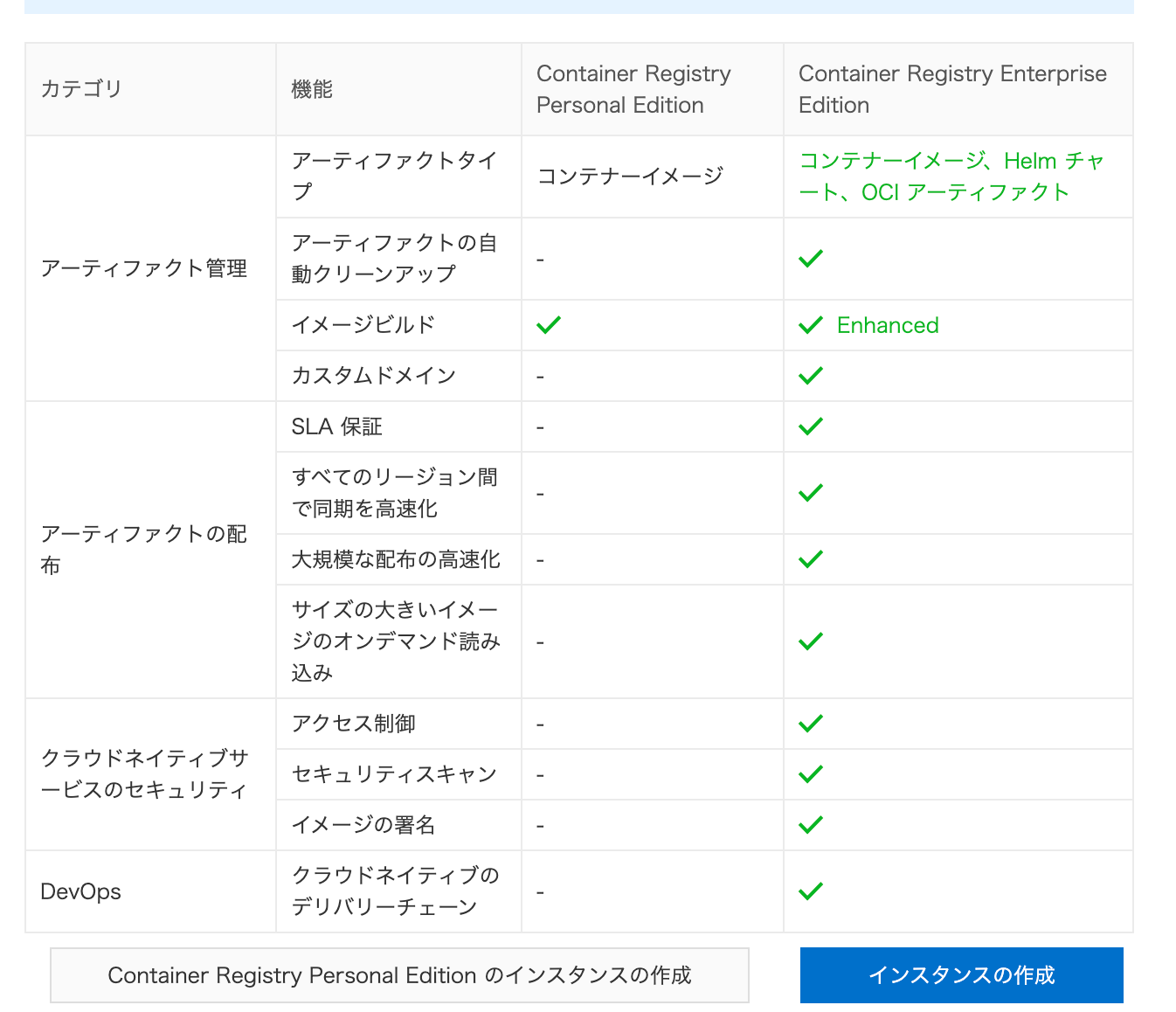

ContainerRegistryにイメージを登録する

まずはDockerイメージをレジストリに登録する。

インスタンスの種類が二つある。

ここに出てくれるの見やすくて良い!

とりあえず個人のにして、Dockerのパスワードリセットをしてリポジトリ作成する。

名前空間をつくるとき、雑にtestにしようとしたら占有されとるとな。

つまり他の人とかぶっちゃだめってことかな?

コードリポジトリもgitlabとかから選べたけど今回はローカルで作成。

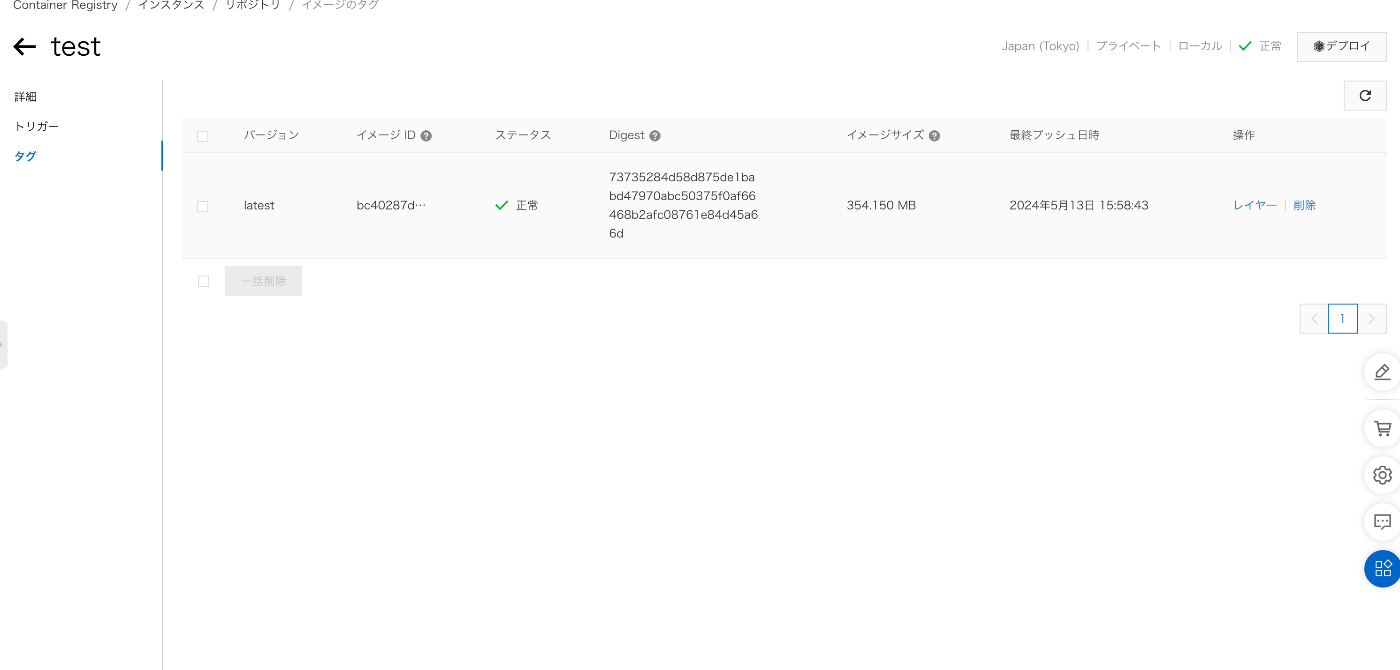

できた〜。

ここに画面にある手順どおりimage pushをする。

できた〜。

ACKのクラスタからこのプライベートリポジトリにアクセスするためのsecretを作成しておく。

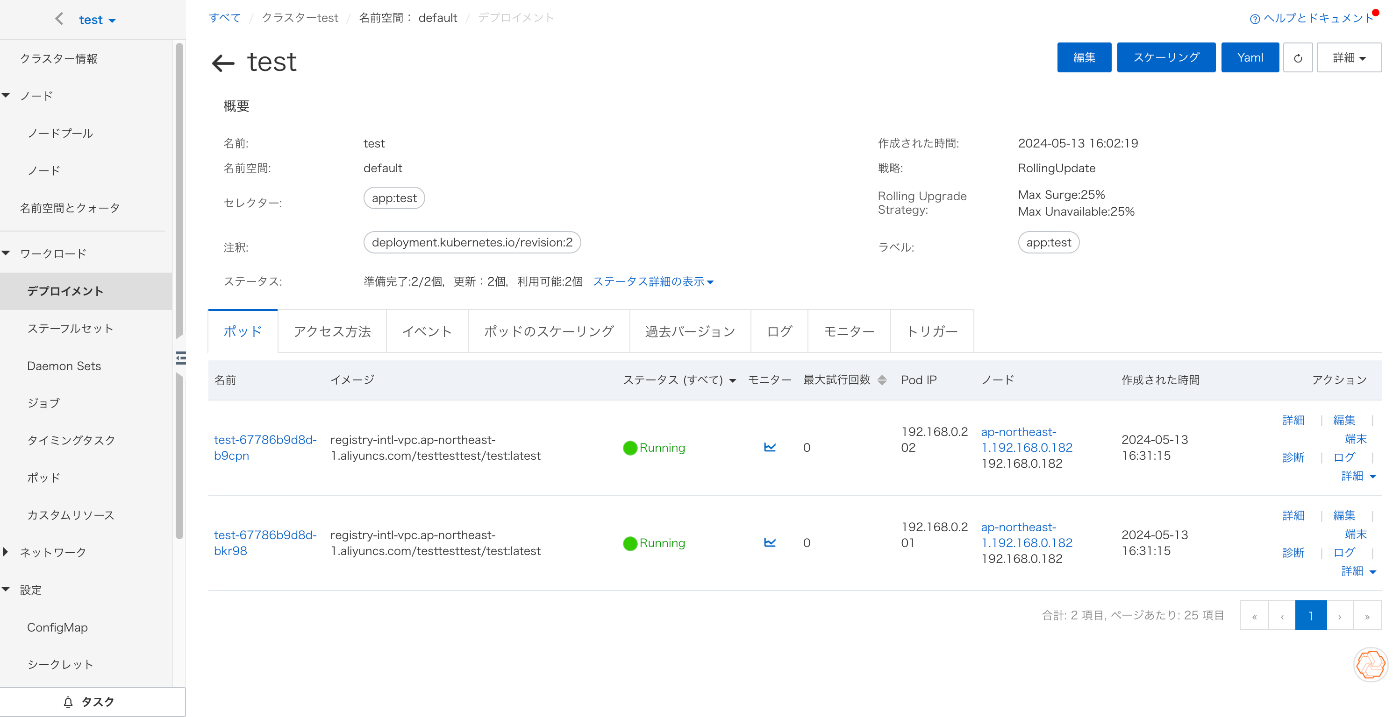

ACKのデプロイメントを作成する

サービスをつくる。

今回はSLBにするのだけど、External Traffic Policyってなんぞや?

クラスターが Terway-Eniip ネットワーク プラグインを使用している場合、どの外部トラフィック ポリシーが使用されているかに関係なく、トラフィックはバックエンド ポッドに直接転送されます。

localとclusterの差は、ノードごとにSLB インスタンスの IP アドレスにアクセスできるかどうか区別するってことか。

とりあえずlocalにしておく。

つくっておいたsecretを選択していざ作成〜〜〜。

podもいけた!

ちなみにPCがM1 Macなので、docker buildの際にplatformを指定する必要があった(ノードプールのOSがAlibaba Cloud Linuxのため)。

コマンドは以下。

docker build -t test --platform linux/x86_64 .

ちゃんと起動してますね!

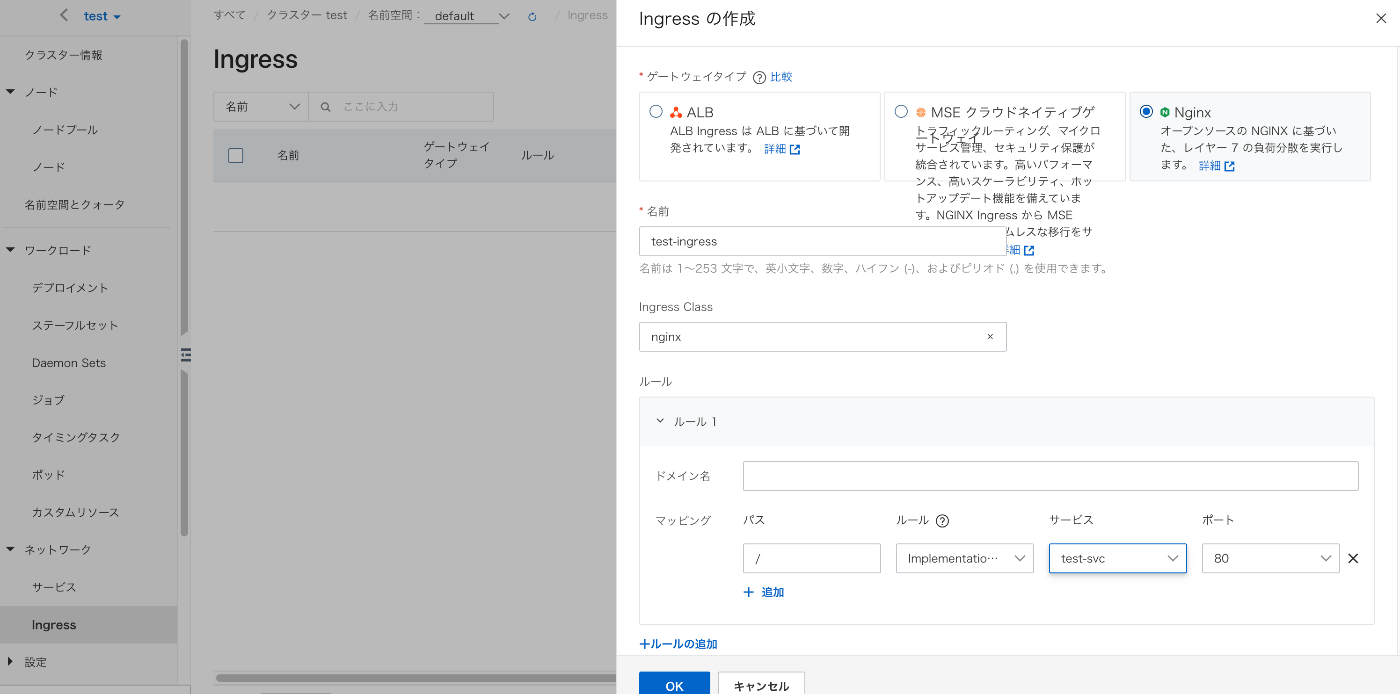

ingressつけ忘れてたので追加で作る。

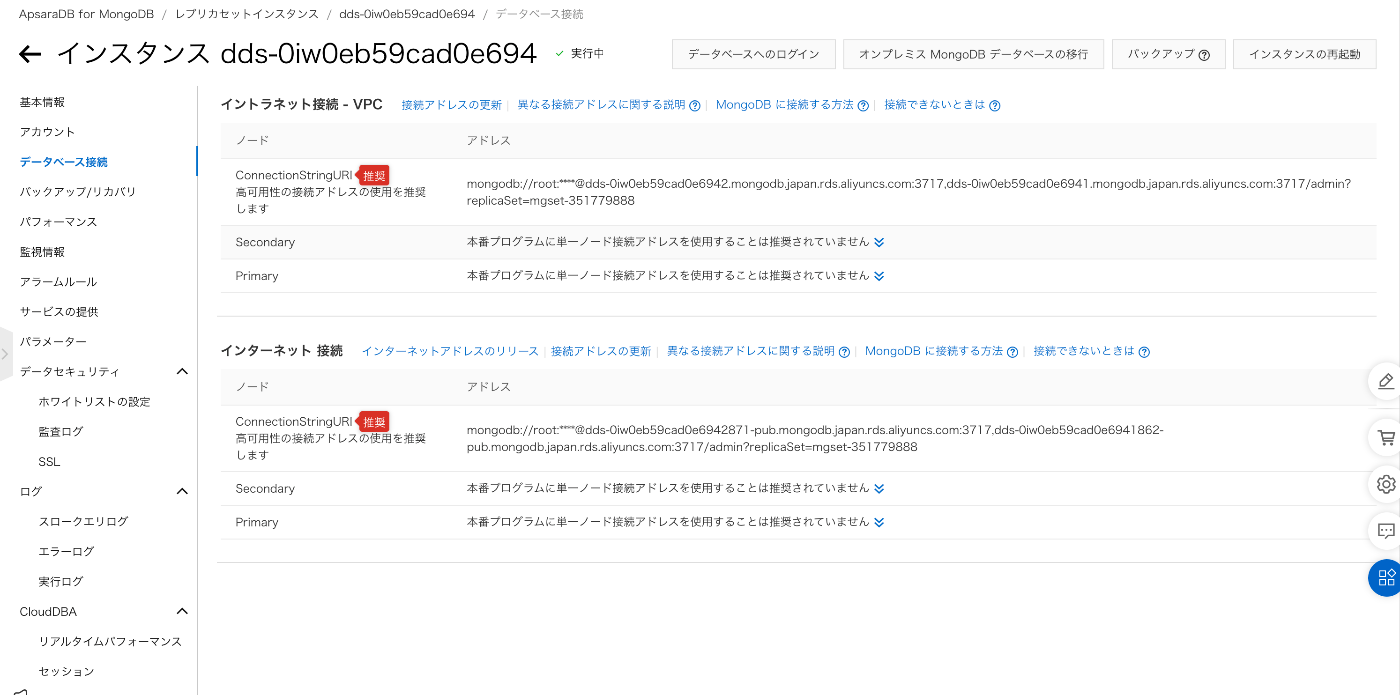

作ったingressのエンドポイントに繋ぎに行ってみたらコンテナのなかでapsara Mongoに繋ぎに行くところで失敗してた。

そういえばインターネット接続じゃなくイントラネット接続にしなきゃじゃん!てことで直す。

アドレスを変更して、ホワイトリストにVPCのIPを登録していざ再挑戦。

いけた〜♡♡♡

ほんとはingressに証明書つけてDNS登録してIPじゃなくURLで接続したかったけど、GCPみたく自前無償証明書発行できなさそうだったので今回はここまでにしておく。

alibabaでもできたらいいなあ〜。AWSでも自前無償証明書はだれでも作れるわけじゃなさそうだし、Azureも対応なさそうだし、そこはGCPが一歩リードかも。

今度は今まで作ったACKのあれこれをTerraformで再現してみる!

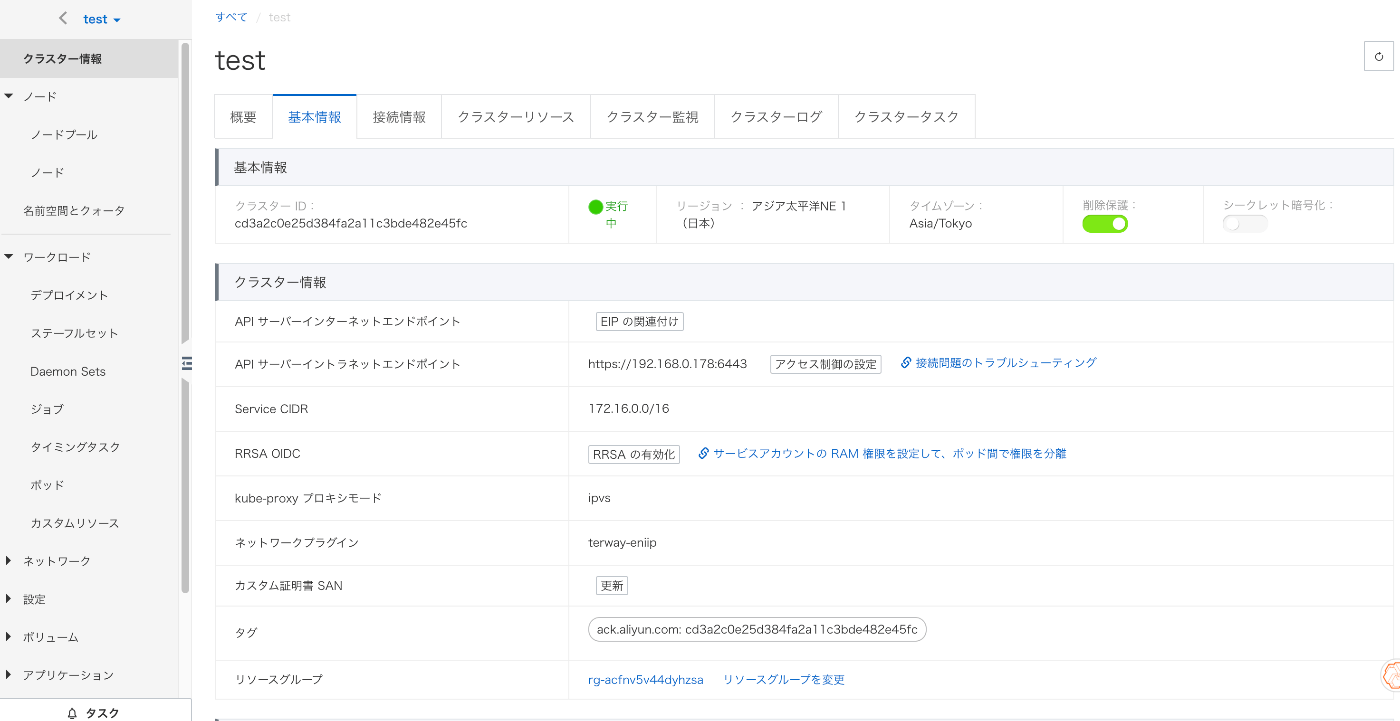

クラスターEIPの設定

Terraformの前にkubectlしたいからクラスターにEIPを設定しておく。

API サーバーインターネットエンドポイント のEIP関連付けをクリック。

EIP生成して選択するとクラスタ再起動になるので待つ。

あとは接続情報にあるkubeconfigを使ってkubectlする〜。

Discussion