[Azure] ハイブリッド ID 認証についてまとめてみた

学習資材

AD FSとは

クラウドサービスにアクセスする際の認証を省略してくれる機能のこと。

AD認証が通れば、そこで発行されたチケットをベースに、他のクラウドサービスへのチケットも自動的に発行してくれる・・・という機能である。

Azure AD Connetのパスワードハッシュの同期・パススルー認証・フェデレーション認証

-

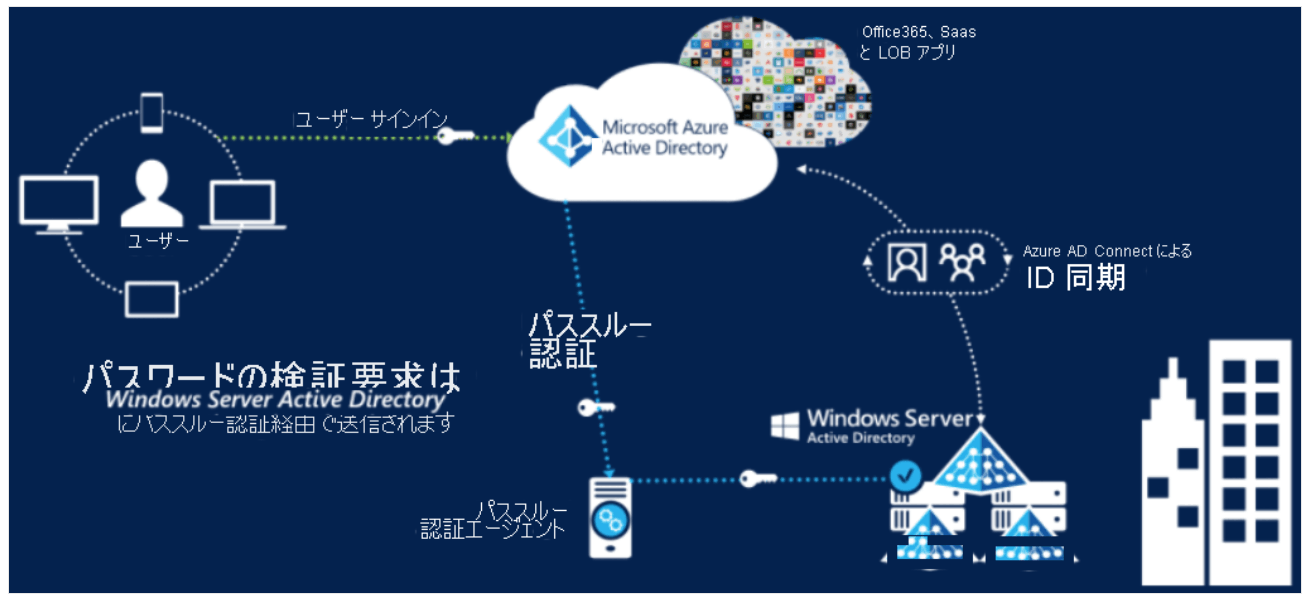

パススルー認証

オンプレADとAADで同じパスワードで認証を行う。

具体的には、AADでサインインを行うと、認証エージェントを介してオンプレAD側で認証を行う。

-

パスワードハッシュの同期

AAD側にパスワード情報を同期しており、AAD側で認証を行う。何か障害でオンプレADと通信が確立できない場合にも認証には影響しない。

なお、オンプレとの同期間隔は2分であり、変更することはできない。一部のユーザを同期から除外できる「選択的パスワード ハッシュの同期」設定が存在する。 -

フェデレーション認証

Azure ADから、信頼された外部の認証システム(オンプレADFSなど。オンプレADではない。)に、認証プロセスを引き継ぐ。

AADからのリダイレクトのイメージ。既存のフェデレーションプロバイダーで認証したい場合などが候補になる。ただし、パススルーとは違って、独自にADFSサーバに受信ポートの穴あけは必要になってしまう。

各認証方式の選択ツリー

補足としては、オンプレADのセキュリティポリシーをAADでも適用させたい場合が、「サインイン中、ユーザーレベルのActive/Active~」という分岐にあたる。

マイクロソフトとしては、オンプレ認証が絡むパススルーやフェデレーションを利用する場合でも、パスワードハッシュ同期を有効化しておくことを勧めている。理由は以下の通り。

- マルウェア攻撃や災害によってオンプレ側の可用性に影響があった時の代替策として。

- パススルーやフェデレーションではオンプレ依存が増え、構成が複雑化することによる、メンテナンス等による可用性への影響。

- Identity Protectionによって、常時ユーザ情報の漏洩をチェックしレポートで確認できるため。(直接の利用影響ではなく、ID保護の観点になる)

パスワードライトバック

Azure ADでパスワードの変更を行った場合、同期的にオンプレADDSにも情報を連携する機能である。

特に同期にあたり、オンプレ側での受信規則は不要である。また、オンプレ側のパスワードポリシーが適用される。

Azure Active Directory Connect Health

クラウドベースのAzure ADからオンプレミスのIDインフラストラクチャのサーバの正常性を監視するための機能。オンプレに実装したADFSの状態を監視するといったことが可能。Azure AD Premium P1ライセンスが必要なのと、オンプレ側にもエージェントのインストールが必要になる。

Azure Active Directory クラウド同期

Azure AD Connectに代わる?可能性があるサービス。同期サービスとしてはAzure AD Connectと変わりはないが、オンプレ側に軽量エージェントをインストールするだけなため、作業にかかる負荷が少ない。AD Connectの場合は、Azure AD Connect アプリケーションをインストールする必要がある。

ただし、パススルーが未サポート、ドメイン当たりのオブジェクト上限数がある、ADDS未サポートなど一部の機能はまだ使えないため、何を重視するかで採用サービスは変わってくる。

スマートロックアウトの仕組み

(既定では、10回サインインを間違えると1分のロックアウトがされる。)

スマート ロックアウトは、パスワード ハッシュ同期またはパススルー認証を使用するハイブリッド デプロイと統合でき、オンプレミスの Active Directory Domain Services (AD DS) アカウントが攻撃者によってロックアウトされることを防止できる。

- ロックアウトの閾値は、Azure AD < オンプレAD

- 先にAzure AD 側でロックアウトすることでオンプレへの影響を未然に防ぐ。

- ロックアウト期間は、Azure AD > オンプレAD

- オンプレも使える状態になってから、Azure AD側も開放する。

https://learn.microsoft.com/ja-jp/training/modules/manage-user-authentication/7-configure-smart-lockout-thresholds

- オンプレも使える状態になってから、Azure AD側も開放する。

Discussion