Appleにおける準同型暗号とプライバシー保護技術の革新

1. ユーザーのプライバシーを守るアプローチ

Appleは「プライバシーは基本的人権である」との理念のもと、データの外部共有を最小限に抑える戦略を採用している。できるだけデバイス内でデータ処理を行い、ユーザーの情報が外部に漏れないように設計。

2. 準同型暗号(HE)の実用化

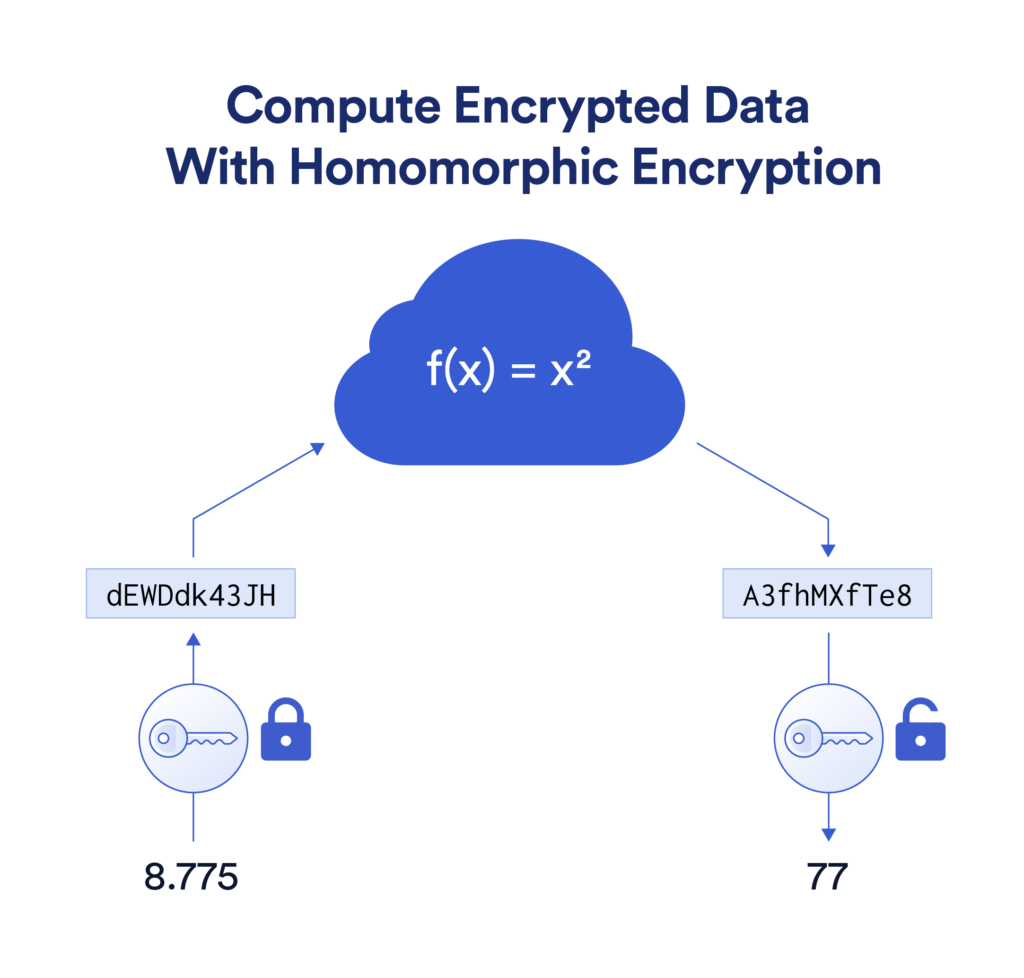

準同型暗号は、暗号化されたデータに対して直接計算を行うことができる暗号技術。ユーザーがデータを暗号化したままサーバーに送信し、サーバー側でその暗号化データを用いて計算を行い、結果も暗号化されたまま返却する。これにより、サーバーはユーザーの生データにアクセスせずに必要な処理を行うことができる。

例:データxに対する関数f(x)の計算を、サーバにデータを明かすことなく、サーバにアウトソースする。

3. プライバシー重視のデータ取得技術

3.1. プライベート情報検索 「Private Information Retrieval (PIR)」

PIR技術を用いることで、ユーザーは自分のクエリを秘密にしたままサーバーから必要な情報を取得できる。具体的には、以下のプロセス:

- ユーザーが暗号化されたキーワードをサーバーに送信。

- サーバーは暗号化されたデータベースに対して計算を行う。

- 結果を暗号化してユーザーに返却。

これにより、ユーザーのリクエスト内容がサーバーに知られることなく、必要な情報を取得できる。(すごい)

3.2. プライベート最近傍検索(PNNS)

PNNSは、ユーザーが暗号化されたデータで類似情報を効率的に検索できる技術。プロセスは以下の通り:

- ユーザーはデータのベクトル埋め込みを暗号化してサーバーに送信。

- サーバーは準同型暗号を用いて最近傍検索を行う。

- 結果を暗号化されたままユーザーに返す。

この技術により、ユーザーのプライバシーが保護されつつ、有用な検索結果を得ることができる。

PIRについて詳しく知りたい方はこちら↓

4. 実際の機能の例:拡張ビジュアル検索

Appleの拡張ビジュアル検索機能は、上述の技術を活用した具体的な例。

- デバイス上のMLモデルが写真を分析し、興味深い領域を特定します。

- その領域の特徴をベクトル埋め込みとして生成し、暗号化してサーバーに送信します。

- サーバーは暗号化されたデータを用いて名所の検索を行い、結果を暗号化して返却します。

このプロセス全体で、ユーザーの写真や検索内容がサーバーに明かされることはありません。

5. プライバシー対策:差分プライバシー(DP)の導入

データベースのシャードを特定する際、Appleは差分プライバシー(DP)を採用。ユーザーは本物のクエリに加えて偽のクエリを発行し、サーバーはどれが本物かを特定できなくなる。これにより、ユーザーのリクエストが外部に漏れるリスクをさらに低減する。

Appleは、準同型暗号とプライバシー保護技術を駆使して、ユーザーのデータを守りながら高機能なサービスを提供。暗号化された状態でのデータ処理や検索を可能にするこれらの技術は、プライバシーを重視した今後のアプリケーション開発において重要な役割を果たしそう。Appleのこのような取り組みは、プライバシーと利便性を両立させる技術的革新の一例。