「SRE NEXT 2023」へ登壇しました!

こんにちは!

株式会社ココナラのHead of Informationに任命された ゆーた(@yuta_k0911)と申します。

※技術広報活動もしているので、今回からSNSのアカウントも公開します!

節目の20回目のブログ投稿になりますが、今回はイベント登壇レポートです。

9/29(金)に「SRE NEXT 2023」へ登壇しました!

写真と登壇資料の抜粋多めですが、お付き合いください🙇♂

9月からHead of Informationを拝命したので、任命後初の登壇でした。

2020年、2022年に続き、3回目の開催となるイベントです。

今回は2020年以来、2度目のオフライン開催です。加えて、オンライン配信もありました。

運営の方に聞いたところ、オフラインで240名以上、オンラインで760名以上、 合計1,000名以上が参加してくれた、SRE界隈で国内最大級のイベントになりました!

結論から言いますと、めちゃめちゃ楽しませていただきました!

登壇経験を積めたこともそうですし、僕のことを知ってくれている方も多く、たくさんの方が声をかけてくれました。

他の方のセッションも参考になるものばかりで、さっそくうちでも取り入れたいと思うものばかりです。

昨年から登壇を頑張ってきたので、ここでついに花開いたかもしれません!

・・・興奮冷めやらぬ感じですが、ここからはいつもどおりの登壇レポートです。

いくつか写真で振り返ります。

まずは会場です。九段会館テラスという場所ですが、はじめて来ました。

会場に着くとイベントスペースがあり、アンケートも盛り上がっていました!

スポンサーして、ブース運営もしてみたいですね。

各セッション会場では、休憩時間に登壇者の動画も流れていて、めちゃめちゃかっこよかったです!

自分のところだけ切り貼りします。

私が登壇したセッション会場です。

登壇風景もご覧ください!

ざっと70名以上はオフラインで見に来てくれていました。

すべてのセッションが終了した後に開催された懇親会も楽しませてもらいました!

なかなかブースを回る時間を取れなかったのですが、ノベルティもいただいたので、パシャリ。

Speakerの名札を下げて歩いていたので、いろいろな方に声をかけてもらいました。

イベント概要

冒頭に書いた文章と重複しますが、2020年から開催されたSREを生業にしている第一線のエンジニアが集結するカンファレンスです。

SRE NEXT 2023の開催概要は以下の通りです。

信頼性に関するプラクティスに深い関心を持つエンジニアのためのカンファレンスです。

同じくコミュニティベースのSRE勉強会である「SRE Lounge」のメンバーが中心となり運営・開催されます。

SRE NEXT 2023は「Interactivity」「Diversity」「Empathy」という3つの価値観を掲げ、「双方向性のある意見交換の場にすること」「スタートアップから大企業まで、幅広い業種・領域・フェーズでのSRE Practice の実践を集約すること」「ビジネスサイド含めSRE以外の職責も含めて裾野を広げること」を意識して運営していき、より多様なSREの実践が普及することを目指します。

登壇内容

「SIEMを用いて、セキュリティログの可視化と分析を実現し、PDCAサイクルを回してみた」 というテーマでお話しました。

具体的には、以下の内容を説明しています。

- ココナラで抱えていたセキュリティの課題

- セキュリティログ分析への取り組みとSIEM on Amazon OpenSearch Serviceの利活用

- 対策の効果と今後の取り組み

また、この内容を聞いた方は以下を得られると想定してお話しました。

- セキュリティログ分析の課題と勘所

- 特にAWS環境におけるセキュリティログ分析・モニタリングの取り組みと実践

- SIEM on Amazon OpenSearch Serviceでできること・使い方

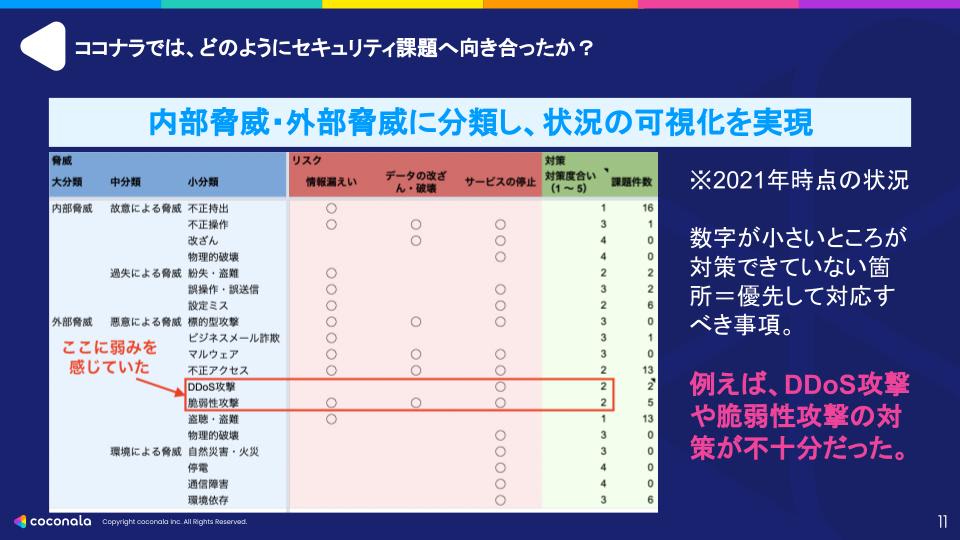

ココナラでセキュリティ組織を立ち上げた時点では 「もぐらたたきによる対応」 や 「問題ドリブンでの対応」 になっており、プロアクティブに対応していたとは言い難い状況でした。

そこから1つ1つ体系立てて、問題を紐解きながら進めていくことで、効率的・効果的なセキュリティ課題対応を実現しました。

試行錯誤していても効率的・効果的なセキュリティ課題対応はできないと考えて、「餅は餅屋」ということで AWS社と定例MTGやハンズオンを設けることで、検討の加速度を上げました。

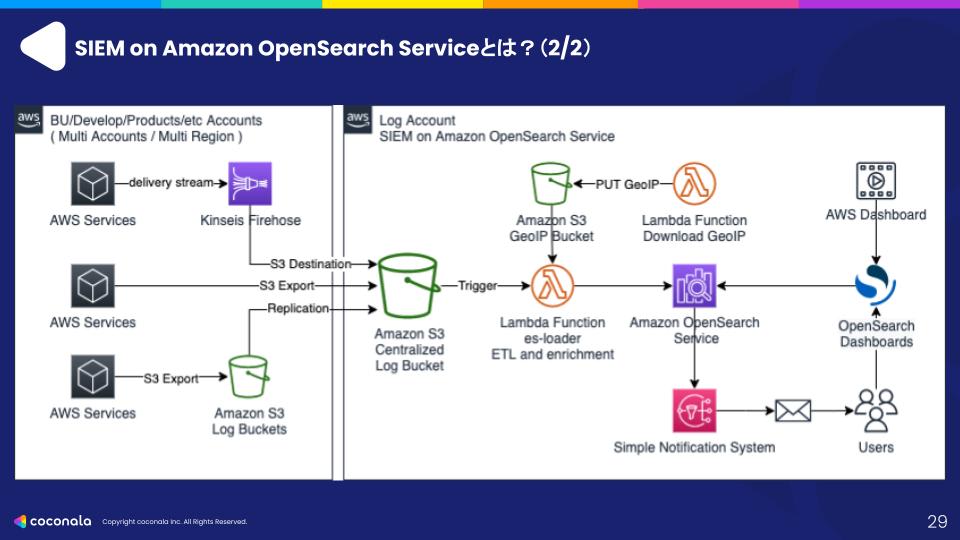

「Well−Architectedツール」のレビューでセキュリティの柱に付いてアドバイス(SIEMの利活用)をもらい、「SIEM on Amazon OpenSearch Serviceの個別ハンズオン」を実施にいたりました。

ココナラでは アクセス状況や攻撃・インシデントの可視化・予測を行うことを目的 として、導入しています。

ツールの説明や使い方、セットアップの仕方など、すべて公開されていますので、以下もご参照ください。

日本語のREADMEも用意されています。

こちらはココナラで利用しているSIEM on Amazon OpenSearchServiceのアーキテクチャ図です。

SIEM on Amazon OpenSearch Serviceを導入することで、 システムの健康状態が一目瞭然 になりました。

リクエストの急な増加に対して、アジリティを持った分析を行うことで、そこへの対策・意思決定も即座、かつ、プロアクティブに可能です。

今後は リファクタリング・チューニングを怠らずに新たなログ分析へもチャレンジ してみようと思います。

SpeakerDeckに登壇資料を公開しています。ご興味のある方はぜひご覧ください!

builders.flashにもかいつまんだ記事を公開しています。

登壇してみてどうだったか?

SREを生業にしているものとして、SRE NEXTに登壇することは憧れでした。

今回も相当の倍率だったと聞いており、少しでも刺さるような内容を視聴してくださった方にお届けできていると嬉しいなぁと思うばかりです。

登壇前・登壇後に知人が話しかけて来てくれて、シンプルに嬉しかったです!

こういうイベントでしかなかなかお会いできない方もいるので、今後も登壇しよう!というモチベーションにも繋がりました。

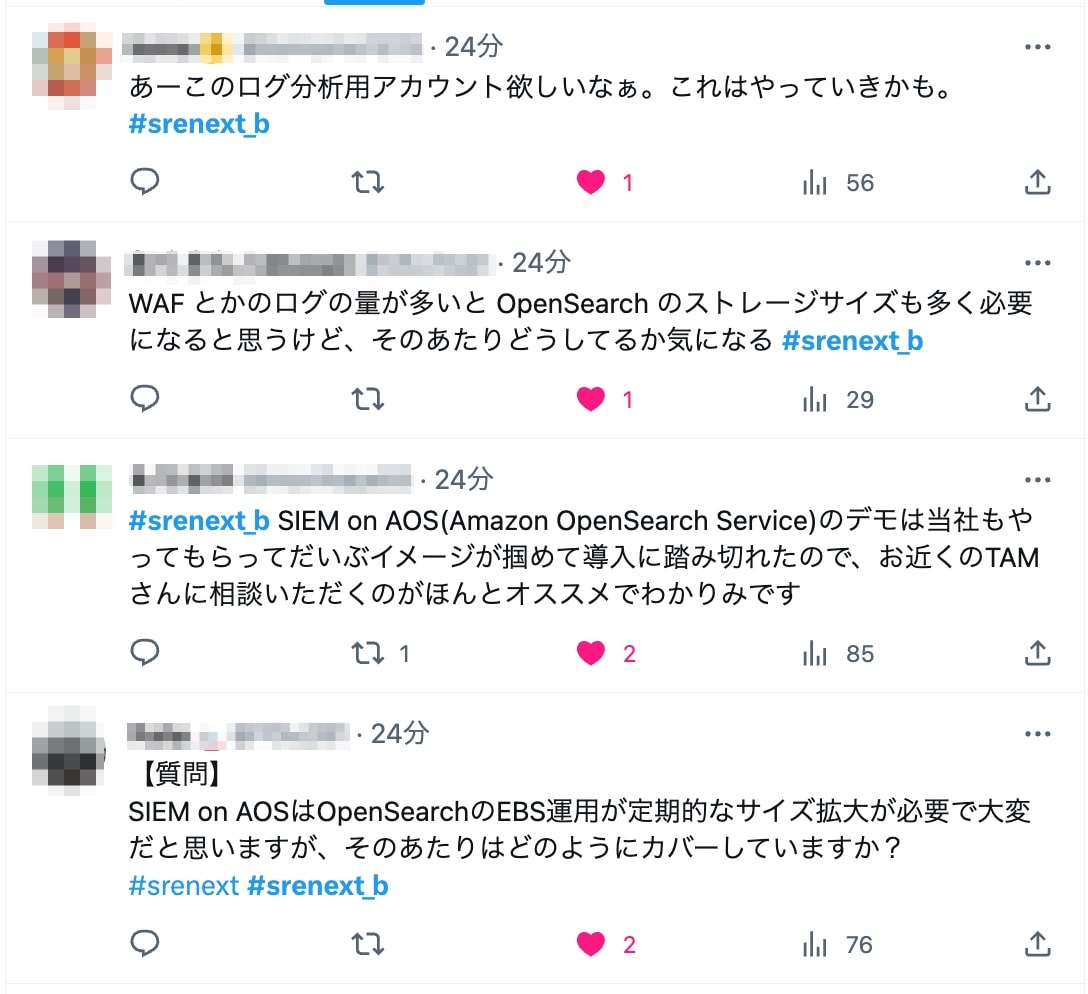

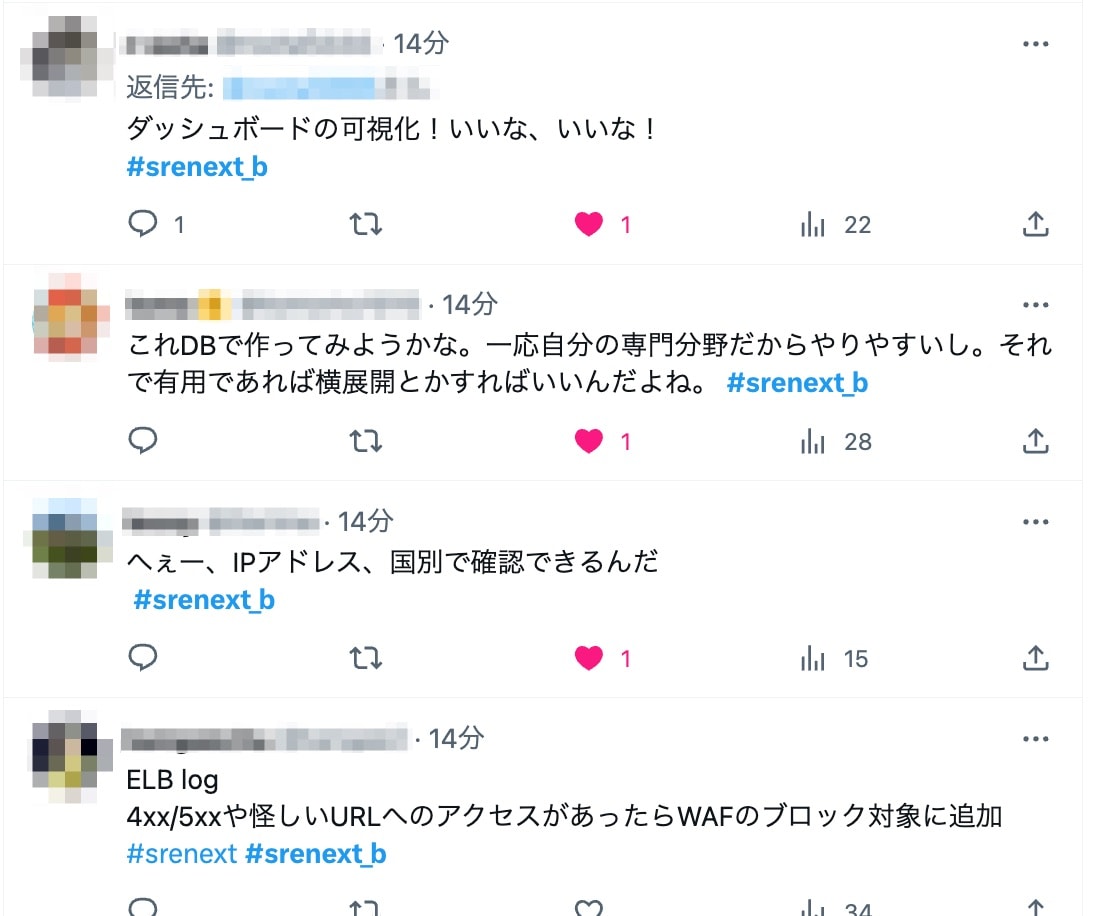

また、登壇中・登壇後にSNSで以下のコメントを貰ったので、今後の運用を考えるきっかけになりました。

- 費用対効果を鑑みると、S3 + Athenaの方が良くないか?

- たくさんのログを取り込むとその分、EBSのコストが膨らむが、落とし所をどう見極めるか?

- SIEMからアラートを発報するときに機械学習を活用して、外れ値をトラップできないか?

SNSでもたくさんの反響いただけました!ほんの一部ですが、載せます!

最後に

9月からココナラの会計年度が変わりましたが、引き続き登壇機会を模索し、エンジニアブランディングに邁進します!

自分だけでなく、周りの方に満遍なく登壇の機会を提供できると良いなぁと思い、見様見真似ですが技術広報にもチャレンジしていこうと思います。

このような機会を与えてくださったSRE NEXT 2023の運営・スタッフの皆様、本当にありがとうございました。改めてお礼を申し上げます。

来年もSRE NEXTのプロポーザルを出したいと思いますし、都合が付けば運営にも携わりたいと思いました!!

ココナラでは、一緒に事業のグロースを推進していただける様々な領域のエンジニアを募集しています。

SRE領域だけでなく、フロントエンド領域・バックエンド領域などでも積極的にエンジニア採用を行っています。

少しでも興味を持たれた方がいましたら、エンジニア採用ページをご覧ください。

SREも募集していますので、ぜひご覧ください。

Discussion