VLAN アタッチメント 設計完全ガイド

はじめに

記事の目的

こんにちは、クラウドエース SRE部 に所属している

僕は Security&Networking カテゴリで Google Cloud Partner Top Engineer をいただけたこともあり、社内外からネットワークに関する幅広い相談を受ける機会が増えています。

その中でも、システム要件として「大容量通信が発生するため広帯域を確保したい」というケースがあります。

通常は Cloud Interconnect を採用することで、従来のインターネット接続と比較して低遅延/高帯域幅/高可用性が担保された専用線接続を行います。

しかし、いざ設計や構築をする際に必要なわかりやすく整理された情報が十分には提供されていないように感じられることがあります。

そこで、本記事では「VLAN アタッチメント 設計完全ガイド」と称して、設計ポイントや注意ポイントをまとめます。

ターゲットとなる読者層

- Cloud Interconnect を設計・運用・計画している方

- Partner Interconnect

- Dedicated Interconnect

- Cross-Cloud Interconnect

- BGP と周辺技術の知識を有する方

記事のゴール

- 設計ポイント / 注意ポイントを理解する

- 設計すべき情報の整理

- ベストプラクティス

やること・やらないこと

本記事で紹介するスコープは以下のとおりです。

| 観点 | スコープ | 備考 |

|---|---|---|

| 推奨設計 | ✅ | 別記事「Cloud Interconnect 設計完全ガイド」と一部重複する場合があります |

| 注意事項 | ✅ | 別記事「Cloud Interconnect 設計完全ガイド」と一部重複する場合があります |

| 制限事項 | ✅ | 別記事「Cloud Interconnect 設計完全ガイド」と一部重複する場合があります |

| ベストプラクティス解説 | ✅ | 別記事「Cloud Interconnect 設計完全ガイド」と一部重複する場合があります |

| 実際の接続 | 🚫 | |

| 構築手順 | 🚫 |

ポイント

原則として、本番環境では以下のポイントを押さえることが推奨されます。

各 Step で 1 つずつみていきましょう。

- Edge Availability Domain による高可用性が考慮されているか?

- 適切な容量設計と拡張性の考慮ができているか?

Step1 高可用性の担保

Edge Availability Domain(Partner Interconnect 限定)

Edge Availability Domain(以降 EAD と表記)とは、Cloud Interconnect の接続を分散し可用性を高めるための仕組みです。

高可用性を実現するためには、異なる大都市圏に配置された異なる EAD を利用する必要があります。

例:東京に 2 つのEAD + 大阪に 2 つのEAD

少なくとも 4 つの VLAN アタッチメント(Google Cloud リージョンごとに 2 つ)。

99.99% の可用性を達成するには、同じ大都市圏内にある接続を異なるエッジ アベイラビリティ ドメイン(大都市圏アベイラビリティ ゾーン)に配置する必要があります。

Partner Interconnect を利用する際には、VLAN アタッチメントのペアリングキーに EAD の値が挿入されます。

<random>/<vlan-attachment-region>/<edge-availability-domain>

| EAD 値 | ペアリングキーの例 |

|---|---|

| AVAILABILITY_DOMAIN_1 | 7e51371e-72a3-40b5-b844-2e3efefaee59/asia-northeast1/1 |

| AVAILABILITY_DOMAIN_2 | 7e51371e-72a3-40b5-b844-2e3efefaee59/asia-northeast1/2 |

| AVAILABILITY_DOMAIN_ANY | 7e51371e-72a3-40b5-b844-2e3efefaee59/asia-northeast1/any |

そのため、東京/大阪リージョンを利用して SLA 99.99% を実現させるためには、以下のような形式にするのが最適です

- 東京リージョン

<random>/asia-northeast1/1<random>/asia-northeast1/2

- 大阪リージョン

<random>/asia-northeast2/1<random>/asia-northeast2/2

Step2 拡張性の考慮

均衡な容量を設定する

帯域容量を変更する場合や、新規に構築する場合は、均衡な容量を持つ VLAN アタッチメントのペアを構成することを推奨します。

詳細については、別記事「Cloud Inteconnect 帯域増幅手順 完全ガイド」を参照してください。

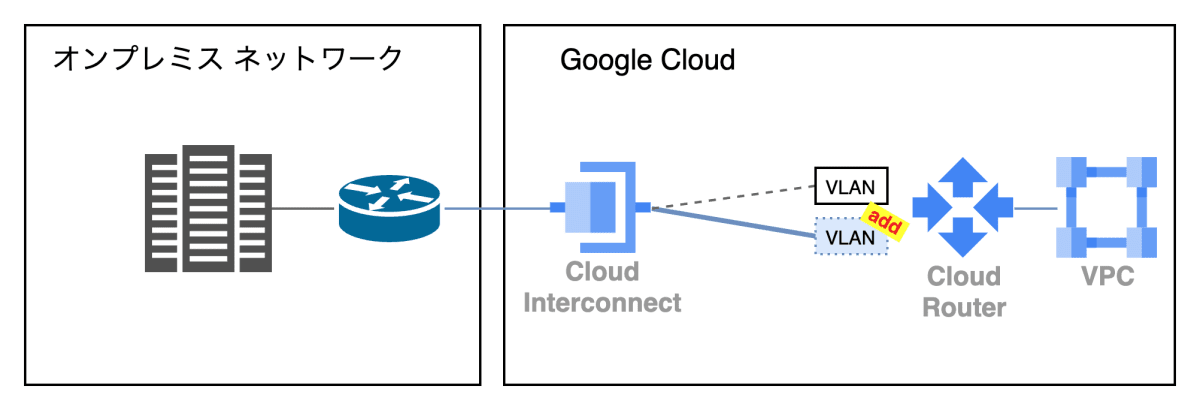

VLAN アタッチメントの変更

既存の VLAN アタッチメントの帯域容量を増幅したりMTUを変更することも可能です。

ただし、この操作には1分未満のダウンタイムが伴うため、注意が必要です。

そのため、新規に VLAN アタッチメントを作成し、それを既存の VLAN アタッチメントが接続されているInterconnect 回線に追加することをお勧めします。

ただし、VLAN アタッチメントは利用する Interconnect 回線あたり最大16個までというクォータが存在しますのでご注意ください。

例えば、50Mbpsずつ追加しても800Mbpsまでしか増幅することができないため、増幅の幅は計画的にご検討ください。

回線増幅等、VLANアタッチメントのパラメータ変更手順については、以下の別記事を参照してください。

Appendix:VLAN ID

VLAN アタッチメントを作成する際に、オンプレミスと双方で VLAN ID を決める必要があります。

VLAN ID を指定しない場合は、Google Cloud によってこれらの値が自動的に割り当てられます。

VLAN ID を指定する場合、2~4093 の範囲かつ当該接続で利用されていない範囲を使用します。

このとき決めた値は後から変更することができず、アタッチメントを再作成する必要があります。

また、VLAN アタッチメントを再作成すると、リンクローカル IP アドレスが変更されます。

そのため、オンプレミスで BGP セッションの設定を一部変更することに繋がりますのでご注意ください。

Appendix:BGP IP

VLAN アタッチメントを作成する際に、オンプレミスと双方で BGP IP(リンクローカルアドレス)を決める必要があります。

BGP IP を指定しない場合は、Google Cloud によってこれらの値が自動的に割り当てられます。

BGP IP を指定する場合、169.254.0.0/16 の範囲かつ Google Cloud 全体で他に利用されていない範囲を使用します。

Appendix:VLAN アタッチメントの無効化

VLAN アタッチメントを一時的に無効にして、パケットの転送を停止することができます。

例えば、意図的に障害を発生させてフェイルオーバーが正常に機能するかをテストする場合などに便利です。

また、VLAN アタッチメントは有効にしていると1時間あたりの利用料金が発生します。

サービスインまで期間があり、不要な課金を抑えたい場合にも有効です。

ベストプラクティス

-

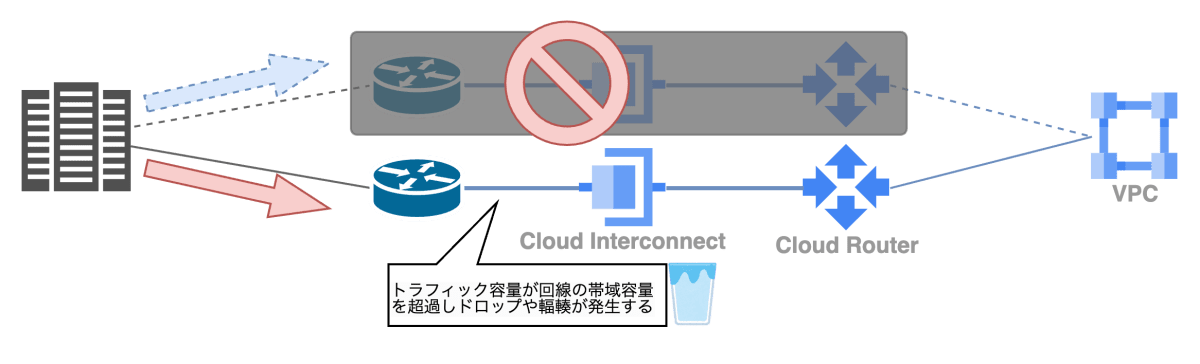

十分な帯域容量を確保する

- 回線を通過するトラフィック容量を精緻に試算しておくこと

- 想定よりも十分に余裕を持った容量を確保すること

-

リージョン内で高可用性の構成を採用する

- 正副系かつ Active/Active な構成を採用すること

-

均衡な容量を確保する

- 正副含め全ての回線で均衡な容量を確保しフェイルオーバーに備えること

まとめ

VLAN アタッチメントを設計する際には、上記のベストプラクティスや注意事項を考慮に入れることで、基本的なポイントを押さえることができます。

この設計ガイドが一助となれば幸いです。

関連記事

本記事は Cloud Interconnect 設計完全ガイド シリーズの1つです。

関連して、以下の記事もぜひご一読ください。

Special Thanks

本記事は、クラウドエース新卒社員 Nomachi 🍑さんに執筆協力をお願いしました。

弊社は新卒社員からリードエンジニアまでメンバー全員が Google Cloud のプロフェッショナル集団という高い意識でお客様のビジネスに貢献いたします。

Discussion